Cuando usas IA para el servicio de atención al cliente, la seguridad y el cumplimiento de datos no son solo algo bueno de tener, son la base de la confianza del cliente. Con regulaciones como el RGPD y la CCPA cada vez más estrictas, debes asegurarte de que tus herramientas manejen los datos de los clientes correctamente.

Ada es un actor importante en el espacio del servicio al cliente con IA, ofreciendo herramientas para que los desarrolladores gestionen datos y seguridad. Pero entender cómo funcionan todas puede ser complicado. Esta guía te explicará la API de Seguridad / Cumplimiento de Ada en un lenguaje sencillo: qué hace, en qué se queda corta y cómo se compara con herramientas más modernas que te ofrecen tanto potencia como simplicidad.

¿Qué es la API de Seguridad / Cumplimiento de Ada?

Esto es lo primero que debes saber: Ada en realidad no tiene una única API unificada de "Seguridad y Cumplimiento". Lo que ofrece es un conjunto de diferentes APIs que tus desarrolladores pueden usar para armar flujos de trabajo de seguridad y cumplimiento. Piénsalo menos como una función lista para usar y más como una caja de piezas para tu equipo de ingeniería.

Según la documentación para desarrolladores de Ada, estas son las principales herramientas con las que trabajarás:

-

La API de Cumplimiento: Esta es la herramienta para gestionar las solicitudes de eliminación de datos. Cuando un cliente solicita ser olvidado bajo el RGPD, tus desarrolladores deben usar esta API para borrar los datos de ese usuario del sistema de Ada.

-

Seguridad General de la API: No es una API específica, sino un conjunto de reglas para todas ellas. Abarca aspectos como la autenticación con claves de API y la transferencia segura de datos. Es la envoltura de seguridad básica para cada llamada a la API que realizas.

-

La API de Exportación: Esta te permite extraer datos de conversaciones de Ada. La necesitarás para crear registros de auditoría o para hacer copias de seguridad de la información para tus propios archivos.

La conclusión clave es que el enfoque de Ada está diseñado para desarrolladores. Proporciona los componentes básicos, pero depende entièrement de tu equipo técnico unirlos, escribir el código y mantener todo funcionando.

Funciones y capacidades principales

El conjunto de APIs de Ada ofrece a los desarrolladores algunas herramientas clave para gestionar la seguridad. Desglosemos lo que realmente puedes hacer con ellas.

Gestión y eliminación de datos

La principal función de cumplimiento que ofrece Ada es su API de Cumplimiento. Su único trabajo es eliminar los datos personales vinculados a la dirección de correo electrónico de un usuario, lo cual es esencial para cumplir con leyes de privacidad como el RGPD y la CCPA.

Pero es crucial entender que este es un proceso completamente manual, activado por una llamada a la API. No sucede por sí solo. Tu equipo de ingeniería tiene que construir un sistema que pueda recibir la solicitud de eliminación de un usuario y luego hacer la llamada correcta a la API de Ada. Eso significa más planificación, codificación y mantenimiento de tu parte.

Autenticación y control de acceso

Para la seguridad, Ada utiliza un método de autenticación estándar. Cada solicitud de API necesita una clave de API sin vencimiento enviada en el encabezado de autorización. Según su documentación de autenticación, estas claves te dan permisos de lectura y escritura en todas las APIs a las que tienes acceso.

Esto funciona, pero pone toda la carga de la seguridad en tu equipo. Como una sola clave puede hacer todo, necesitas un proceso interno a prueba de balas para gestionar quién tiene acceso a estas claves y asegurarte de rotarlas. Es una configuración rígida que carece de los controles sencillos basados en roles que muchos equipos esperan gestionar desde un panel de control.

Registros de auditoría y postura de seguridad de datos

Si necesitas realizar una auditoría, la API de Exportación de Datos de Ada es tu herramienta. Te permite extraer los registros de conversación para que puedas almacenarlos y revisarlos en tus propios sistemas. Ada también cuenta con certificaciones estándar como SOC 2 y utiliza proveedores de nube seguros, lo cual es una buena base.

El problema es que aún tienes que hacer todo el trabajo de extraer esos datos y crear los informes tú mismo. En cambio, algunas plataformas integran funciones de seguridad robustas directamente en el producto, por lo que no necesitas depender tanto de las APIs. Por ejemplo, eesel AI ofrece residencia de datos en la UE y utiliza subprocesadores certificados SOC 2 Tipo II, con configuraciones de seguridad que puedes ajustar directamente desde el panel de control. Para las empresas que necesitan aún más control, eesel AI también ofrece opciones de cero retención y autoalojamiento, dándote el control total de tus datos sin escribir una sola línea de código.

Desafíos y limitaciones de la implementación

Aunque tener una API flexible suena genial, también puede generar mucha complejidad. Los equipos que consideren Ada deben ser conscientes de los recursos y los posibles dolores de cabeza que implica.

Fuerte dependencia de los recursos de desarrollo

Como señala un caso de estudio con APIsec, gestionar el amplio conjunto de APIs de Ada es un gran trabajo para cualquier equipo de seguridad o desarrollo. La configuración no es para nada autogestionable. Si quieres crear flujos de trabajo de seguridad personalizados o automatizar el cumplimiento, necesitarás dedicarle tiempo de ingeniería.

Esto puede convertirse fácilmente en un cuello de botella para todo tu equipo. En lugar de que tu personal de soporte lance y mejore cosas sobre la marcha, se quedan atascados en una cola esperando a que los desarrolladores estén disponibles. Esto no solo te ralentiza, sino que también aumenta el costo real de la herramienta si tienes en cuenta todo ese tiempo de ingeniería.

Falta de un motor de flujos de trabajo simple e integrado

Con Ada, la lógica de la IA está separada de las acciones de seguridad. Si quieres eliminar los datos de un usuario, tienes que activar esa acción desde un sistema externo mediante una llamada a la API. Esto significa que las personas sin conocimientos técnicos, como tus gerentes de soporte, quedan fuera del proceso. No pueden simplemente entrar y crear una regla para marcar automáticamente un ticket para su eliminación de datos, por ejemplo.

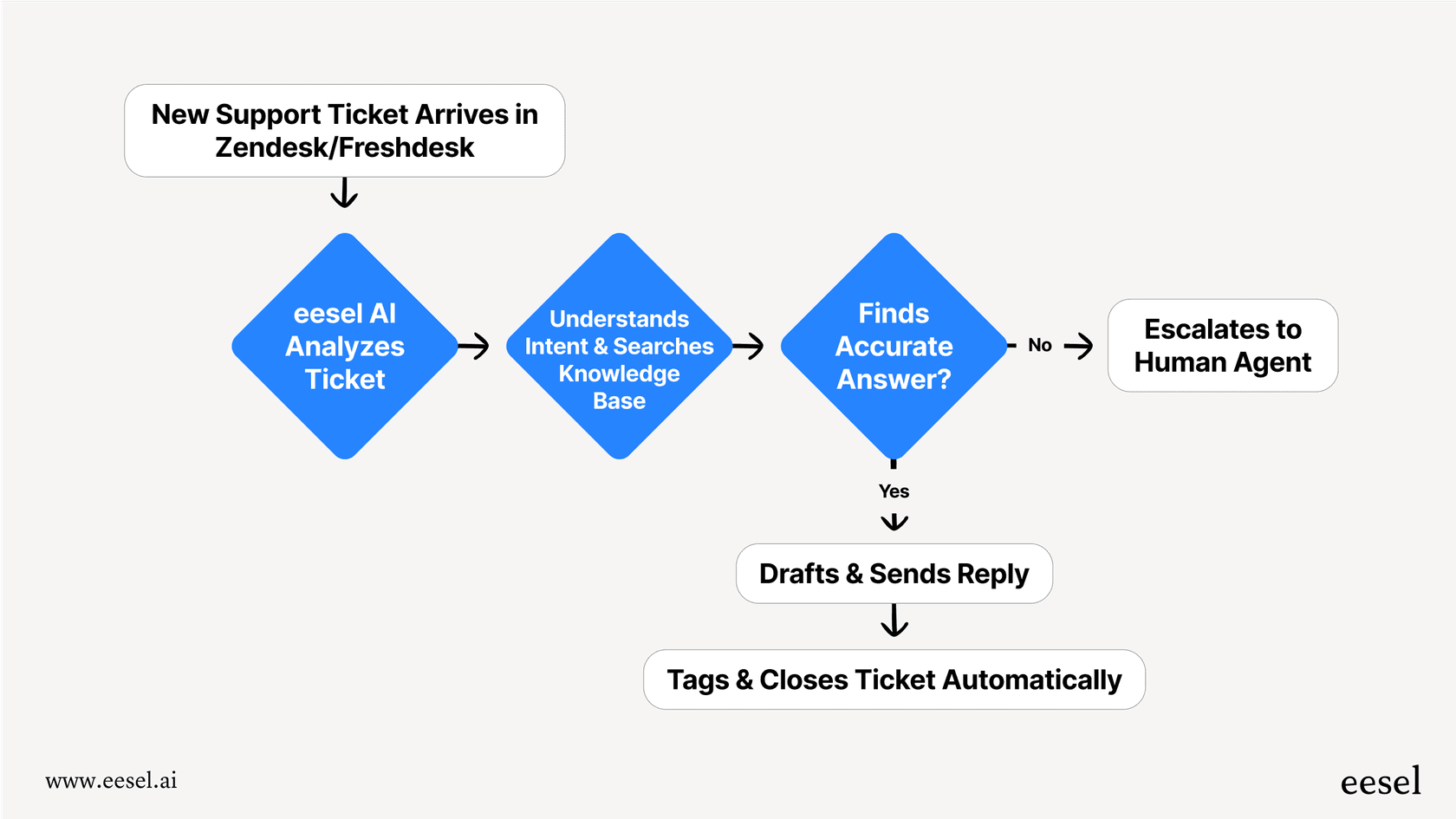

Aquí es donde las plataformas más modernas funcionan de manera diferente. Con una herramienta como eesel AI, la configuración de seguridad y cumplimiento está integrada directamente en un motor de flujos de trabajo personalizable. Un gerente de soporte puede iniciar sesión en el panel y crear reglas para etiquetar, escalar o incluso activar otras acciones sin tener que hablar con un ingeniero. Esto le da al equipo de soporte el poder de gestionar sus propios flujos de trabajo de forma segura y libera a tus desarrolladores para proyectos más grandes. Puedes empezar a funcionar en minutos, no en meses, porque las integraciones con herramientas como Zendesk o Freshdesk son realmente de un solo clic.

Estructura de precios y soporte

Entender el costo total de una plataforma es una parte crucial del proceso de toma de decisiones. Con Ada, sin embargo, obtener una respuesta clara no es tan fácil.

Precios opacos y enfocados en empresas

Si vas a la página de precios de Ada, no encontrarás ningún precio. Para obtener una cotización, tienes que rellenar un formulario, estimar tu volumen de contacto con clientes y esperar a que te llame un vendedor.

Este modelo dirigido por ventas tiene algunas desventajas reales para cualquiera que solo intente ver si la herramienta es una buena opción:

-

Sin verificación rápida de presupuesto: No puedes saber si Ada está dentro de tu rango de precios sin tener que hablar por teléfono.

-

Demos forzadas: No puedes simplemente registrarte para una prueba y verlo por ti mismo. Todo el proceso está condicionado a llamadas de ventas y demostraciones.

-

Contratos negociados: Es probable que el precio se establezca caso por caso, lo que a menudo lleva a contratos complicados en lugar de niveles claros y simples.

-

Costos inciertos: Sin precios públicos, es difícil saber si hay tarifas ocultas o si los costos se dispararán a medida que tu equipo crezca.

El valor de la transparencia en los precios

Este enfoque se siente un poco anticuado en comparación con un modelo más abierto y predecible. Por ejemplo, los planes de precios de eesel AI están directamente en su sitio web para que todos los vean. Los planes se basan en características claras y un número determinado de interacciones de IA por mes, por lo que nunca te sorprenderá una factura después de un período de mucho trabajo. No hay tarifas ocultas por resolución que te penalicen por tener éxito.

Esta transparencia te permite prever tus costos y elegir un plan que realmente tenga sentido para tu equipo. eesel AI incluso tiene una opción de mes a mes que puedes cancelar en cualquier momento, lo cual es un nivel de flexibilidad que rara vez se encuentra en el mundo de la IA empresarial.

Equilibrando el control con la simplicidad

Ada ofrece un potente conjunto de APIs para equipos que desean un control profundo a nivel de código sobre su seguridad y cumplimiento. Si tienes un gran equipo de ingeniería y necesitas construir soluciones altamente personalizadas desde cero, te proporciona un kit de herramientas flexible.

Pero ese poder tiene un precio: complejidad, una configuración larga y técnica, y cero transparencia en los precios. Para la mayoría de los equipos de soporte y TI de hoy en día, el objetivo no es solo tener herramientas potentes, sino tener herramientas que sean fáciles de usar, rápidas de implementar y que no creen un cuello de botella de ingeniería. Las mejores soluciones combinan una seguridad robusta con una experiencia simple y autogestionable.

| Característica | API de Seguridad / Cumplimiento de Ada | eesel AI |

|---|---|---|

| Configuración | Requiere que un equipo de desarrolladores construya e integre | Integración en 1 clic, panel autogestionable |

| Gestión de seguridad | Gestionada mediante código y llamadas a la API | Gestionada a través de configuraciones simples en el panel |

| Automatización de flujos de trabajo | Se requiere un sistema externo para activar acciones | Motor de flujos de trabajo integrado y personalizable |

| Precios | Opacos, requiere llamada de ventas | Transparentes, planes publicados |

| Usuario ideal | Grandes equipos de ingeniería que necesitan compilaciones personalizadas | Equipos que buscan una solución potente y fácil de usar |

En lugar de luchar con APIs complejas, ¿qué pasaría si pudieras obtener resultados mejores y más seguros en cuestión de minutos? eesel AI se conecta a tu servicio de asistencia existente al instante, brindándote un agente de IA seguro, compatible y totalmente personalizable sin la sobrecarga de ingeniería. Pruébalo tú mismo o reserva una demostración para ver lo rápido que puedes empezar.

Preguntas frecuentes

La API de Seguridad / Cumplimiento de Ada no es una única API, sino un conjunto de herramientas para desarrolladores, que incluye una API de Cumplimiento para la eliminación de datos y una API de Exportación para registros de auditoría. Tu equipo de ingeniería es responsable de integrar estos componentes para crear flujos de trabajo de seguridad y cumplimiento específicos.

La API de Cumplimiento dentro de la API de Seguridad / Cumplimiento de Ada permite a los desarrolladores eliminar datos personales vinculados al correo electrónico de un usuario, lo cual es crucial para las leyes de privacidad. Sin embargo, este es un proceso manual que requiere que tu equipo de ingeniería construya un sistema que active la llamada a la API para cada solicitud de eliminación.

Un desafío importante es la fuerte dependencia de los recursos de desarrollo, ya que los flujos de trabajo personalizados deben ser codificados y mantenidos por tu equipo de ingeniería. Además, no hay un motor de flujos de trabajo simple e integrado, lo que significa que las acciones de seguridad están separadas de la lógica de la IA y se activan externamente.

No, los precios de Ada para la API de Seguridad / Cumplimiento de Ada no son transparentes públicamente; debes contactar a su equipo de ventas para obtener una cotización personalizada. Este modelo opaco puede dificultar la elaboración rápida de presupuestos y a menudo conduce a contratos negociados y complejos.

La API de Seguridad / Cumplimiento de Ada no incluye un motor de flujos de trabajo integrado para acciones de seguridad. En cambio, la lógica de seguridad está separada de la funcionalidad de la IA, lo que requiere llamadas a la API externas para activar acciones como la eliminación de datos.

El enfoque centrado en el desarrollador de la API de Seguridad / Cumplimiento de Ada significa que los equipos no técnicos no pueden gestionar la configuración de seguridad ni automatizar las tareas de cumplimiento directamente. Esta dependencia de los recursos de ingeniería puede crear cuellos de botella, ralentizar las implementaciones y aumentar el costo total de propiedad.

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.