Sécurité SaaS de Zendesk : Un guide complet pour 2026

Stevia Putri

Dernière modification March 4, 2026

Lorsque vous traitez des conversations sensibles avec les clients, la sécurité n'est pas qu'une simple case à cocher. C'est la base sur laquelle tout le reste se construit. Pour les entreprises qui utilisent Zendesk comme plateforme de support client, il est essentiel de comprendre l'architecture de sécurité. Pas seulement parce que les auditeurs de conformité le demandent, mais parce que vos clients vous font confiance pour leurs données.

Ce guide décompose tout ce que vous devez savoir sur la sécurité SaaS de Zendesk. Nous aborderons les certifications, les normes de chiffrement, les options d'authentification et les mesures pratiques que vous pouvez prendre pour verrouiller votre compte. Nous examinerons également comment les coéquipiers d'IA modernes comme eesel AI fonctionnent avec Zendesk tout en maintenant les mêmes normes de sécurité.

Qu'est-ce que Zendesk et pourquoi la sécurité est-elle importante ?

Zendesk est une plateforme de service client basée sur le cloud fondée en 2007. Aujourd'hui, elle sert plus de 125 000 clients dans le monde, y compris des entreprises Fortune 100 et Fortune 500. La plateforme gère la billetterie, le chat en direct, les bases de connaissances, les appels vocaux et, de plus en plus, l'automatisation basée sur l'IA.

Voici le point essentiel : lorsque vous centralisez le support client, vous centralisez les données sensibles. Noms, adresses e-mail, historique des commandes, problèmes de paiement, plaintes, tout. Un seul compte Zendesk peut contenir des conversations avec des milliers de clients, chacun s'attendant à ce que ses informations restent privées.

Zendesk fonctionne selon un modèle de responsabilité partagée. Ils sécurisent l'infrastructure, l'application et les centres de données. Vous sécurisez l'accès à votre compte, configurez correctement l'authentification et formez votre équipe aux pratiques de sécurité. Comprendre où leur responsabilité se termine et où la vôtre commence est la première étape vers une configuration sécurisée.

Certifications de sécurité et conformité de Zendesk

Commençons par les certifications. Zendesk a accumulé une pile impressionnante de certifications de conformité au fil des ans. Ce ne sont pas que des badges pour le marketing. Ce sont des audits indépendants qui vérifient que des contrôles de sécurité spécifiques sont en place et fonctionnent.

Certifications de sécurité de l'industrie

Zendesk maintient plusieurs certifications de sécurité de base :

| Certification | Ce qu'elle couvre |

|---|---|

| SOC 2 Type II | Contrôles de sécurité audités au fil du temps, rapports disponibles sous NDA |

| ISO 27001:2022 | Système de gestion de la sécurité de l'information |

| ISO 27018:2019 | Protection des données personnelles dans le cloud |

| ISO 27701:2019 | Gestion des informations de confidentialité |

| ISO 27017:2015 | Contrôles de sécurité spécifiques au cloud |

| ISO 42001 | Système de gestion de l'IA (premier dans l'industrie) |

| FedRAMP LI-SaaS | Autorisation pour l'utilisation par le gouvernement américain à de faibles niveaux d'impact |

| Cyber Essentials Plus | Certification de cybersécurité soutenue par le gouvernement britannique |

| CSA STAR AI Niveaux 1 & 2 | Sécurité du cloud et gouvernance de l'IA (premier dans l'industrie) |

Source : Centre de confiance de Zendesk

La certification ISO 42001 mérite d'être soulignée. Zendesk a été la première entreprise du secteur à obtenir cette norme pour la gouvernance de l'IA. Alors qu'ils déploient davantage de fonctionnalités d'IA, cette certification fournit l'assurance qu'il existe un système de gestion formel régissant la façon dont ces fonctionnalités sont développées et déployées.

Conformité spécifique à l'industrie

Au-delà des certifications de sécurité générales, Zendesk prend en charge plusieurs cadres de conformité spécifiques à l'industrie :

- PCI-DSS : Pour la gestion des données de carte de paiement. Zendesk offre la suppression automatique des numéros de carte de crédit des tickets.

- HIPAA : Disponible avec l'add-on Advanced Compliance et un accord de partenariat commercial (BAA) signé. Couvre la protection des données de santé.

- HDS (Hébergeur de Données de Santé) : Certification française d'hébergement de données de santé pour les prestataires de soins de santé en France.

- RGPD : Conformité totale aux réglementations européennes sur la protection des données, y compris les règles d'entreprise contraignantes (BCR) approuvées par le commissaire irlandais à la protection des données.

- CCPA/CPRA : Conformité aux lois californiennes sur la confidentialité.

L'option HIPAA nécessite l'add-on Advanced Compliance, qui est disponible sur les plans Professional et supérieurs. Vous devrez également signer le BAA de Zendesk et configurer votre compte en suivant leurs paramètres de sécurité recommandés. Toutes les fonctionnalités ne sont pas éligibles à HIPAA. Par exemple, la fonctionnalité SMS de Zendesk Talk est exclue de la couverture BAA.

Source : Documentation de conformité avancée de Zendesk

Protection des données et chiffrement

Les certifications sont bonnes, mais qu'en est-il des garanties techniques ? Examinons comment Zendesk protège les données.

Normes de chiffrement

Zendesk utilise le chiffrement standard de l'industrie dans tous les domaines :

- Chiffrement en transit : TLS 1.2 ou supérieur pour toutes les communications entre les utilisateurs et les serveurs Zendesk. Chaque connexion à votresousdomaine.zendesk.com utilise HTTPS.

- Chiffrement au repos : Chiffrement AES-256 pour les données stockées dans AWS.

- Chiffrement des e-mails : TLS opportuniste par défaut pour les communications par e-mail.

- Certifié FIPS-140 : Les solutions de chiffrement répondent aux normes fédérales de traitement de l'information.

Pour les organisations qui ont besoin d'une couche de contrôle supplémentaire, Zendesk propose un add-on Advanced Data Privacy and Protection. Cela inclut le chiffrement BYOK (Bring Your Own Key), où vous gérez vos propres clés de chiffrement. Il fournit également des politiques de conservation des données personnalisables, le masquage des données et les capacités de suppression des informations personnelles identifiables (PII).

Hébergement et résidence des données

Zendesk fonctionne sur l'infrastructure Amazon Web Services (AWS). Leurs centres de données sont certifiés ISO 27001, PCI DSS Service Provider Level 1 et SOC 2. AWS fournit la sécurité physique, l'alimentation de secours, la suppression des incendies et les contrôles environnementaux.

Pour les exigences de résidence des données, Zendesk propose un add-on Data Center Location. Ceci est gratuit pour les plans Suite Professional et supérieurs. Les régions disponibles incluent :

- États-Unis

- Espace économique européen (EEE)

- Royaume-Uni

- Japon

- Australie

Si vous devez vous conformer au RGPD, à la loi australienne sur la protection de la vie privée ou à d'autres lois régionales sur la protection des données, il est essentiel de sélectionner la bonne région d'hébergement. L'add-on n'est pas automatiquement activé. Vous devrez contacter votre représentant de compte ou le support Zendesk pour l'activer.

Source : Documentation de localisation du centre de données de Zendesk

Authentification et contrôle d'accès

Même le meilleur chiffrement ne sert à rien si quelqu'un peut deviner votre mot de passe. Voici comment verrouiller l'accès à votre compte Zendesk.

Options d'authentification unique (SSO)

Zendesk prend en charge plusieurs méthodes SSO, vous permettant de centraliser l'authentification via votre fournisseur d'identité existant :

- SAML 2.0 : Fonctionne avec Okta, Azure AD, OneLogin et d'autres fournisseurs d'identité d'entreprise.

- OIDC (OpenID Connect) : Protocole d'authentification moderne pris en charge par de nombreux fournisseurs.

- JWT (JSON Web Token) : Pour les implémentations d'authentification personnalisées.

- SSO social : Authentification Google et Facebook pour les utilisateurs finaux (non recommandée pour les agents).

SSO est disponible sur les plans Enterprise et Enterprise Plus. Si vous êtes sur un niveau inférieur, vous êtes limité à l'authentification native de Zendesk. Pour les équipes gérant plusieurs applications SaaS, SSO vaut la mise à niveau. Il réduit la fatigue liée aux mots de passe, simplifie le départ des employés et vous donne un contrôle centralisé sur les politiques d'authentification.

Source : Documentation SSO SAML de Zendesk

Authentification multi-facteurs (MFA)

Zendesk offre une authentification à deux facteurs native pour les agents et les administrateurs. Vous pouvez l'activer via SMS ou des applications d'authentification comme Google Authenticator ou Authy. Les administrateurs peuvent appliquer l'authentification à 2 facteurs pour tous les agents, ce qui est fortement recommandé.

Lorsque vous configurez l'authentification à 2 facteurs, Zendesk fournit des codes de récupération. Stockez-les dans un endroit sûr. Si vous perdez l'accès à votre appareil d'authentification, ces codes sont le seul moyen de revenir dans votre compte.

Source : Documentation 2FA de Zendesk

Contrôles d'accès

Au-delà de l'authentification, Zendesk fournit des contrôles d'accès granulaires :

- Contrôle d'accès basé sur les rôles (RBAC) : Définissez exactement ce que chaque utilisateur peut voir et faire. Les rôles vont des propriétaires de compte aux administrateurs, agents et utilisateurs finaux.

- Restrictions IP : Limitez l'accès à des adresses IP ou des plages spécifiques. Utile pour imposer que les agents ne puissent se connecter qu'à partir du bureau ou du VPN.

- Délais d'expiration de session : Déconnectez automatiquement les utilisateurs inactifs après une période configurable.

- Suivi des appareils : Soyez averti lorsque quelqu'un se connecte à partir d'un nouvel appareil. Vous pouvez consulter la liste des appareils et révoquer les sessions suspectes.

- Journaux d'audit : Disponibles sur les plans Enterprise, ils suivent les modifications de compte, les modifications d'utilisateur, les installations d'applications et les suppressions de tickets.

Le journal d'audit est particulièrement précieux pour la conformité. Il répond à des questions telles que « Qui a donné à cet utilisateur des privilèges d'administrateur ? » ou « Quand cette application a-t-elle été installée ? » Si vous êtes soumis à des audits SOC 2 ou similaires, vous aurez besoin de ces données.

Sécurité des applications et de l'infrastructure

Examinons maintenant les mesures de sécurité que Zendesk applique en coulisses.

Pratiques de développement sécurisées

Zendesk suit un cycle de vie de développement sécurisé (SDLC). Tous les ingénieurs reçoivent une formation annuelle sur les 10 principaux risques de sécurité OWASP. Ils utilisent des cadres modernes avec des contrôles de sécurité intégrés pour limiter l'exposition aux vulnérabilités courantes telles que l'injection SQL et le cross-site scripting.

Les garanties supplémentaires incluent :

- Tests de pénétration annuels par des tiers sur les réseaux de production et d'entreprise

- Analyse dynamique continue des vulnérabilités

- Analyse de la composition logicielle pour identifier les vulnérabilités dans les dépendances

- Un programme de primes aux bogues via HackerOne

Si vous découvrez une vulnérabilité de sécurité dans Zendesk, ils ont une politique de divulgation responsable. Signalez-le via leur programme HackerOne plutôt que de le publier publiquement.

Protection de l'infrastructure

L'équipe de sécurité de Zendesk est répartie dans le monde entier et disponible 24h/24 et 7j/7. Ils surveillent les menaces en utilisant :

- Systèmes de gestion des événements d'incident de sécurité (SIEM) collectant les journaux des systèmes critiques

- Systèmes de détection et de prévention des intrusions aux points d'entrée/sortie de service

- Analyse des vulnérabilités du réseau

- Programmes de partage de renseignements sur les menaces

- Atténuation DDoS grâce au partenariat Cloudflare et aux outils de protection AWS

Le réseau est segmenté en zones de sécurité. Les serveurs de base de données se trouvent dans les zones les plus fiables, avec des DMZ entre Internet et les systèmes internes. L'accès aux réseaux de production nécessite plusieurs facteurs d'authentification et est limité à ceux qui en ont besoin.

Sécurité de l'IA et confidentialité des données

Zendesk s'est rapidement étendu aux fonctionnalités d'IA. Cela soulève des questions sur la façon dont les données des clients sont utilisées dans les systèmes d'IA.

Architecture de sécurité de l'IA de Zendesk

Zendesk utilise une architecture multi-LLM, s'appuyant sur OpenAI, Microsoft Azure, AWS Bedrock et Google Cloud Platform. Cette approche leur permet de sélectionner le meilleur modèle pour chaque tâche spécifique et d'éviter le verrouillage du fournisseur.

Principales mesures de protection des données :

- Rétention de données nulle : Lors de l'utilisation d'OpenAI, Zendesk utilise des points de terminaison de rétention de données nulle. OpenAI ne conserve pas les invites ni les sorties.

- Pas de formation sur les données des clients : Les données des clients ne sont jamais utilisées pour former des modèles LLM tiers.

- Modèles non génératifs : Les modèles de classification et de clustering (par opposition aux modèles génératifs) ne reproduisent pas les données d'entraînement dans leurs sorties.

- RAG (Retrieval Augmented Generation) : Ancre les réponses générées dans un contenu de base de connaissances spécifique pour réduire les hallucinations.

Les pratiques d'IA de Zendesk sont couvertes par leur certification ISO 42001 pour les systèmes de gestion de l'IA. Ils sont l'une des premières entreprises à obtenir cette norme.

Fonctionnalités de confidentialité des données

Au-delà des contrôles spécifiques à l'IA, Zendesk propose des outils pour gérer la confidentialité des données :

- Suppression manuelle : Supprimez les données sensibles des commentaires de ticket via l'interface utilisateur ou l'API.

- Suppression automatique : Détectez et supprimez automatiquement les numéros de carte de crédit des tickets et des chats.

- Pièces jointes privées : Exigez une authentification pour afficher les pièces jointes des tickets.

- Politiques de conservation des données : Configurez des calendriers de suppression automatique pour les tickets et les données utilisateur.

- Gestion des demandes de personnes concernées : Outils pour répondre aux demandes de personnes concernées du RGPD.

L'add-on Advanced Data Privacy and Protection comprend des suggestions de suppression basées sur l'IA, mettant automatiquement en évidence certains types de données sensibles pour que les agents les examinent et les suppriment.

Intégrations de sécurité tierces

La sécurité de Zendesk peut être étendue grâce à des intégrations avec des fournisseurs de sécurité spécialisés. Voici les principales catégories :

Gestion de la posture de sécurité SaaS

Des outils comme Obsidian Security et Ophion Security surveillent votre configuration Zendesk pour détecter les problèmes de sécurité. Ils peuvent détecter :

- Les erreurs de configuration qui exposent les données sensibles

- Les jetons API trop permissifs

- Les paramètres d'authentification faibles

- Les administrateurs fantômes et les comptes inactifs

Courtiers de sécurité d'accès au cloud (CASB)

Microsoft Defender for Cloud Apps et Palo Alto Networks Prisma SaaS offrent une visibilité et un contrôle sur l'utilisation de Zendesk. Ils peuvent :

- Détecter les schémas de connexion anormaux (voyages impossibles, adresses IP suspectes)

- Surveiller les tentatives d'exfiltration de données

- Appliquer des politiques telles que le blocage des téléchargements vers des appareils non gérés

- Fournir des pistes d'audit pour les enquêtes médico-légales

Source : Protection Zendesk de Microsoft Defender for Cloud Apps

Fournisseurs d'authentification unique

Si vous exécutez Active Directory sur site, des outils comme UserLock SSO peuvent étendre votre authentification AD à Zendesk sans déplacer l'identité vers le cloud. Cela maintient l'authentification ancrée dans votre infrastructure existante tout en offrant la commodité de SSO.

Meilleures pratiques de sécurité pour les administrateurs Zendesk

Connaître les fonctionnalités est une chose. Les utiliser efficacement en est une autre. Voici une liste de contrôle pratique :

-

Activez et appliquez l'authentification MFA pour tous les agents. Cette seule étape empêche la grande majorité des tentatives de prise de contrôle de compte.

-

Configurez SSO si disponible. L'authentification centralisée via votre fournisseur d'identité vous offre un meilleur contrôle et une meilleure visibilité.

-

Configurez les restrictions IP. Si votre équipe travaille à partir d'emplacements spécifiques, limitez l'accès à ces plages d'adresses IP. Assurez-vous simplement d'avoir un plan de sauvegarde pour les scénarios de travail à distance.

-

Consultez régulièrement les journaux d'audit. Recherchez les activités inhabituelles telles que les modifications d'autorisation, les nouvelles installations d'applications ou les exportations en masse.

-

Suivez le moindre privilège pour les rôles. Ne donnez pas à tout le monde un accès administrateur. La plupart des agents n'ont besoin que d'autorisations de niveau agent.

-

Auditez les applications tierces. Vérifiez ce qui est installé dans votre instance Zendesk. Supprimez les applications que vous n'utilisez plus.

-

Documentez vos paramètres de sécurité. Sachez ce qui est configuré et pourquoi. Cela aide lors des audits et lors de l'intégration de nouveaux membres de l'équipe.

Sécuriser votre support client avec des coéquipiers IA

Alors que vous renforcez votre posture de sécurité Zendesk, vous pourriez également envisager des outils d'IA pour aider votre équipe à travailler plus efficacement. C'est là que des solutions comme eesel AI entrent en jeu.

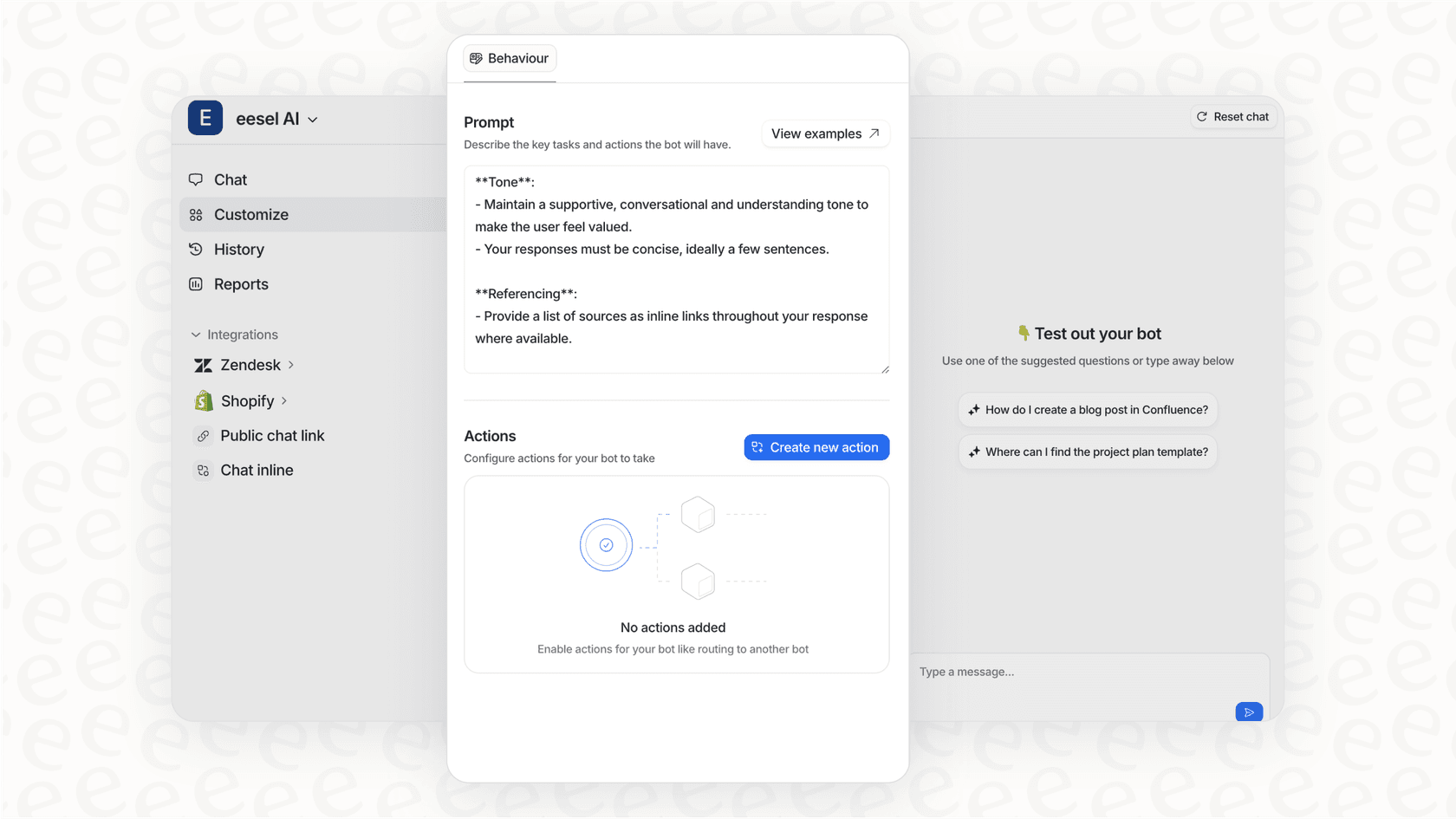

Nous avons conçu eesel AI pour qu'il fonctionne avec Zendesk en tant que coéquipier IA, pas seulement un autre outil à configurer. Il se connecte à votre service d'assistance et apprend de vos tickets passés, des articles du centre d'aide et des réponses prédéfinies. La principale différence est notre approche de la sécurité.

Lorsque vous invitez eesel AI dans votre équipe, il hérite de la posture de sécurité de votre configuration Zendesk existante. Vos données restent chiffrées au repos et en transit. Nous n'utilisons jamais vos données pour former des modèles d'IA généraux. Elles sont isolées à votre instance d'IA spécifique uniquement.

Voici comment cela fonctionne en pratique :

- Commencez par des conseils : Comme tout nouvel employé, eesel commence par rédiger des réponses que vos agents peuvent examiner. Cela vous permet de vérifier qu'il comprend votre entreprise avant de lui donner plus de responsabilités.

- Passez progressivement au niveau supérieur : Au fur et à mesure qu'eesel fait ses preuves, vous pouvez étendre sa portée. Peut-être qu'il gère d'abord les FAQ simples, puis passe à des problèmes plus complexes.

- Contrôlez l'escalade : Vous définissez en langage clair quand eesel doit passer à un humain. « Toujours escalader les litiges de facturation » ou « Mettre le gestionnaire de compte en copie pour les clients VIP. »

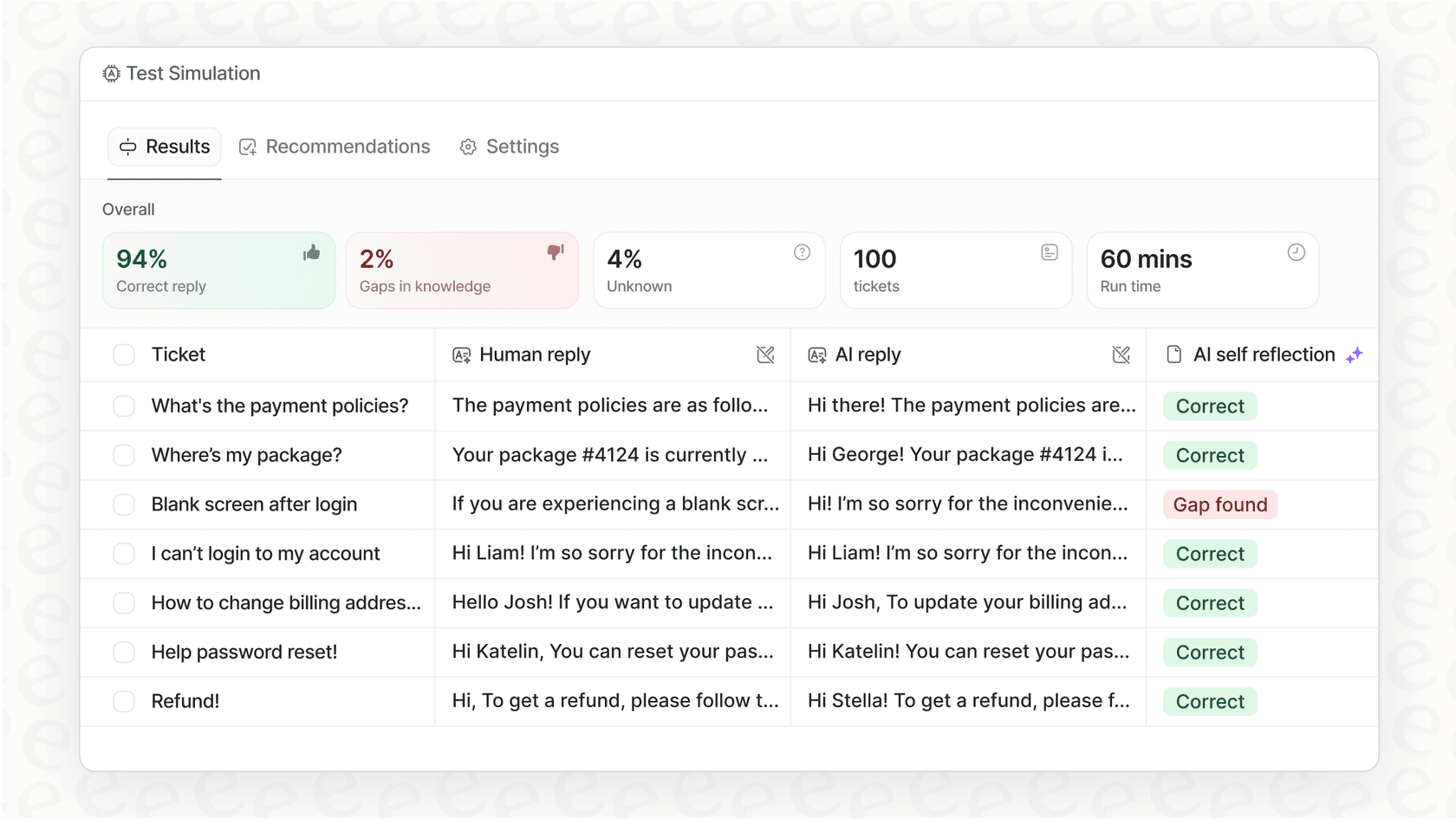

- Exécutez des simulations : Avant de passer en direct, testez eesel sur des milliers de tickets passés pour voir comment il se serait comporté.

Notre plan Business inclut la résidence des données de l'UE pour les équipes qui en ont besoin, et notre plan Custom prend en charge les exigences de sécurité avancées telles que la conservation des données personnalisées et les intégrations de conformité sur mesure.

Le résultat est une assistance IA qui aide réellement votre équipe sans créer de nouveaux maux de tête en matière de sécurité. Vous obtenez les gains d'efficacité de l'automatisation tout en maintenant les normes de sécurité que vos clients attendent.

Foire aux questions

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.