機密性の高い顧客との会話を処理する場合、セキュリティは単なるチェックボックスではありません。それは他のすべてが構築される基盤です。Zendeskをカスタマーサポートプラットフォームとして使用している企業にとって、セキュリティアーキテクチャを理解することは不可欠です。コンプライアンス監査人がそれについて尋ねるからだけでなく、顧客があなたに彼らのデータを託しているからです。

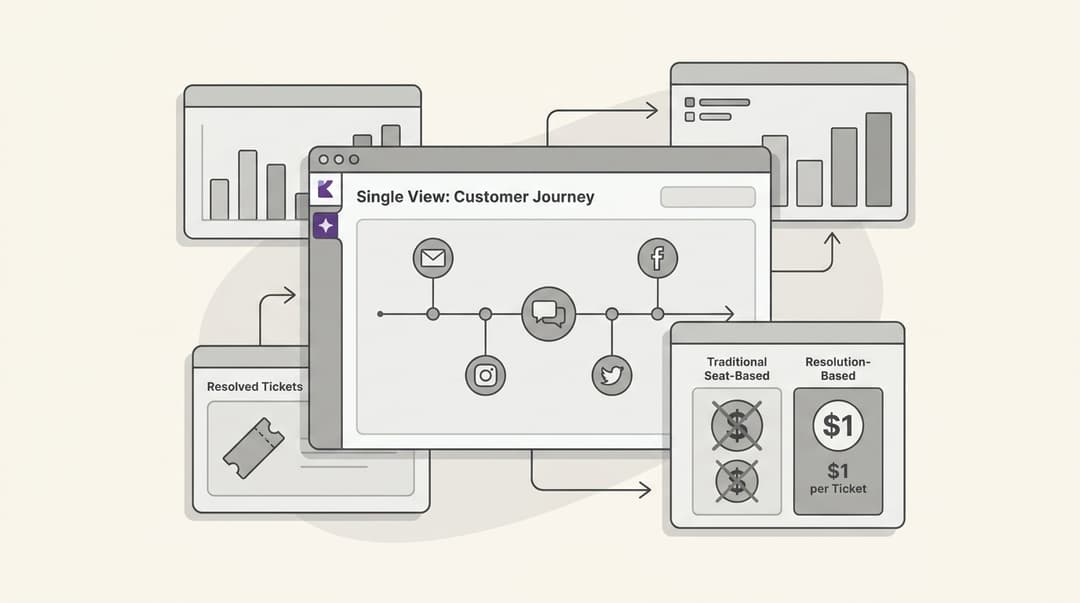

このガイドでは、Zendesk SaaS(Software as a Service)セキュリティについて知っておく必要のあるすべてを解説します。認証、暗号化標準、認証オプション、およびアカウントをロックダウンするために実行できる実際的な手順について説明します。また、最新のAIチームメイト(例えば、eesel AI)が、同じセキュリティ標準を維持しながらZendeskと連携してどのように機能するかについても見ていきます。

Zendeskとは何か、そしてなぜセキュリティが重要なのか

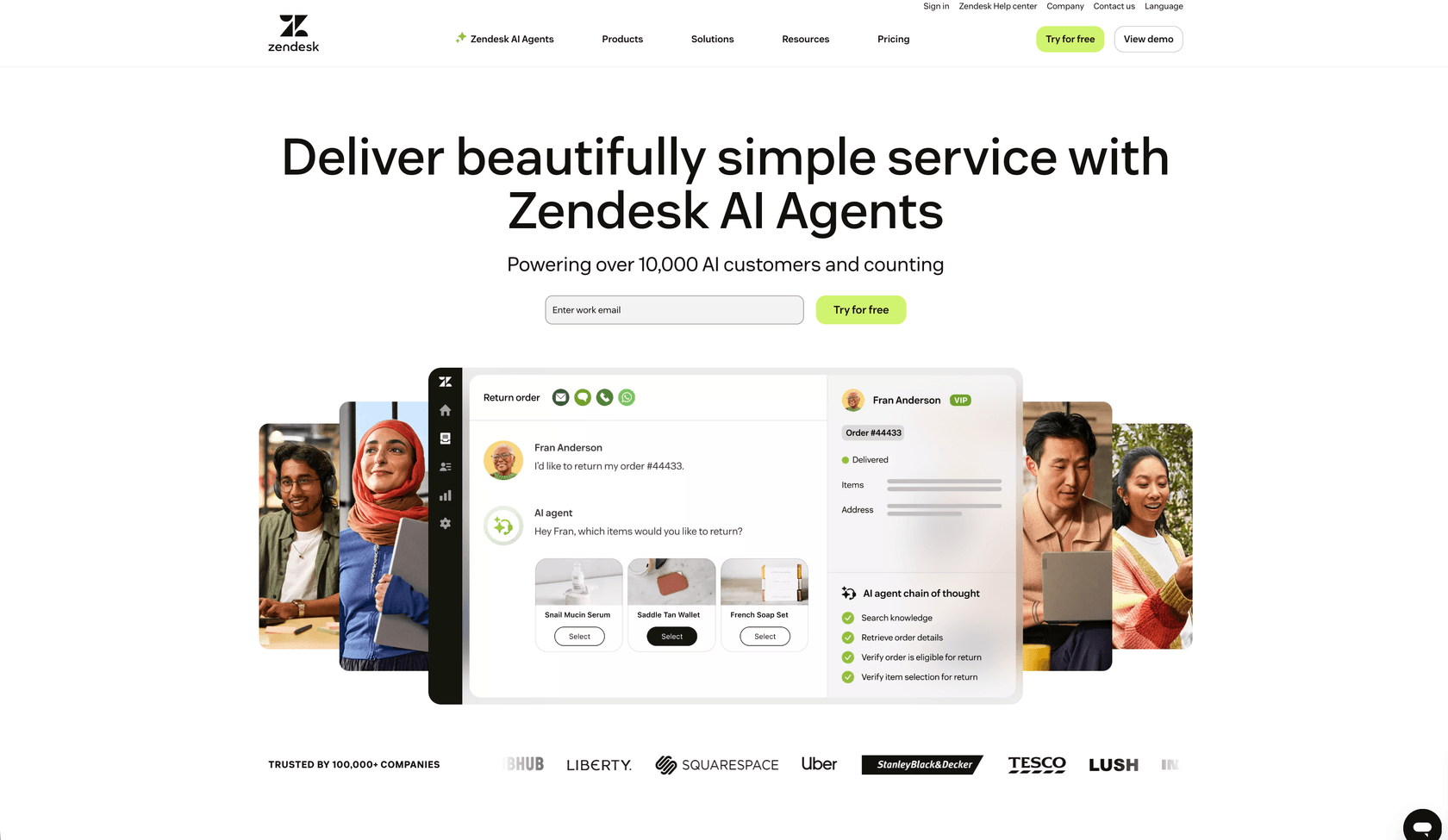

Zendeskは、2007年に設立されたクラウドベースのカスタマーサービスプラットフォームです。現在、フォーチュン100およびフォーチュン500企業を含む、世界中の125,000を超える顧客にサービスを提供しています。このプラットフォームは、チケッティング、ライブチャット、ナレッジベース、音声通話、そしてますますAI(Artificial Intelligence:人工知能)を活用した自動化を処理します。

重要なのは、カスタマーサポートを一元化すると、機密データも一元化されるということです。名前、メールアドレス、注文履歴、支払い問題、苦情など、すべてです。単一のZendeskアカウントには、数千人の顧客との会話が含まれている可能性があり、それぞれの顧客は自分の情報がプライベートに保たれることを期待しています。

Zendeskは、共有責任モデルに基づいて運営されています。彼らはインフラストラクチャ、アプリケーション、およびデータセンターを保護します。あなたはあなたのアカウントへのアクセスを保護し、認証を適切に構成し、あなたのチームにセキュリティ慣行についてトレーニングを行います。彼らの責任がどこで終わり、あなたの責任がどこから始まるかを理解することが、安全なセットアップへの第一歩です。

Zendeskのセキュリティ認証とコンプライアンス

まず、認証から始めましょう。Zendeskは長年にわたって印象的なコンプライアンス認証のスタックを蓄積してきました。これらは単なるマーケティング用のバッジではありません。これらは、特定のセキュリティ制御が整備され、機能していることを検証する独立した監査です。

業界セキュリティ認証

Zendeskは、いくつかのコアセキュリティ認証を維持しています。

| 認証 | 対象範囲 |

|---|---|

| SOC 2 Type II | 時間の経過とともに監査されるセキュリティ制御、NDA(秘密保持契約)の下でレポートが利用可能 |

| ISO 27001:2022 | 情報セキュリティマネジメントシステム |

| ISO 27018:2019 | クラウドにおける個人データの保護 |

| ISO 27701:2019 | プライバシー情報管理 |

| ISO 27017:2015 | クラウド固有のセキュリティ制御 |

| ISO 42001 | AIマネジメントシステム(業界初) |

| FedRAMP LI-SaaS | 低インパクトレベルでの米国政府の使用の承認 |

| Cyber Essentials Plus | 英国政府が支援するサイバーセキュリティ認証 |

| CSA STAR AI Levels 1 & 2 | クラウドセキュリティとAIガバナンス(業界初) |

ISO 42001認証は強調する価値があります。Zendeskは、AIガバナンスに関するこの規格を達成した業界初の企業でした。彼らがより多くのAI機能を展開するにつれて、この認証は、これらの機能がどのように開発および展開されるかを管理する正式な管理システムがあるという保証を提供します。

業界固有のコンプライアンス

一般的なセキュリティ認証に加えて、Zendeskはいくつかの業界固有のコンプライアンスフレームワークをサポートしています。

- PCI-DSS(Payment Card Industry Data Security Standard): 支払いカードデータを処理するため。Zendeskは、チケットからクレジットカード番号を自動的に編集する機能を提供します。

- HIPAA(Health Insurance Portability and Accountability Act): Advanced Complianceアドオンと署名されたBusiness Associate Agreement(BAA)で利用可能です。医療データ保護を対象としています。

- HDS(Hébergeur de Données de Santé): フランスの医療提供者向けのフランスの医療データホスティング認証。

- GDPR(General Data Protection Regulation): アイルランドのデータ保護コミッショナーによって承認された拘束力のある企業規則(BCR)を含む、EUデータ保護規制への完全な準拠。

- CCPA/CPRA(California Consumer Privacy Act/California Privacy Rights Act): カリフォルニア州のプライバシー法への準拠。

HIPAAオプションには、Professionalプラン以上で利用可能なAdvanced Complianceアドオンが必要です。また、ZendeskのBAAに署名し、推奨されるセキュリティ設定に従ってアカウントを構成する必要があります。すべての機能がHIPAAの対象となるわけではありません。たとえば、Zendesk TalkのSMS機能はBAAの対象外です。

出典:Zendesk Advanced Compliance documentation

データ保護と暗号化

認証は良いことですが、技術的な保護手段はどうでしょうか?Zendeskがどのようにデータを保護するかを見てみましょう。

暗号化標準

Zendeskは、業界標準の暗号化を全体で使用しています。

- 転送中の暗号化: ユーザーとZendeskサーバー間のすべての通信にTLS 1.2以降を使用します。yoursubdomain.zendesk.comへのすべての接続はHTTPSを使用します。

- 保存時の暗号化: AWS(Amazon Web Services)に保存されたデータにAES-256暗号化を使用します。

- メール暗号化: デフォルトでは、メール通信にオポチュニスティックTLSを使用します。

- FIPS-140認証済み: 暗号化ソリューションは、連邦情報処理標準を満たしています。

追加の制御レイヤーが必要な組織向けに、ZendeskはAdvanced Data Privacy and Protectionアドオンを提供しています。これには、独自の暗号化キーを管理するBYOK(Bring Your Own Key)暗号化が含まれます。また、カスタマイズ可能なデータ保持ポリシー、データマスキング、およびPII(Personally Identifiable Information:個人情報)編集機能も提供します。

データホスティングと所在地

Zendeskは、Amazon Web Services(AWS)インフラストラクチャで実行されます。彼らのデータセンターは、ISO 27001、PCI DSS Service Provider Level 1、およびSOC 2標準に認定されています。AWSは、物理的なセキュリティ、バックアップ電源、消火、および環境制御を提供します。

データ所在地要件については、ZendeskはData Center Locationアドオンを提供しています。これは、Suite Professional以上のプランでは無料です。利用可能な地域は次のとおりです。

- アメリカ合衆国

- 欧州経済地域(EEA)

- イギリス

- 日本

- オーストラリア

GDPR、オーストラリアのプライバシー法、またはその他の地域のデータ保護法に準拠する必要がある場合は、適切なホスティング地域を選択することが不可欠です。アドオンは自動的にアクティブ化されません。アカウント担当者またはZendeskサポートに連絡して有効にする必要があります。

出典:Zendesk Data Center Location documentation

認証とアクセス制御

誰かがあなたのパスワードを推測できる場合、最高の暗号化でも役に立ちません。Zendeskアカウントへのアクセスをロックダウンする方法を次に示します。

シングルサインオン(SSO)オプション

Zendeskは複数のSSO方式をサポートしており、既存のIDプロバイダーを通じて認証を一元化できます。

- SAML 2.0(Security Assertion Markup Language): Okta、Azure AD(Active Directory)、OneLogin、およびその他のエンタープライズIDプロバイダーと連携します。

- OIDC(OpenID Connect): 多くのプロバイダーでサポートされている最新の認証プロトコル。

- JWT(JSON Web Token): カスタム認証実装用。

- ソーシャルSSO: エンドユーザー向けのGoogleおよびFacebook認証(エージェントには推奨されません)。

SSOは、EnterpriseおよびEnterprise Plusプランで利用できます。下位層のプランでは、Zendeskネイティブの認証に制限されます。複数のSaaSアプリケーションを管理するチームにとって、SSOはアップグレードする価値があります。パスワードの煩わしさを軽減し、従業員が退職する際のオフボーディングを簡素化し、認証ポリシーを一元的に制御できます。

出典:Zendesk SAML SSO documentation

多要素認証(MFA)

Zendeskは、エージェントと管理者向けのネイティブな2要素認証を提供しています。SMSまたはGoogle AuthenticatorやAuthyなどの認証アプリを介して有効にできます。管理者は、すべてエージェントに対して2FA(Two-Factor Authentication)を強制できます。これは強く推奨されます。

2FAを設定すると、Zendeskはリカバリコードを提供します。これらを安全な場所に保管してください。認証デバイスへのアクセスを失った場合、これらのコードはアカウントに戻る唯一の方法です。

アクセス制御

認証に加えて、Zendeskは詳細なアクセス制御を提供します。

- ロールベースアクセス制御(RBAC): 各ユーザーが表示および実行できる内容を正確に定義します。ロールは、アカウント所有者から管理者、エージェント、およびエンドユーザーまで多岐にわたります。

- IP制限: 特定のIPアドレスまたは範囲へのアクセスを制限します。エージェントがオフィスまたはVPNからのみログインできるようにする場合に役立ちます。

- セッションタイムアウト: 設定可能な期間後、非アクティブなユーザーを自動的にログアウトします。

- デバイス追跡: 誰かが新しいデバイスからログインしたときに通知を受け取ります。デバイスリストを確認し、疑わしいセッションを取り消すことができます。

- 監査ログ: Enterpriseプランで利用可能で、アカウントの変更、ユーザーの変更、アプリのインストール、およびチケットの削除を追跡します。

監査ログは、コンプライアンスにとって特に価値があります。「誰がこのユーザーに管理者権限を与えたのか?」または「そのアプリはいつインストールされたのか?」のような質問に答えます。SOC 2または同様の監査の対象となる場合は、このデータが必要になります。

アプリケーションとインフラストラクチャのセキュリティ

次に、Zendeskが舞台裏で適用するセキュリティ対策を見てみましょう。

安全な開発慣行

Zendeskは、安全な開発ライフサイクル(SDLC)に従います。すべてのエンジニアは、OWASP Top 10セキュリティリスクに関する年次トレーニングを受けます。SQLインジェクションやクロスサイトスクリプティングなどの一般的な脆弱性への露出を制限するために、組み込みのセキュリティ制御を備えた最新のフレームワークを使用します。

追加の保護手段は次のとおりです。

- 本番環境および企業ネットワーク全体での年次サードパーティ侵入テスト

- 継続的な動的脆弱性スキャン

- 依存関係の脆弱性を特定するためのソフトウェア構成分析

- HackerOneを通じたバグ報奨金プログラム

Zendeskでセキュリティの脆弱性を発見した場合は、責任ある開示ポリシーがあります。公に投稿するのではなく、HackerOneプログラムを通じて報告してください。

インフラストラクチャ保護

Zendeskのセキュリティチームはグローバルに分散しており、24時間365日利用できます。彼らは以下を使用して脅威を監視します。

- 重要なシステムからログを収集するセキュリティインシデントイベント管理(SIEM)システム

- サービスイングレス/エグレスポイントでの侵入検知および防止システム

- ネットワーク脆弱性スキャン

- 脅威インテリジェンス共有プログラム

- CloudflareパートナーシップおよびAWS保護ツールによるDDoS軽減

ネットワークはセキュリティゾーンに分割されています。データベースサーバーは最も信頼できるゾーンに配置され、インターネットと内部システムの間にはDMZ(DeMilitarized Zone)があります。本番ネットワークへのアクセスには、複数の認証要素が必要であり、それを必要とする人に限定されています。

AIセキュリティとデータプライバシー

ZendeskはAI機能に急速に拡大しています。これにより、顧客データがAIシステムでどのように使用されるかについて疑問が生じます。

Zendesk AIセキュリティアーキテクチャ

Zendeskは、OpenAI、Microsoft Azure、AWS Bedrock、およびGoogle Cloud Platformを利用したマルチLLM(Large Language Model)アーキテクチャを使用しています。このアプローチにより、特定のタスクに最適なモデルを選択し、ベンダーロックインを回避できます。

主要なデータ保護対策:

- ゼロデータ保持: OpenAIを使用する場合、Zendeskはゼロデータ保持エンドポイントを使用します。OpenAIはプロンプトまたは出力を保持しません。

- 顧客データでのトレーニングなし: 顧客データは、サードパーティのLLMモデルをトレーニングするために使用されることはありません。

- 非生成モデル: 分類およびクラスタリングモデル(生成モデルとは対照的に)は、出力でトレーニングデータを再現しません。

- RAG(Retrieval Augmented Generation): ハルシネーション(もっともらしい嘘をつくこと)を減らすために、生成された応答を特定のナレッジベースコンテンツに固定します。

ZendeskのAIプラクティスは、AI管理システムに関するISO 42001認証の対象となります。彼らはこの規格を達成した最初の企業の1つです。

データプライバシー機能

AI固有の制御に加えて、Zendeskはデータプライバシーを管理するためのツールを提供します。

- 手動編集: UIまたはAPIを介してチケットコメントから機密データを削除します。

- 自動編集: チケットとチャットからクレジットカード番号を自動的に検出して編集します。

- プライベート添付ファイル: チケット添付ファイルを表示するには認証が必要です。

- データ保持ポリシー: チケットとユーザーデータの自動削除スケジュールを構成します。

- データ主体要求処理: GDPRデータ主体要求に対応するツール。

Advanced Data Privacy and Protectionアドオンには、AIを活用した編集提案が含まれており、エージェントがレビューおよび編集するために特定の種類の機密データを自動的に強調表示します。

サードパーティのセキュリティ統合

Zendeskのセキュリティは、専門のセキュリティベンダーとの統合を通じて拡張できます。主なカテゴリは次のとおりです。

SaaSセキュリティポスチャ管理

Obsidian SecurityやOphion Securityなどのツールは、セキュリティの問題についてZendeskの構成を監視します。彼らは以下を検出できます。

- 機密データを公開する誤った構成

- 過度に許可的なAPIトークン

- 弱い認証設定

- シャドウ管理者と非アクティブなアカウント

クラウドアクセスセキュリティブローカー(CASB)

Microsoft Defender for Cloud AppsおよびPalo Alto Networks Prisma SaaSは、Zendeskの使用状況に対する可視性と制御を提供します。彼らは以下を行うことができます。

- 異常なログインパターンを検出します(不可能な移動、疑わしいIP)

- データ流出の試みを監視します

- 管理されていないデバイスへのダウンロードをブロックするなどのポリシーを適用します

- 法医学的調査のための監査証跡を提供します

出典:Microsoft Defender for Cloud Apps Zendesk protection

シングルサインオンプロバイダー

オンプレミスでActive Directoryを実行している場合、UserLock SSOなどのツールは、IDをクラウドに移動せずにAD認証をZendeskに拡張できます。これにより、SSOの利便性を提供しながら、認証を既存のインフラストラクチャに固定したままにすることができます。

Zendesk管理者向けのセキュリティのベストプラクティス

機能を知っていることは1つのことです。それらを効果的に使用することは別のことです。ここに実用的なチェックリストがあります。

-

すべてのエージェントに対してMFAを有効にして強制します。 この1つのステップで、アカウントの乗っ取りの試みの大部分を防ぐことができます。

-

利用可能な場合はSSOを構成します。 IDプロバイダーを介した一元化された認証により、より優れた制御と可視性が得られます。

-

IP制限を設定します。 チームが特定の場所から作業する場合は、それらのIP範囲へのアクセスを制限します。リモートワークのシナリオに対応するためのバックアッププランがあることを確認してください。

-

監査ログを定期的に確認します。 権限の変更、新しいアプリのインストール、または一括エクスポートなど、異常なアクティビティを探します。

-

ロールの最小特権に従います。 すべての人に管理者アクセス権を与えないでください。ほとんどのエージェントはエージェントレベルの権限のみを必要とします。

-

サードパーティのアプリを監査します。 Zendeskインスタンスにインストールされているものを確認します。使用しなくなったアプリを削除します。

-

セキュリティ設定を文書化します。 何が構成されているか、そしてその理由を知ってください。これは、監査中および新しいチームメンバーをオンボーディングするときに役立ちます。

AIチームメイトでカスタマーサポートを保護する

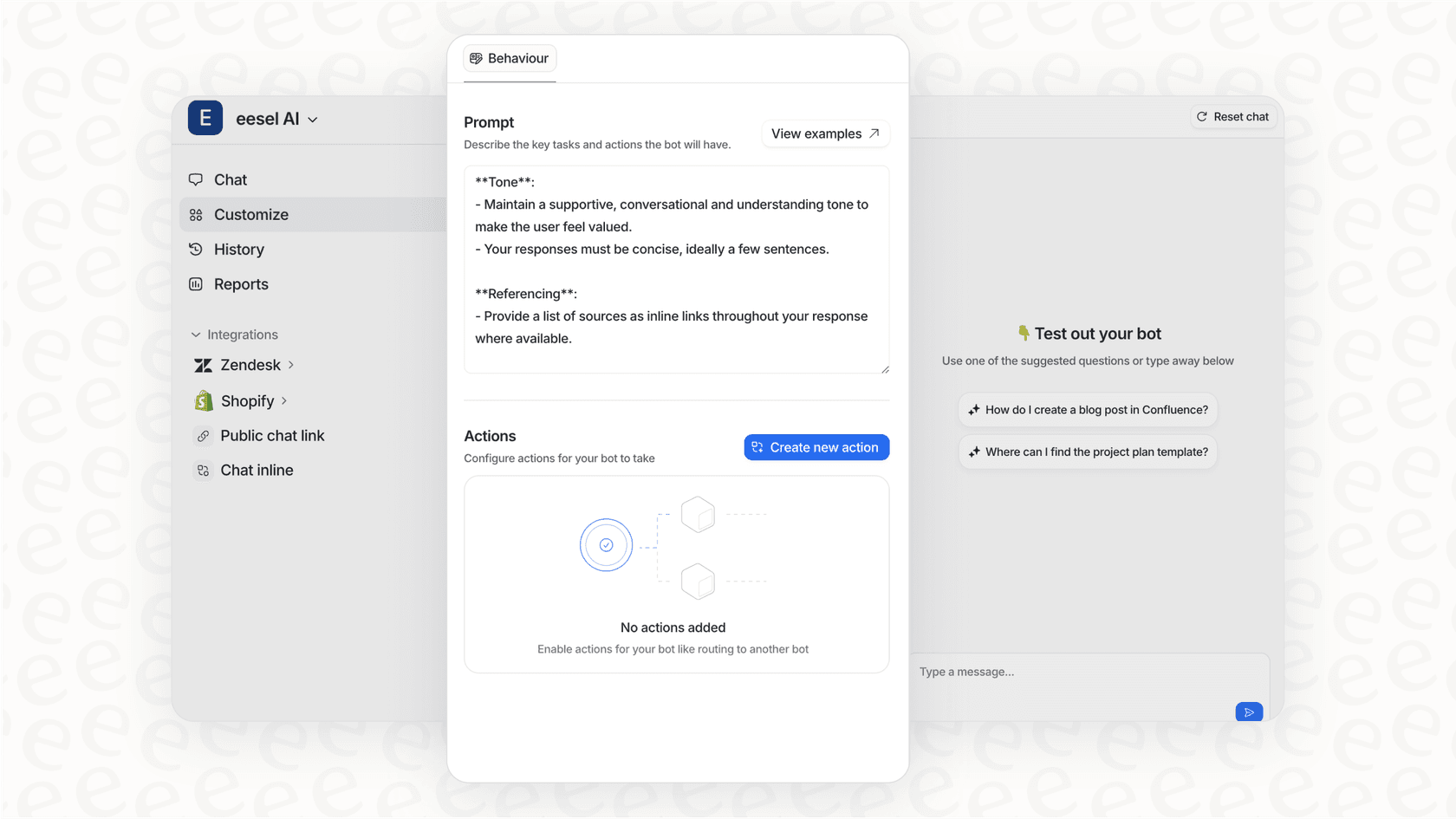

Zendeskのセキュリティ体制を強化するにつれて、チームがより効率的に作業できるようにAIツールを検討しているかもしれません。これは、eesel AIのようなソリューションが登場するところです。

私たちは、eesel AIを構成する別のツールとしてではなく、AIチームメイトとしてZendeskと連携するように構築しました。ヘルプデスクに接続し、過去のチケット、ヘルプセンターの記事、および定型返信から学習します。重要な違いは、セキュリティへのアプローチ方法です。

eesel AIをチームに招待すると、既存のZendeskセットアップのセキュリティ体制を継承します。データは保存時および転送中に暗号化されたままになります。お客様のデータを使用して一般的なAIモデルをトレーニングすることはありません。特定のAIインスタンスのみに分離されています。

実際にどのように機能するかを次に示します。

- ガイダンスから始める: 新入社員と同様に、eeselはエージェントがレビューするための返信案を作成することから始めます。これにより、より多くの責任を与える前に、ビジネスを理解していることを確認できます。

- 徐々にレベルアップ: eeselがその能力を証明するにつれて、その範囲を拡大できます。最初は簡単なFAQを処理し、次に複雑な問題に移行するかもしれません。

- エスカレーションの制御: eeselがいつ人にエスカレーションする必要があるかを平易な英語で定義します。「常に請求に関する紛争をエスカレーションする」または「VIP顧客のアカウントマネージャーをCCする」。

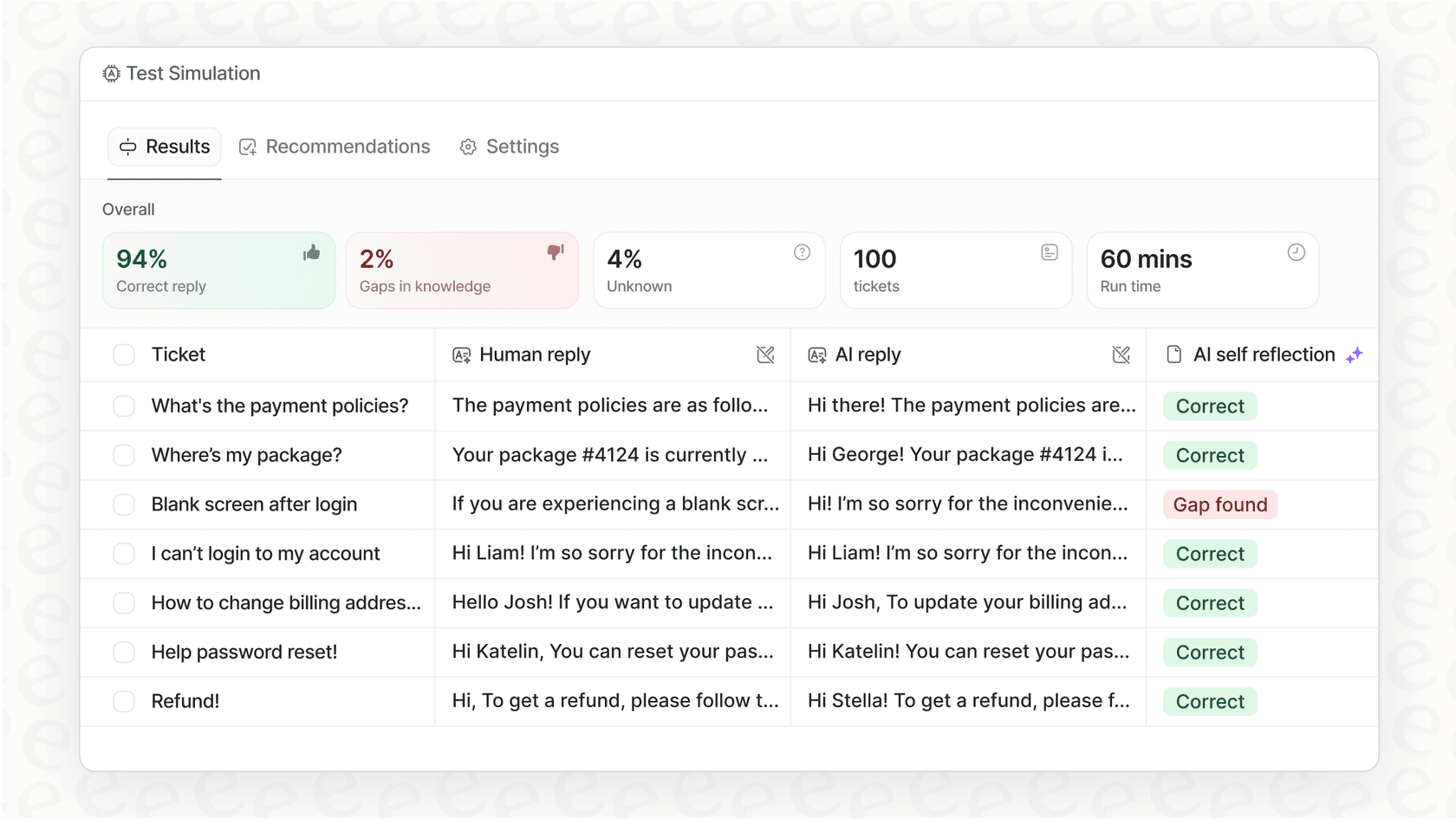

- シミュレーションを実行: ライブになる前に、過去の数千件のチケットでeeselをテストして、どのように機能したかを確認します。

私たちのBusinessプランには、それを必要とするチーム向けのEUデータ所在地が含まれており、Customプランは、カスタムデータ保持やオーダーメイドのコンプライアンス統合などの高度なセキュリティ要件をサポートしています。

その結果、新しいセキュリティ上の頭痛の種を生み出すことなく、実際にチームを支援するAIアシスタンスが得られます。顧客が期待するセキュリティ標準を維持しながら、自動化による効率の向上を実現します。

よくある質問

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.