So beheben Sie Zendesk SSO-Probleme: Eine vollständige Anleitung zur Fehlerbehebung

Stevia Putri

Zuletzt bearbeitet March 4, 2026

Single Sign-On soll das Leben eigentlich einfacher machen. Ein Satz von Anmeldeinformationen, nahtloser Zugriff, bessere Sicherheit. Aber wenn Zendesk SSO nicht mehr funktioniert, kann dies Ihr gesamtes Team aus Ihrem Helpdesk aussperren. Plötzlich können Agenten nicht mehr auf Tickets antworten, Administratoren können keine Einstellungen mehr verwalten und Kunden müssen warten.

Diese Anleitung führt Sie durch die Diagnose und Behebung der häufigsten Zendesk SSO-Probleme. Egal, ob Sie mit Azure AD-Integrationsproblemen, Zertifikatsfehlern oder Notfallsperren zu tun haben, hier finden Sie systematische Lösungen.

Verstehen von Zendesk SSO und häufigen Fehlerquellen

Bevor wir uns mit den Korrekturen befassen, ist es hilfreich zu verstehen, wie Zendesk die Authentifizierung handhabt. Die Plattform unterstützt drei Enterprise-SSO-Methoden:

- SAML Die häufigste Wahl für Unternehmensumgebungen, die Azure AD, Okta oder OneLogin verwenden

- OpenID Connect (OIDC) Eine moderne Alternative, die auf OAuth 2.0 basiert

- JWT Wird für benutzerdefinierte Implementierungen verwendet, bei denen Sie den Authentifizierungsfluss steuern

Jede Methode hat spezifische Konfigurationsanforderungen, und die meisten Fehler treten aufgrund von Nichtübereinstimmungen zwischen Zendesk und Ihrem Identitätsanbieter auf. Die gute Nachricht? Diese Probleme sind in der Regel behebbar, sobald Sie wissen, wo Sie suchen müssen.

Notfallzugriff: Wiedererlangen des Zugriffs, wenn SSO fehlschlägt

Beginnen Sie mit dem Worst-Case-Szenario: Ihr SSO-Dienst ist ausgefallen und niemand kann sich anmelden. Bevor Sie in Panik geraten, sollten Sie wissen, dass Zendesk Notfallzugriffsmethoden bereitstellt.

Verwenden der SSO-Bypass-URL

Wenn Sie Zendesk-Passwörter deaktiviert haben und vollständig auf SSO angewiesen sind, kann der Kontoinhaber (und optional alle Administratoren) einen einmaligen Zugriffslink anfordern.

So funktioniert es:

- Navigieren Sie zu

https://your_subdomain.zendesk.com/access/sso_bypass - Geben Sie die E-Mail-Adresse ein, die Ihrem Zendesk-Administratorprofil zugeordnet ist

- Überprüfen Sie Ihre E-Mails auf einen einmaligen Zugriffslink (läuft in 5 Minuten ab)

- Klicken Sie auf den Link, um sofortigen Zugriff ohne Passwort zu erhalten

Ein Vorbehalt: Einige Unternehmens-Spamfilter klicken automatisch auf Links in E-Mails, um auf schädliche Inhalte zu prüfen. Wenn Ihr Filter dies tut, kann er den Zugriffslink ungültig machen, bevor Sie ihn verwenden können. Wenden Sie sich in diesem Fall vorübergehend an Ihren E-Mail-Administrator oder versuchen Sie die alternative Methode unten.

Zugriff über normale Authentifizierung

Wenn Sie Zendesk-Passwörter nicht vollständig deaktiviert haben, können Sie weiterhin über die Standard-Anmeldeseite auf Ihr Konto zugreifen:

- Gehen Sie zu

https://your_subdomain.zendesk.com/access/normal - Geben Sie Ihren Zendesk-Benutzernamen und Ihr Passwort ein

Beachten Sie, dass sich Ihre SSO-Anmeldeinformationen von Ihren Zendesk-Anmeldeinformationen unterscheiden können. Ihr Zendesk-Benutzername ist immer die primäre E-Mail-Adresse, die in Ihrem Benutzerprofil aufgeführt ist, die möglicherweise nicht mit Ihrer Unternehmensanmeldung übereinstimmt.

Konfigurieren des Bypass-Zugriffs, bevor Sie ihn benötigen

Der Kontoinhaber kann konfigurieren, wer Bypass-Berechtigungen hat, bevor Probleme auftreten. Gehen Sie im Admin Center zu Konto → Sicherheit → Erweitert und klicken Sie dann auf die Registerkarte Authentifizierung. Wählen Sie im Feld SSO-Bypass aus, ob nur der Kontoinhaber oder alle Administratoren Notfallzugriff anfordern können.

Diese Einstellung wird nur angezeigt, wenn die Zendesk-Authentifizierung für Teammitglieder deaktiviert ist. Konfigurieren Sie sie daher während Ihrer ersten SSO-Einrichtung.

Häufige Zendesk SSO-Fehlermeldungen und -Lösungen

Lassen Sie uns nun die spezifischen Fehler beheben, die angezeigt werden, wenn SSO falsch konfiguriert ist.

"AADSTS650056: Falsch konfigurierte Anwendung" (Azure AD/Entra)

Dieser Azure AD-Fehler frustriert Administratoren mehr als fast jeder andere. Die Fehlermeldung schlägt vor, die Berechtigungen für "AAD Graph" zu überprüfen, aber der eigentliche Übeltäter ist normalerweise eine Nichtübereinstimmung in Ihrer SAML-Konfiguration.

Die eigentliche Ursache: Der Ausstellerwert (Issuer) in Ihrer SAML-Anfrage stimmt nicht mit der Kennung (Entitäts-ID) überein, die in Ihrer Azure Enterprise-Anwendung konfiguriert ist. Selbst ein kleiner Unterschied (wie das Ein- oder Ausschließen von https://) unterbricht den Authentifizierungsfluss.

So beheben Sie das Problem:

- Gehen Sie im Azure-Portal zu Enterprise-Anwendungen → Zendesk → Single Sign-On

- Überprüfen Sie das Feld Kennung (Entitäts-ID)

- Vergleichen Sie es mit dem, was Zendesk in der SAML-Anfrage sendet

- Aktualisieren Sie das eine oder das andere, damit sie genau übereinstimmen, einschließlich des Protokolls

Die SAML-Anfrage sieht typischerweise wie folgt aus:

<samlp:AuthnRequest>

<Issuer xmlns="urn:oasis:names:tc:SAML:2.0:assertion">https://yourdomain.zendesk.com</Issuer>

</samlp:AuthnRequest>

Ihre Kennung in Azure muss zeichenweise mit diesem Ausstellerwert übereinstimmen.

Probleme mit dem Zertifikat-Fingerabdruck: Ein weiteres häufiges Azure AD-Problem betrifft die Berechnung des Zertifikat-Fingerabdrucks. Kopieren Sie den Fingerabdruck nicht direkt aus den Azure AD-App-Einstellungen. Stattdessen:

- Laden Sie das Zertifikat im

.cer-Format von Azure AD herunter - Berechnen Sie den SHA256-Fingerabdruck mit PowerShell:

Get-FileHash "Zendesk.cer" -Algorithm SHA256 - Geben Sie diesen berechneten Wert im Zendesk-Feld Zertifikat-Fingerabdruck ein

Quelle: Microsoft Entra ID-Dokumentation zur Fehlerbehebung

"Bitte verwenden Sie eine der folgenden Optionen, um sich anzumelden"

Dieser Fehler verwirrt viele Administratoren, da er auch dann angezeigt wird, wenn SSO ordnungsgemäß konfiguriert zu sein scheint. Das Problem? Sie haben SSO für Endbenutzer, aber nicht für Agenten und Administratoren aktiviert.

Hier ist die Lösung:

- Gehen Sie im Admin Center zu Konto → Sicherheit

- Wählen Sie Teammitglieder-Authentifizierung

- Aktivieren Sie Externe Authentifizierung und wählen Sie die SSO-Option aus

- Speichern Sie Ihre Änderungen

Dieser Fehler tritt häufig während des Testens auf, wenn ein Administrator versucht, den SSO-Fluss zu überprüfen, bevor er ihn für das gesamte Team bereitstellt.

Zertifikats- und SAML-Metadatenprobleme

Zertifikatsprobleme verursachen einen erheblichen Teil der SSO-Fehler. Hier sind die häufigsten Szenarien:

Abgelaufene Zertifikate: SAML-Zertifikate laufen in der Regel jährlich ab. Wenn dies der Fall ist, schlägt die Authentifizierung ohne Vorwarnung fehl. Legen Sie Kalendererinnerungen 30 Tage vor Ablauf fest, um Zertifikate proaktiv zu rotieren.

Fingerabdruckformatfehler: Zendesk benötigt den SHA256-Fingerabdruck Ihres SAML-Zertifikats. Stellen Sie sicher, dass Sie den richtigen Hashing-Algorithmus verwenden, einige Identitätsanbieter verwenden standardmäßig SHA1.

Entitäts-ID-Verwirrung: Die Entitäts-ID (auch Kennung genannt) muss zwischen Ihrem Identitätsanbieter und Zendesk genau übereinstimmen. Versuchen Sie diese Variationen, wenn Sie nicht weiterkommen:

- Mit

https://-Präfix:https://yourdomain.zendesk.com - Ohne Präfix:

yourdomain.zendesk.com

Einige Konfigurationen funktionieren auf die eine, andere auf die andere Weise. Die Microsoft-Community hat dies durch Ausprobieren bei der Fehlerbehebung von AADSTS650056-Fehlern herausgefunden.

Schritt-für-Schritt-Diagnose-Workflow

Wenn Sie auf ein SSO-Problem stoßen, befolgen Sie diesen systematischen Ansatz, um die Ursache zu isolieren.

Schritt 1: Überprüfen der IdP-Konfiguration

Bestätigen Sie zunächst, dass Ihre Identitätsanbietereinstellungen genau mit den Anforderungen von Zendesk übereinstimmen.

Überprüfen Sie für Azure AD:

- Anmelde-URL:

https://<subdomain>.zendesk.com - Kennung (Entitäts-ID):

https://<subdomain>.zendesk.com - Antwort-URL:

https://<subdomain>.zendesk.com/access/saml

Für Google Workspace:

- Installieren Sie die Zendesk SSO-App aus dem Google Workspace Marketplace

- Konfigurieren Sie SSO innerhalb der Zendesk-App, nicht über die Google-Sicherheitsschnittstelle

- Legen Sie die Entitäts-ID zunächst mit dem Präfix

https://fest und versuchen Sie es dann ohne, wenn Probleme weiterhin bestehen

Schritt 2: Validieren von SAML-Assertionen

Browser-Entwicklertools sind hier Ihr Freund. Öffnen Sie Chrome DevTools oder Firefox Developer Tools, bevor Sie versuchen, sich anzumelden. Beobachten Sie die Registerkarte Netzwerk auf SAML-Anfragen und -Antworten.

Achten Sie auf:

- Den Ausstellerwert (Issuer) in der SAML-Anfrage

- Alle Fehlermeldungen in der SAML-Antwort

- HTTP-Statuscodes (302-Weiterleitungen, 400-Fehler usw.)

Diese Informationen zeigen oft genau, wo der Authentifizierungsfluss abbricht.

Schritt 3: Testen des Authentifizierungsflusses

Testen Sie nicht nur mit einem Benutzertyp. Überprüfen Sie, ob SSO funktioniert für:

- Endbenutzer (Kunden, die Tickets einreichen)

- Agenten (Mitarbeiter, die auf Tickets antworten)

- Administratoren (Verwalten von Einstellungen)

Testen Sie auch verschiedene Zugriffsmethoden:

- Direkte Zendesk-URL

- Mobile App (iOS und Android)

- Host-zugeordnete Domänen (wenn Sie benutzerdefinierte Domänen verwenden)

Schritt 4: Überprüfen der Zendesk-Sicherheitseinstellungen

Bestätigen Sie im Admin Center:

- Die externe Authentifizierung ist für die entsprechenden Benutzergruppen aktiviert

- Die richtige SSO-Konfiguration ist als primär ausgewählt

- Benutzerberechtigungen und -rollen sind ordnungsgemäß zugewiesen

Denken Sie daran, dass Benutzern, die sich über Endbenutzer-SSO authentifizieren, die in Ihren Zendesk-Einstellungen angegebene Rolle zugewiesen wird, die bei nicht sorgfältiger Konfiguration auch den Zugriff für Teammitglieder umfassen kann.

Prävention: Best Practices für stabiles SSO

Das Beheben von SSO-Problemen ist wichtig, aber das Verhindern spart noch mehr Zeit.

Konfigurationsmanagement

- Dokumentieren Sie alles: Führen Sie eine Aufzeichnung Ihrer Entitäts-ID, Zertifikat-Fingerabdrücke und aller URL-Konfigurationen. Wenn etwas kaputt geht, haben Sie einen Bezugspunkt.

- Testen Sie vor der Inbetriebnahme: Testen Sie SSO immer zuerst in einer Nicht-Produktionsumgebung. Zendesk bietet zu diesem Zweck Testfunktionen.

- Verwalten Sie den Backup-Zugriff: Stellen Sie sicher, dass mindestens ein Administratorkonto über eine konfigurierte Bypass-Funktion verfügt.

- Überwachen Sie den Zertifikatsablauf: Legen Sie Kalendererinnerungen 30 und 7 Tage vor Ablauf des Zertifikats fest.

Benutzerverwaltung

Die E-Mail-Verifizierung ist bei der Verwendung von SSO von entscheidender Bedeutung. Die E-Mail-Adressen von Ihrem Identitätsanbieter müssen genau mit dem übereinstimmen, was in Zendesk konfiguriert ist. Nicht übereinstimmende E-Mails sind eine häufige Ursache für "Benutzer nicht gefunden"-Fehler.

Wenn Sie automatische Benutzerbereitstellung über SCIM verwenden, überprüfen Sie, ob Benutzerattribute zwischen den Systemen korrekt zugeordnet sind.

Sicherheitsüberlegungen

Wenn Sie Enterprise-SSO aktivieren, sind Sie für die Überprüfung der Benutzeridentitäten verantwortlich. Zendesk speichert standardmäßig nur den Namen und die E-Mail-Adresse, obwohl Sie zusätzliche Daten wie die Organisationsmitgliedschaft synchronisieren können.

Wenn Sie die Zendesk-Authentifizierung vollständig deaktivieren, werden alle Zendesk-Passwörter innerhalb von 24 Stunden dauerhaft gelöscht. Stellen Sie sicher, dass Ihr SSO absolut sicher ist, bevor Sie diesen Schritt unternehmen.

Wann Alternativen zu nativem Zendesk SSO in Betracht gezogen werden sollten

Natives SSO funktioniert für viele Organisationen gut, hat aber Einschränkungen. Komplexe Multi-Brand-Setups, erweiterte Anforderungen an die Benutzerbereitstellung oder Compliance-Anforderungen erfordern manchmal andere Ansätze.

Identitätsverwaltungstools von Drittanbietern können zusätzliche Funktionen bieten, wie z. B.:

- Granularere Zugriffskontrollen

- Bessere Audit-Protokollierung

- Unterstützung für komplexe Organisationsstrukturen

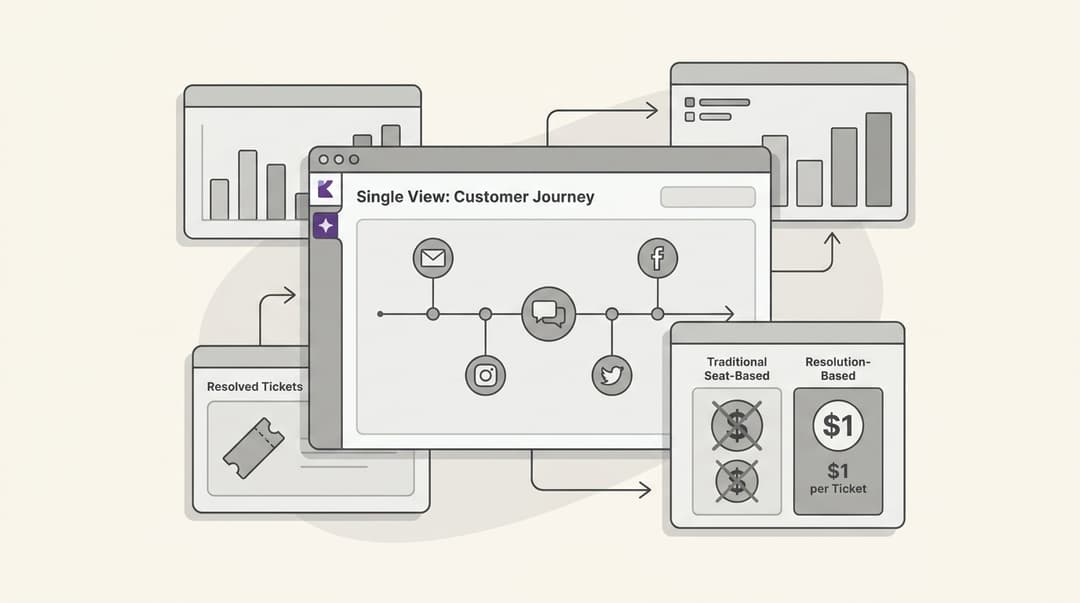

Bei eesel AI verfolgen wir einen anderen Ansatz zur Authentifizierung. Anstelle komplexer SAML-Konfigurationen und Zertifikatsverwaltung integriert sich unser KI-Teamkollege für den Kundenservice direkt in Ihren bestehenden Helpdesk. Sie müssen SSO nicht konfigurieren, da eesel in Ihrer aktuellen Zendesk-Umgebung funktioniert und von Ihren vergangenen Tickets und Helpcenter-Artikeln ohne zusätzliche Authentifizierungsebenen lernt.

Unsere Kunden sagen uns oft, dass sie zu eesel gewechselt sind, weil sie es leid waren, SSO-Konfigurationen zu verwalten, die immer wieder kaputt gingen. Mit eesel verwenden Ihre Agenten Zendesk weiterhin genauso, wie sie es immer getan haben. Die KI hilft ihnen einfach, bessere Antworten schneller zu entwerfen, ohne dass zusätzliche Anmeldeabläufe erforderlich sind.

Wenn Sie mehr Zeit mit der Fehlerbehebung bei SSO verbringen als mit der tatsächlichen Unterstützung von Kunden, lohnt es sich möglicherweise zu prüfen, ob Ihr aktuelles Setup für die Bedürfnisse Ihres Teams geeignet ist. Sie können eesel AI kostenlos ausprobieren oder eine Demo buchen, um zu sehen, wie unser AI Copilot Agenten hilft, bessere Antworten schneller zu entwerfen.

Beheben Sie Ihre Zendesk SSO-Probleme noch heute

SSO-Probleme sind frustrierend, aber selten dauerhaft. Beginnen Sie mit den Notfallzugriffsmethoden, wenn Sie ausgesperrt sind, und arbeiten Sie dann die fehlerspezifischen Lösungen durch, basierend auf dem, was Sie sehen. Die meisten Probleme lassen sich auf Konfigurationsfehler zurückführen, die mit sorgfältiger Detailgenauigkeit behoben werden können.

Speichern Sie diese Anleitung für das nächste Mal, wenn etwas schief geht. Und denken Sie daran: Dokumentieren Sie Ihre funktionierende Konfiguration, sobald Sie sie stabilisiert haben. Das zukünftige Ich wird dem gegenwärtigen Ich danken, wenn die nächste Zertifikatserneuerung ansteht.

Wenn Sie alles hier ausprobiert haben und SSO immer noch nicht funktioniert, ist es möglicherweise an der Zeit, sich mit Ihren spezifischen Fehlermeldungen und HAR-Dateien, die mit Browser-Entwicklertools erfasst wurden, an den Zendesk-Support zu wenden.

Häufig gestellte Fragen

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.