Segurança SaaS do Zendesk: Um guia completo para 2026

Stevia Putri

Última edição March 4, 2026

Quando você está lidando com conversas confidenciais de clientes, a segurança não é apenas uma caixa de seleção. É a base sobre a qual tudo o mais é construído. Para empresas que usam o Zendesk como sua plataforma de suporte ao cliente, entender a arquitetura de segurança é essencial. Não apenas porque os auditores de conformidade perguntam sobre isso, mas porque seus clientes confiam a você seus dados.

Este guia detalha tudo o que você precisa saber sobre a segurança SaaS do Zendesk. Abordaremos certificações, padrões de criptografia, opções de autenticação e etapas práticas que você pode seguir para proteger sua conta. Também veremos como colegas de equipe de IA modernos, como o eesel AI, trabalham em conjunto com o Zendesk, mantendo os mesmos padrões de segurança.

O que é o Zendesk e por que a segurança é importante

O Zendesk é uma plataforma de atendimento ao cliente baseada na nuvem, fundada em 2007. Hoje, atende a mais de 125.000 clientes em todo o mundo, incluindo empresas da Fortune 100 e Fortune 500. A plataforma lida com emissão de tickets, chat ao vivo, bases de conhecimento, chamadas de voz e, cada vez mais, automação alimentada por IA.

Aqui está o ponto: quando você centraliza o suporte ao cliente, você centraliza dados confidenciais. Nomes, endereços de e-mail, histórico de pedidos, problemas de pagamento, reclamações, tudo. Uma única conta do Zendesk pode conter conversas com milhares de clientes, cada um esperando que suas informações permaneçam privadas.

O Zendesk opera em um modelo de responsabilidade compartilhada. Eles protegem a infraestrutura, o aplicativo e os data centers. Você protege o acesso à sua conta, configura a autenticação corretamente e treina sua equipe em práticas de segurança. Entender onde a responsabilidade deles termina e a sua começa é o primeiro passo para uma configuração segura.

Certificações de segurança e conformidade do Zendesk

Vamos começar com as certificações. O Zendesk acumulou uma pilha impressionante de certificações de conformidade ao longo dos anos. Estes não são apenas selos para marketing. São auditorias independentes que verificam se controles de segurança específicos estão em vigor e funcionando.

Certificações de segurança da indústria

O Zendesk mantém várias certificações de segurança principais:

| Certificação | O que ela cobre |

|---|---|

| SOC 2 Tipo II | Controles de segurança auditados ao longo do tempo, relatórios disponíveis sob NDA |

| ISO 27001:2022 | Sistema de gestão de segurança da informação |

| ISO 27018:2019 | Proteção de dados pessoais na nuvem |

| ISO 27701:2019 | Gestão de informações de privacidade |

| ISO 27017:2015 | Controles de segurança específicos da nuvem |

| ISO 42001 | Sistema de gestão de IA (primeiro na indústria) |

| FedRAMP LI-SaaS | Autorização para uso do governo dos EUA em níveis de baixo impacto |

| Cyber Essentials Plus | Certificação de segurança cibernética apoiada pelo governo do Reino Unido |

| CSA STAR AI Níveis 1 e 2 | Segurança na nuvem e governança de IA (primeiro na indústria) |

Fonte: Zendesk Trust Center

A certificação ISO 42001 merece destaque. O Zendesk foi a primeira empresa do setor a alcançar este padrão para governança de IA. À medida que eles lançam mais recursos de IA, esta certificação fornece garantia de que existe um sistema de gestão formal que governa como esses recursos são desenvolvidos e implantados.

Conformidade específica da indústria

Além das certificações de segurança geral, o Zendesk oferece suporte a várias estruturas de conformidade específicas do setor:

- PCI-DSS: Para lidar com dados de cartão de pagamento. O Zendesk oferece redação automática de números de cartão de crédito de tickets.

- HIPAA: Disponível com o complemento Advanced Compliance e um Business Associate Agreement (BAA) assinado. Cobre a proteção de dados de saúde.

- HDS (Hébergeur de Données de Santé): Certificação francesa de hospedagem de dados de saúde para prestadores de serviços de saúde na França.

- GDPR: Conformidade total com os regulamentos de proteção de dados da UE, incluindo Binding Corporate Rules (BCRs) aprovadas pelo Comissário de Proteção de Dados Irlandês.

- CCPA/CPRA: Conformidade com as leis de privacidade da Califórnia.

A opção HIPAA requer o complemento Advanced Compliance, que está disponível nos planos Professional e superiores. Você também precisará assinar o BAA do Zendesk e configurar sua conta seguindo as configurações de segurança recomendadas. Nem todos os recursos são elegíveis para HIPAA. Por exemplo, a funcionalidade SMS do Zendesk Talk está excluída da cobertura do BAA.

Fonte: Documentação de conformidade avançada do Zendesk

Proteção de dados e criptografia

As certificações são boas, mas e as salvaguardas técnicas? Vamos ver como o Zendesk protege os dados.

Padrões de criptografia

O Zendesk usa criptografia padrão do setor em todos os aspectos:

- Criptografia em trânsito: TLS 1.2 ou superior para todas as comunicações entre usuários e servidores do Zendesk. Cada conexão com seudominio.zendesk.com usa HTTPS.

- Criptografia em repouso: Criptografia AES-256 para dados armazenados no AWS.

- Criptografia de e-mail: TLS oportunista por padrão para comunicações por e-mail.

- Certificado FIPS-140: As soluções de criptografia atendem aos padrões federais de processamento de informações.

Para organizações que precisam de uma camada extra de controle, o Zendesk oferece um complemento Advanced Data Privacy and Protection. Isso inclui criptografia BYOK (Bring Your Own Key), onde você gerencia suas próprias chaves de criptografia. Ele também fornece políticas de retenção de dados personalizáveis, mascaramento de dados e recursos de redação de PII.

Hospedagem e residência de dados

O Zendesk é executado na infraestrutura do Amazon Web Services (AWS). Seus data centers são certificados com os padrões ISO 27001, PCI DSS Service Provider Level 1 e SOC 2. O AWS fornece segurança física, energia de backup, supressão de incêndio e controles ambientais.

Para requisitos de residência de dados, o Zendesk oferece um complemento Data Center Location. Isso é gratuito para Suite Professional e planos superiores. As regiões disponíveis incluem:

- Estados Unidos

- Espaço Econômico Europeu (EEE)

- Reino Unido

- Japão

- Austrália

Se você precisar cumprir o GDPR, a Lei de Privacidade Australiana ou outras leis regionais de proteção de dados, selecionar a região de hospedagem correta é essencial. O complemento não é ativado automaticamente. Você precisará entrar em contato com seu representante de conta ou com o suporte do Zendesk para ativá-lo.

Fonte: Documentação de localização do data center do Zendesk

Autenticação e controle de acesso

Mesmo a melhor criptografia não ajuda se alguém adivinhar sua senha. Veja como proteger o acesso à sua conta do Zendesk.

Opções de Single Sign-On (SSO)

O Zendesk oferece suporte a vários métodos de SSO, permitindo que você centralize a autenticação por meio de seu provedor de identidade existente:

- SAML 2.0: Funciona com Okta, Azure AD, OneLogin e outros provedores de identidade corporativos.

- OIDC (OpenID Connect): Protocolo de autenticação moderno suportado por muitos provedores.

- JWT (JSON Web Token): Para implementações de autenticação personalizadas.

- SSO social: Autenticação do Google e Facebook para usuários finais (não recomendado para agentes).

O SSO está disponível nos planos Enterprise e Enterprise Plus. Se você estiver em um nível inferior, estará limitado à autenticação nativa do Zendesk. Para equipes que gerenciam vários aplicativos SaaS, o SSO vale o upgrade. Ele reduz a fadiga de senhas, simplifica o offboarding quando os funcionários saem e oferece controle centralizado sobre as políticas de autenticação.

Fonte: Documentação do SSO SAML do Zendesk

Autenticação multifator (MFA)

O Zendesk oferece autenticação de dois fatores nativa para agentes e administradores. Você pode habilitá-lo via SMS ou aplicativos autenticadores como Google Authenticator ou Authy. Os administradores podem impor 2FA para todos os agentes, o que é fortemente recomendado.

Ao configurar o 2FA, o Zendesk fornece códigos de recuperação. Armazene-os em algum lugar seguro. Se você perder o acesso ao seu dispositivo autenticador, esses códigos são a única maneira de voltar à sua conta.

Fonte: Documentação 2FA do Zendesk

Controles de acesso

Além da autenticação, o Zendesk fornece controles de acesso granulares:

- Controle de acesso baseado em função (RBAC): Defina exatamente o que cada usuário pode ver e fazer. As funções variam de proprietários de contas a administradores, agentes e usuários finais.

- Restrições de IP: Limite o acesso a endereços IP ou intervalos específicos. Útil para garantir que os agentes só possam fazer login do escritório ou VPN.

- Tempos limite de sessão: Desconecta automaticamente os usuários inativos após um período configurável.

- Rastreamento de dispositivos: Seja notificado quando alguém fizer login de um novo dispositivo. Você pode revisar a lista de dispositivos e revogar sessões suspeitas.

- Logs de auditoria: Disponíveis nos planos Enterprise, eles rastreiam alterações na conta, modificações do usuário, instalações de aplicativos e exclusões de tickets.

O log de auditoria é particularmente valioso para conformidade. Ele responde a perguntas como "Quem deu privilégios de administrador a este usuário?" ou "Quando esse aplicativo foi instalado?" Se você estiver sujeito a auditorias SOC 2 ou semelhantes, precisará desses dados.

Segurança de aplicativos e infraestrutura

Agora vamos ver as medidas de segurança que o Zendesk aplica nos bastidores.

Práticas de desenvolvimento seguro

O Zendesk segue um ciclo de vida de desenvolvimento seguro (SDLC). Todos os engenheiros recebem treinamento anual sobre os 10 principais riscos de segurança da OWASP. Eles usam estruturas modernas com controles de segurança integrados para limitar a exposição a vulnerabilidades comuns, como injeção de SQL e script entre sites.

Salvaguardas adicionais incluem:

- Testes de penetração anuais de terceiros em redes de produção e corporativas

- Verificação contínua de vulnerabilidades dinâmicas

- Análise de composição de software para identificar vulnerabilidades em dependências

- Um programa de recompensas por bugs por meio do HackerOne

Se você descobrir uma vulnerabilidade de segurança no Zendesk, eles têm uma política de divulgação responsável. Relate-o por meio de seu programa HackerOne em vez de publicá-lo publicamente.

Proteção da infraestrutura

A equipe de segurança do Zendesk é distribuída globalmente e está disponível 24 horas por dia, 7 dias por semana. Eles monitoram ameaças usando:

- Sistemas de gerenciamento de eventos de incidentes de segurança (SIEM) coletando logs de sistemas críticos

- Sistemas de detecção e prevenção de intrusão em pontos de entrada/saída de serviço

- Verificação de vulnerabilidades de rede

- Programas de compartilhamento de inteligência contra ameaças

- Mitigação de DDoS por meio de parceria com a Cloudflare e ferramentas de proteção da AWS

A rede é segmentada em zonas de segurança. Os servidores de banco de dados ficam nas zonas mais confiáveis, com DMZs entre a internet e os sistemas internos. O acesso às redes de produção requer vários fatores de autenticação e é limitado àqueles que precisam.

Segurança de IA e privacidade de dados

O Zendesk se expandiu rapidamente para recursos de IA. Isso levanta questões sobre como os dados do cliente são usados em sistemas de IA.

Arquitetura de segurança de IA do Zendesk

O Zendesk usa uma arquitetura multi-LLM, baseando-se em OpenAI, Microsoft Azure, AWS Bedrock e Google Cloud Platform. Esta abordagem permite que eles selecionem o melhor modelo para cada tarefa específica e evitem o bloqueio do fornecedor.

Principais medidas de proteção de dados:

- Retenção zero de dados: Ao usar o OpenAI, o Zendesk usa endpoints de retenção zero de dados. O OpenAI não retém prompts ou saídas.

- Nenhum treinamento em dados do cliente: Os dados do cliente nunca são usados para treinar modelos LLM de terceiros.

- Modelos não generativos: Os modelos de classificação e agrupamento (em oposição aos modelos generativos) não reproduzem dados de treinamento em suas saídas.

- RAG (Retrieval Augmented Generation): Fundamenta as respostas geradas no conteúdo específico da base de conhecimento para reduzir alucinações.

As práticas de IA do Zendesk são cobertas por sua certificação ISO 42001 para sistemas de gerenciamento de IA. Eles são uma das primeiras empresas a alcançar este padrão.

Recursos de privacidade de dados

Além dos controles específicos de IA, o Zendesk oferece ferramentas para gerenciar a privacidade de dados:

- Redação manual: Remova dados confidenciais de comentários de tickets via UI ou API.

- Redação automática: Detecte e redija automaticamente números de cartão de crédito de tickets e chats.

- Anexos privados: Exija autenticação para visualizar anexos de tickets.

- Políticas de retenção de dados: Configure agendamentos de exclusão automática para tickets e dados do usuário.

- Tratamento de solicitações de titulares de dados: Ferramentas para responder a solicitações de titulares de dados GDPR.

O complemento Advanced Data Privacy and Protection inclui sugestões de redação alimentadas por IA, destacando automaticamente certos tipos de dados confidenciais para os agentes revisarem e redigirem.

Integrações de segurança de terceiros

A segurança do Zendesk pode ser estendida por meio de integrações com fornecedores de segurança especializados. Aqui estão as principais categorias:

Gestão de postura de segurança SaaS

Ferramentas como Obsidian Security e Ophion Security monitoram sua configuração do Zendesk em busca de problemas de segurança. Eles podem detectar:

- Configurações incorretas que expõem dados confidenciais

- Tokens de API excessivamente permissivos

- Configurações de autenticação fracas

- Administradores sombra e contas inativas

Cloud Access Security Brokers (CASB)

O Microsoft Defender for Cloud Apps e o Palo Alto Networks Prisma SaaS fornecem visibilidade e controle sobre o uso do Zendesk. Eles podem:

- Detectar padrões de login anômalos (viagens impossíveis, IPs suspeitos)

- Monitorar tentativas de exfiltração de dados

- Impor políticas como bloquear downloads para dispositivos não gerenciados

- Fornecer trilhas de auditoria para investigações forenses

Fonte: Proteção do Microsoft Defender for Cloud Apps Zendesk

Provedores de Single Sign-On

Se você estiver executando o Active Directory no local, ferramentas como o UserLock SSO podem estender sua autenticação AD para o Zendesk sem mover a identidade para a nuvem. Isso mantém a autenticação ancorada em sua infraestrutura existente, ao mesmo tempo em que oferece conveniência de SSO.

Melhores práticas de segurança para administradores do Zendesk

Conhecer os recursos é uma coisa. Usá-los de forma eficaz é outra. Aqui está uma lista de verificação prática:

-

Habilite e aplique o MFA para todos os agentes. Esta única etapa impede a grande maioria das tentativas de invasão de contas.

-

Configure o SSO, se disponível. A autenticação centralizada por meio de seu provedor de identidade oferece melhor controle e visibilidade.

-

Configure restrições de IP. Se sua equipe trabalha de locais específicos, restrinja o acesso a esses intervalos de IP. Apenas certifique-se de ter um plano de backup para cenários de trabalho remoto.

-

Revise os logs de auditoria regularmente. Procure por atividades incomuns, como alterações de permissão, novas instalações de aplicativos ou exportações em massa.

-

Siga o menor privilégio para as funções. Não dê acesso de administrador a todos. A maioria dos agentes só precisa de permissões de nível de agente.

-

Audite aplicativos de terceiros. Revise o que está instalado em sua instância do Zendesk. Remova os aplicativos que você não usa mais.

-

Documente suas configurações de segurança. Saiba o que está configurado e por quê. Isso ajuda durante as auditorias e ao integrar novos membros da equipe.

Protegendo seu suporte ao cliente com colegas de equipe de IA

À medida que você fortalece sua postura de segurança do Zendesk, você também pode estar considerando ferramentas de IA para ajudar sua equipe a trabalhar de forma mais eficiente. É aqui que soluções como o eesel AI entram em cena.

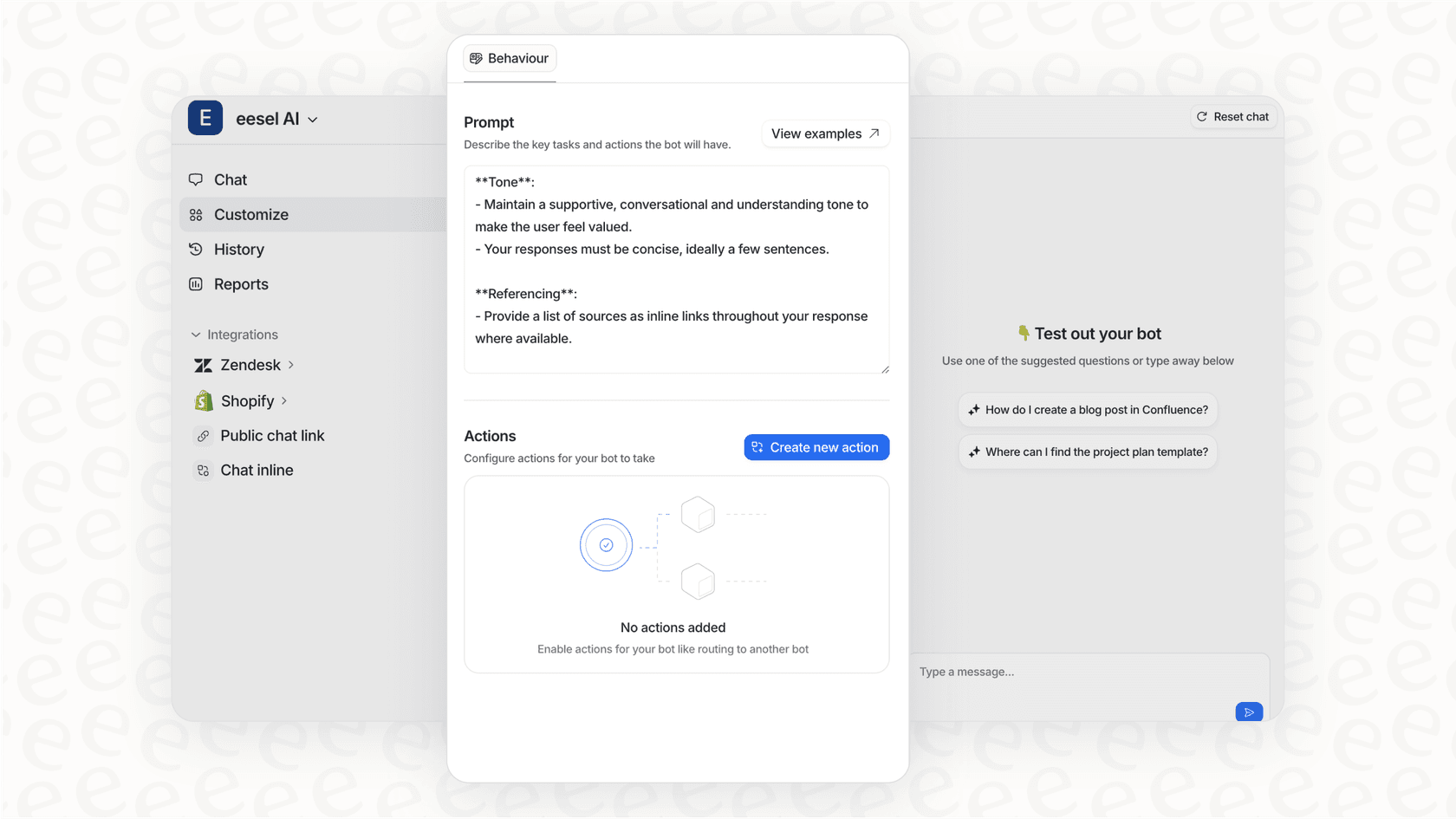

Construímos o eesel AI para trabalhar em conjunto com o Zendesk como um colega de equipe de IA, não apenas outra ferramenta para configurar. Ele se conecta ao seu help desk e aprende com seus tickets anteriores, artigos da central de ajuda e respostas predefinidas. A principal diferença é como abordamos a segurança.

Quando você convida o eesel AI para sua equipe, ele herda a postura de segurança de sua configuração existente do Zendesk. Seus dados permanecem criptografados em repouso e em trânsito. Nunca usamos seus dados para treinar modelos gerais de IA. Ele é isolado apenas para sua instância de IA específica.

Veja como funciona na prática:

- Comece com orientação: Como qualquer novo contratado, o eesel começa elaborando respostas para seus agentes revisarem. Isso permite que você verifique se ele entende seu negócio antes de dar-lhe mais responsabilidade.

- Suba de nível gradualmente: À medida que o eesel se prova, você pode expandir seu escopo. Talvez ele lide com FAQs simples primeiro, depois passe para problemas mais complexos.

- Controle o escalonamento: Você define em linguagem simples quando o eesel deve escalar para um humano. "Sempre escalar disputas de cobrança" ou "CC o gerente de conta para clientes VIP."

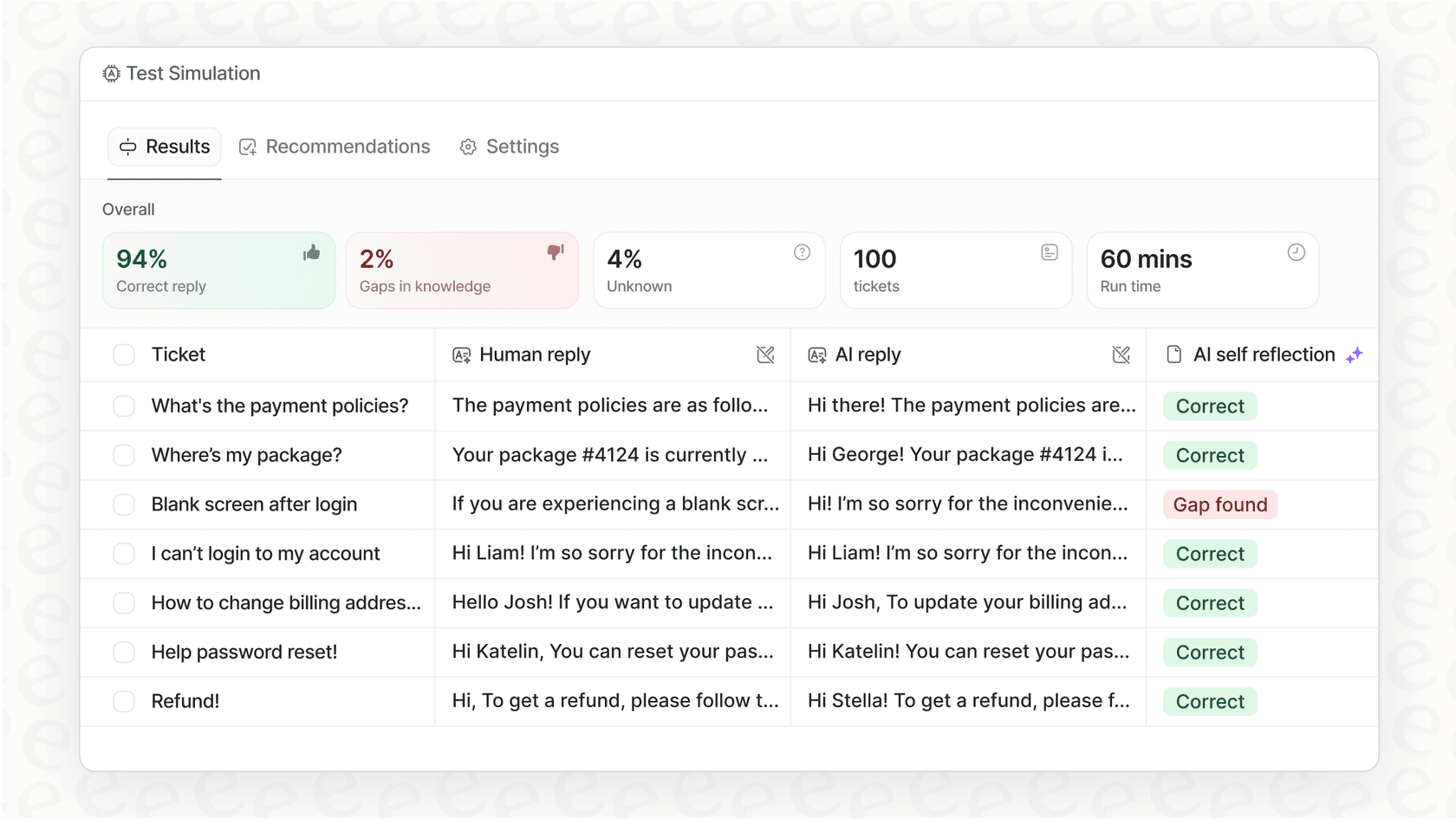

- Execute simulações: Antes de entrar em operação, teste o eesel em milhares de tickets anteriores para ver como ele teria se comportado.

Nosso plano Business inclui residência de dados na UE para equipes que precisam, e nosso plano Custom oferece suporte a requisitos de segurança avançados, como retenção de dados personalizada e integrações de conformidade sob medida.

O resultado é uma assistência de IA que realmente ajuda sua equipe sem criar novas dores de cabeça de segurança. Você obtém os ganhos de eficiência da automação, mantendo os padrões de segurança que seus clientes esperam.

Perguntas Frequentes

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.