Zendeskでトリガーを使ってスパムチケットを自動的にクローズする方法

Stevia Putri

最終更新 February 24, 2026

もしあなたがZendeskの管理者なら、サポートキューを開いて何百ものスパムチケットを見つけたときの、あの沈むような感覚を経験したことがあるでしょう。ウェブフォームの脆弱性を利用して大量に送り込まれているのかもしれませんし、誰かがあなたのZendeskインスタンスを使って第三者にスパムを送信しているのかもしれません。いずれにせよ、あなたのエージェントはゴミの山に溺れており、本当の顧客からの問題は未解決のままになっています。

朗報です。この問題のほとんどを自動化で解決できます。このガイドでは、Zendeskのトリガーと自動化を設定して、スパムチケットを自動的に検出し、マークし、クローズする方法を説明します。ネイティブのスパム処理、Webhookベースの自動化、そしてルールが通用しない場合にAIがどのように役立つかを学びます。

チケットを自動的にスパムとしてマークするトリガーの設定

トリガーはあなたの最初の防衛線です。自動化(1時間ごとに実行)とは異なり、トリガーはチケットが作成または更新されるとすぐに起動します。これは、スパムが数分ではなく数秒で処理されることを意味します。

チケットを自動的にスパムとしてマークするには、トリガーとZendeskのスパムAPIを呼び出すWebhookを組み合わせる必要があります。設定方法は次のとおりです。

ステップ1:スパムAPI用のWebhookを作成する

まず、Zendeskのmark_as_spamエンドポイントを呼び出すことができるWebhookが必要です。

管理センター > アプリと連携機能 > Webhookに移動します。Webhookを作成をクリックし、接続方法としてトリガーまたは自動化を選択します。

Webhookを次の設定で構成します。

- 名前: スパムマーキングWebhook(または説明的な名前)

- エンドポイントURL:

https://yoursubdomain.zendesk.com/api/v2/tickets/{{ticket.id}}/mark_as_spam - リクエスト方法: PUT

- リクエスト形式: JSON

- 認証: 基本認証

基本認証では、Zendeskのメールアドレスの後に/tokenをユーザー名として使用します(例:admin@yourcompany.com/token)。Zendesk APIトークンをパスワードとして使用します。APIトークンがない場合は、管理センターのアプリと連携機能 > API > Zendesk APIで生成できます。

Webhookを作成をクリックして保存します。次のステップでトリガーに接続します。

ステップ2:スパム識別条件を定義する

次に、スパムチケットを識別し、Webhookを呼び出すトリガーが必要です。重要なのは、正当なチケットをキャッチせずに、スパムを確実に識別できるパターンを見つけることです。

一般的な識別子には次のものがあります。

- 組織ドメイン: スパマーが特定のドメイン(qq.comなど)からのメールを使用している場合は、それらにフラグを立てることができます。

- 件名行のパターン: スパムには、特徴的なフレーズや文字パターンが含まれていることがよくあります。

- 説明のキーワード: 特定の文字列がスパムコンテンツに頻繁に表示されます。

- チケットチャネル: 特定の国またはIP範囲からのウェブフォーム送信

管理センター > オブジェクトとルール > ビジネスルール > トリガーに移動し、トリガーを作成をクリックします。

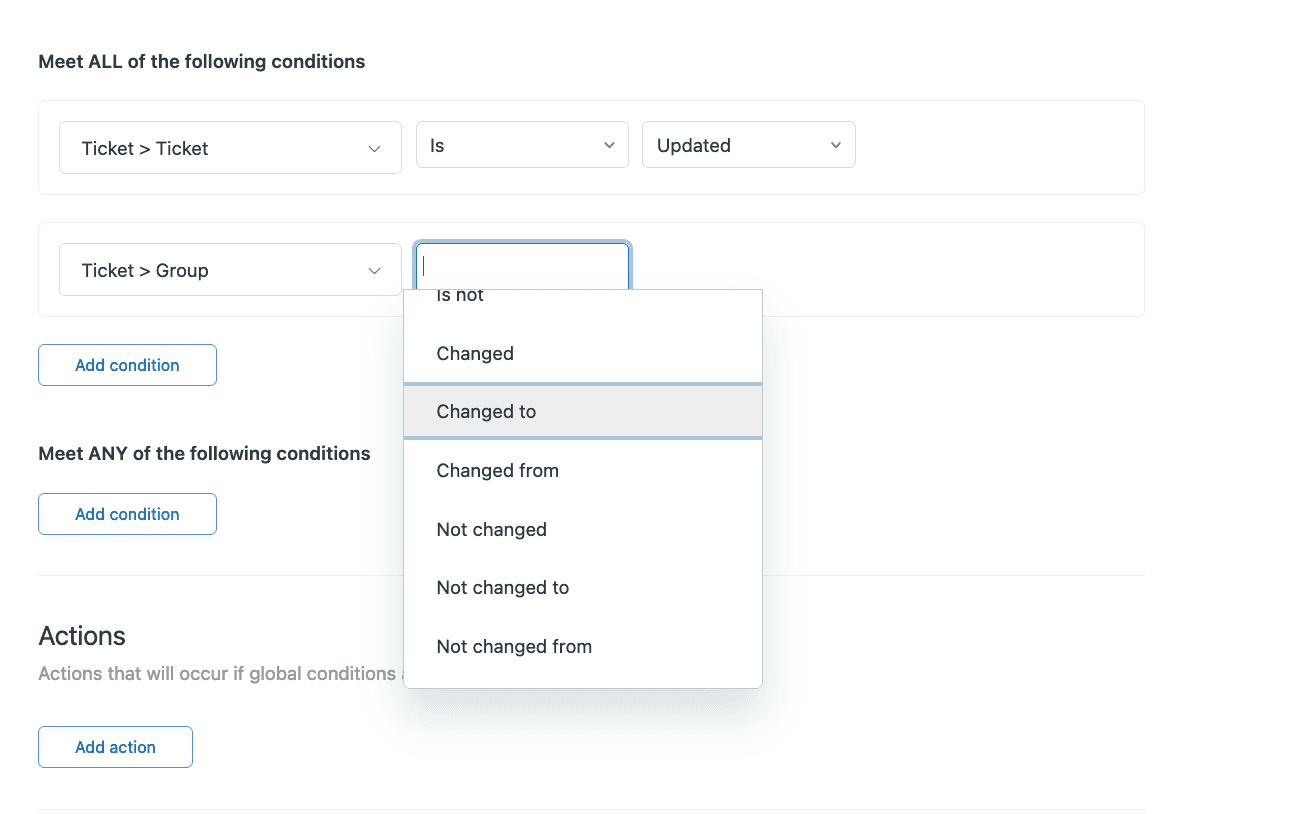

次のように条件を設定します。

次のすべての条件を満たす:

- チケット > 次の条件に > 作成された

次のいずれかの条件を満たす:

- 組織 > 次の条件に > [識別したスパム組織]

- 件名テキスト > 次の文字列を含む > [一般的なスパムフレーズ]

- 説明 > 次の文字列を含む > [スパムキーワード]

「次のいずれかを満たす」ロジックは、スパム識別子のいずれかが一致した場合にトリガーが起動することを意味します。これにより、単一のトリガーでさまざまな種類のスパムをキャッチできます。

ステップ3:トリガーアクションを構成する

次のアクションを実行で、次を追加します。

- 通知:Webhookに通知 > スパムマーキングWebhookを選択します

- JSON本文を空のままにするか、

{}を使用します

ここで重要なのは、トリガーの順序が重要であるということです。トリガーリストに移動し、このスパムトリガーを、割り当てまたは通知トリガーよりも上にドラッグします。これにより、スパムチケットがマークされる前に、エージェントビューに短時間表示されるのを防ぎます。

条件に一致するテストチケットを作成して、トリガーをテストします。管理センターのWebhookのアクティビティタブをチェックして、正常に実行されたかどうかを確認します。処理された各スパムチケットに対して「成功:200 OK」ステータスが表示されるはずです。

注意すべき制限事項の1つは、このアプローチではスパムパターンを手動で識別する必要があることです。スパマーが戦術を変更した場合(そして変更するでしょう)、トリガー条件を更新する必要があります。それは少し猫とネズミのゲームです。

スパムの一括クリーンアップに自動化を使用する

トリガーは新しいチケットをすぐに処理します。自動化は時間ベースのワークフローを処理するため、すり抜けたスパムのクリーンアップやバックログの処理に役立ちます。

重要な違い:トリガーはイベントドリブン(チケットの作成/更新)ですが、自動化は時間ベース(1時間ごとに実行)です。自動化は、キューに置かれているスパムチケットをクローズするのに最適です。

スパムの一括クリーンアップのために自動化を設定する方法は次のとおりです。

管理センター > オブジェクトとルール > ビジネスルール > 自動化に移動し、自動化を作成をクリックします。

次のすべての条件を満たす:

- チケット:作成からの時間 > 次より大きい > 1

- チケット:ステータスカテゴリ > 次より小さい > 解決済み

- チケット:説明 > 次の文字列を含む > [スパム識別子]

次のアクションを実行:

- チケット:タグを追加 > spam_cleanup

- チケット:ステータスカテゴリ > クローズ済み

「作成からの時間」条件は、自動化がまだ処理中の正当なチケットを妨げないようにします。ステータス条件は、オープンチケットに対してのみアクションを実行するようにします。

知っておくべき重要な制限事項:

- 自動化はすぐには実行されず、1時間ごとに実行されます

- 各自動化は、1時間あたり最大1,000件のチケットを処理できます

- 5,000件のスパムチケットがある場合、すべてを処理するには少なくとも5時間かかります

- 自動化はクローズされたチケットに対してアクションを実行できません

大規模なスパムバックログの場合は、自動化を複数回実行するか、APIを使用してより高速な一括削除を行う必要がある場合があります。

スパムが始まる前に止めるための予防戦略

自動化はスパムが到着した後に処理します。予防はそもそも到着しないようにします。最も効果的な予防策を次に示します。

ウェブフォームのCAPTCHA(キャプチャ)。 コンタクトフォームからスパムを受信している場合は、CAPTCHA検証を追加します。ZendeskはウェブフォームでreCAPTCHAをサポートしており、ほとんどの自動スパム送信をブロックします。

メール検証要件。 ユーザーがチケットを送信する前に、メールアドレスを確認するように要求します。これにより、正当なユーザーにとっては摩擦が増えますが、ほとんどのスパムキャンペーンを完全に停止させます。これを有効にするには、管理センター > ユーザー > 構成 > エンドユーザーに移動します。

ドメイン制限。 サポートが特定の組織の顧客のみを対象としている場合は、チケットの送信を許可されたメールアドレスドメインに制限します。これにより、攻撃者がランダムな被害者のメールアドレスを使用するのを防ぎます。

自動返信から危険なプレースホルダーを削除します。 一般的なスパムの手法には、件名または説明にスパムコンテンツを含むチケットを送信し、自動返信トリガーを利用してそのコンテンツを被害者に転送することが含まれます。「リクエスト受信のリクエスターへの通知」トリガーから{{ticket.title}}および{{ticket.description}}プレースホルダーを削除します。

DMARC/SPF/DKIM認証。 これらのメール認証方法を有効にして、システムに侵入するなりすましメールを減らします。これらは、多くのスパム試行をキャッチする検証レイヤーを追加します。

レート制限。 ウェブ開発者と協力して、チケット送信フォームにレート制限を追加します。これにより、攻撃者が1分あたり何百ものチケットを送信するのを防ぎます。

さらに進んで:eesel AIによるAI搭載のスパム検出

ルールベースのトリガーは、スパムが予測可能なパターンに従う場合にうまく機能します。しかし、スパマーは適応します。彼らが戦術を変更すると、手動で更新するまで、慎重に作成したトリガーは機能しなくなります。

ここでAIがゲームを変えます。

eesel AIでは、スパム検出に異なるアプローチを取っています。キーワードやパターンに依存する代わりに、当社のAIはコンテキストと意図を理解します。両方のメッセージに「無料」という単語が含まれていても、「無料配送」について尋ねる正当な顧客と、「無料のお金」を宣伝するスパマーを区別できます。

利点は継続的な学習です。AIの決定を修正すると(誤検知を受け入れるか、見逃したスパムをマークする)、そのフィードバックがすぐに組み込まれます。トリガーの更新は必要ありません。

控えめに始めることができます。eesel AIに、自動的にマークするのではなく、疑わしいスパムチケットにタグを付けさせます。1週間タグを確認して、信頼を築きます。精度に満足したら、自動処理にエスカレートします。

スパムに溺れているチームにとって、これは手動のルールメンテナンスから、時折のAI監督に作業を移行させます。防御に費やす時間が減り、実際の顧客サポートに費やす時間が増えます。

ベストプラクティスと監視

自動化は強力ですが、監視が必要です。新しい問題を作成せずに、スパム処理を効果的に維持するためのプラクティスを次に示します。

停止されたチケットを毎週確認します。 自動化を使用しても、停止されたチケットビューを定期的に確認してください。誤検知(フィルターによってキャッチされた正当なメール)を探し、それに応じてルールを調整します。

スパムパターンを文書化します。 追跡しているスパム識別子の実行リストを保持します。新しいパターンが出現したら、1回限りのトリガー更新を行うのではなく、体系的に追加します。

Webhookの成功率を監視します。 管理センターで、Webhookのアクティビティタブを毎週確認します。Webhookが失敗した場合は、スパムが処理されていないことを意味します。一般的な原因には、期限切れのAPIトークンやレート制限などがあります。

スパム追跡用のビューを作成します。 次のカスタムビューを作成します。

- スパム識別子でタグ付けされたチケット

- ドメイン別の停止されたチケット

- 新しいユーザーによって作成されたチケット(潜在的なスパムアカウント)

ボリュームアラートを設定します。 チケットボリュームの急上昇は、スパム攻撃を示していることがよくあります。Zendeskのレポートまたはサードパーティの監視を使用して、毎日のチケット数が通常のしきい値を50%以上超えた場合に警告します。

四半期ごとのルールレビュー。 3か月ごとに、スパムトリガーと自動化を監査します。表示されなくなったスパムパターンのルールを削除します。重複する条件を統合します。すべてが期待どおりに機能することを確認します。

今すぐZendeskスパム管理の自動化を開始しましょう

スパムチケットはエージェントの時間を浪費し、実際の顧客への対応を遅らせ、システムが不要なメールを送信するために使用されるとセキュリティリスクを生み出します。Zendeskのネイティブスパム処理、Webhookを使用したカスタムトリガー、および時間ベースの自動化の組み合わせにより、堅牢な防御が実現します。

基本から始めましょう。停止されたチケットの仕組みを理解し、明らかなスパムを自動的にマークするトリガーを作成します。バックログの一括クリーンアップのために自動化を追加します。CAPTCHAやメール検証などの予防措置を重ねて、受信スパムを減らします。

キーワード検出をバイパスする高度なスパムキャンペーンを処理したり、スパムルールを管理するのに多くの時間を費やしている場合は、AI搭載の代替手段を検討してください。当社は、まさにこの種の問題、つまり人間の判断を必要としないが、人間の注意を消費するルーチンでパターンベースの作業を処理するためにeesel AIを構築しました。

目標は、完璧なスパムブロックではありません(それは存在しません)。それは、スパム処理を毎日の雑用から時折のレビューに減らすことです。自動化を導入し、定期的に監視し、実際の顧客サポートのためにそれらの時間を取り戻してください。

よくある質問

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.