Zendesk SaaS Sicherheit: Ein vollständiger Leitfaden für 2026

Stevia Putri

Zuletzt bearbeitet March 4, 2026

Wenn Sie sensible Kundengespräche führen, ist Sicherheit nicht nur ein Kontrollkästchen. Sie ist das Fundament, auf dem alles andere aufbaut. Für Unternehmen, die Zendesk als ihre Kundensupport-Plattform nutzen, ist das Verständnis der Sicherheitsarchitektur von entscheidender Bedeutung. Nicht nur, weil Compliance-Prüfer danach fragen, sondern weil Ihre Kunden Ihnen ihre Daten anvertrauen.

Dieser Leitfaden schlüsselt alles auf, was Sie über die Zendesk SaaS Sicherheit wissen müssen. Wir werden Zertifizierungen, Verschlüsselungsstandards, Authentifizierungsoptionen und praktische Schritte behandeln, die Sie unternehmen können, um Ihr Konto zu sichern. Wir werden uns auch ansehen, wie moderne KI-Teamkollegen wie eesel AI neben Zendesk arbeiten und gleichzeitig die gleichen Sicherheitsstandards einhalten.

Was ist Zendesk und warum Sicherheit wichtig ist

Zendesk ist eine Cloud-basierte Kundenservice-Plattform, die 2007 gegründet wurde. Heute bedient sie über 125.000 Kunden weltweit, darunter Fortune 100 und Fortune 500 Unternehmen. Die Plattform verwaltet Ticketing, Live-Chat, Wissensdatenbanken, Sprachanrufe und zunehmend KI-gestützte Automatisierung.

Hier ist der Punkt: Wenn Sie den Kundensupport zentralisieren, zentralisieren Sie sensible Daten. Namen, E-Mail-Adressen, Bestellhistorie, Zahlungsprobleme, Beschwerden, alles. Ein einzelnes Zendesk-Konto kann Gespräche mit Tausenden von Kunden enthalten, von denen jeder erwartet, dass seine Informationen privat bleiben.

Zendesk arbeitet nach einem Modell der gemeinsamen Verantwortung. Sie sichern die Infrastruktur, die Anwendung und die Rechenzentren. Sie sichern den Zugriff auf Ihr Konto, konfigurieren die Authentifizierung ordnungsgemäß und schulen Ihr Team in Sicherheitspraktiken. Zu verstehen, wo ihre Verantwortung endet und Ihre beginnt, ist der erste Schritt zu einer sicheren Einrichtung.

Zendesk Sicherheitszertifizierungen und Compliance

Beginnen wir mit den Zertifizierungen. Zendesk hat im Laufe der Jahre einen beeindruckenden Stapel von Compliance-Zertifizierungen angesammelt. Dies sind nicht nur Auszeichnungen für das Marketing. Es handelt sich um unabhängige Audits, die überprüfen, ob bestimmte Sicherheitskontrollen vorhanden sind und funktionieren.

Branchen-Sicherheitszertifizierungen

Zendesk unterhält mehrere Kern-Sicherheitszertifizierungen:

| Zertifizierung | Was sie abdeckt |

|---|---|

| SOC 2 Typ II | Sicherheitskontrollen, die im Laufe der Zeit geprüft werden, Berichte sind unter NDA verfügbar |

| ISO 27001:2022 | Informationssicherheits-Managementsystem |

| ISO 27018:2019 | Schutz personenbezogener Daten in der Cloud |

| ISO 27701:2019 | Datenschutz-Informationsmanagement |

| ISO 27017:2015 | Cloud-spezifische Sicherheitskontrollen |

| ISO 42001 | KI-Managementsystem (das erste in der Branche) |

| FedRAMP LI-SaaS | Autorisierung für die Nutzung durch die US-Regierung auf niedrigen Auswirkungsstufen |

| Cyber Essentials Plus | Von der britischen Regierung unterstützte Cybersicherheitszertifizierung |

| CSA STAR AI Levels 1 & 2 | Cloud-Sicherheit und KI-Governance (das erste in der Branche) |

Quelle: Zendesk Trust Center

Die ISO 42001 Zertifizierung ist hervorzuheben. Zendesk war das erste Unternehmen in der Branche, das diesen Standard für KI-Governance erreichte. Da sie immer mehr KI-Funktionen einführen, bietet diese Zertifizierung die Gewissheit, dass es ein formelles Managementsystem gibt, das die Entwicklung und Bereitstellung dieser Funktionen regelt.

Branchenspezifische Compliance

Über allgemeine Sicherheitszertifizierungen hinaus unterstützt Zendesk mehrere branchenspezifische Compliance-Frameworks:

- PCI-DSS: Für die Verarbeitung von Zahlungskartendaten. Zendesk bietet eine automatische Schwärzung von Kreditkartennummern aus Tickets.

- HIPAA: Verfügbar mit dem Advanced Compliance Add-on und einer unterzeichneten Business Associate Agreement (BAA). Deckt den Schutz von Gesundheitsdaten ab.

- HDS (Hébergeur de Données de Santé): Französische Zertifizierung für das Hosting von Gesundheitsdaten für Gesundheitsdienstleister in Frankreich.

- GDPR (DSGVO): Volle Einhaltung der EU-Datenschutzbestimmungen, einschließlich verbindlicher Unternehmensregeln (Binding Corporate Rules, BCRs), die vom irischen Datenschutzbeauftragten genehmigt wurden.

- CCPA/CPRA: Einhaltung der kalifornischen Datenschutzgesetze.

Die HIPAA-Option erfordert das Advanced Compliance Add-on, das ab Professional-Plänen verfügbar ist. Sie müssen auch die BAA von Zendesk unterzeichnen und Ihr Konto gemäß den empfohlenen Sicherheitseinstellungen konfigurieren. Nicht alle Funktionen sind HIPAA-fähig. Beispielsweise ist die SMS-Funktionalität von Zendesk Talk von der BAA-Abdeckung ausgeschlossen.

Quelle: Zendesk Advanced Compliance Dokumentation

Datenschutz und Verschlüsselung

Zertifizierungen sind gut, aber was ist mit den technischen Schutzmaßnahmen? Sehen wir uns an, wie Zendesk Daten schützt.

Verschlüsselungsstandards

Zendesk verwendet durchgängig branchenübliche Verschlüsselung:

- Verschlüsselung während der Übertragung: TLS 1.2 oder höher für alle Kommunikationen zwischen Benutzern und Zendesk-Servern. Jede Verbindung zu IhrerSubdomain.zendesk.com verwendet HTTPS.

- Verschlüsselung im Ruhezustand: AES-256-Verschlüsselung für Daten, die in AWS gespeichert sind.

- E-Mail-Verschlüsselung: Opportunistisches TLS standardmäßig für die E-Mail-Kommunikation.

- FIPS-140 zertifiziert: Verschlüsselungslösungen erfüllen die Federal Information Processing Standards.

Für Organisationen, die eine zusätzliche Kontrollebene benötigen, bietet Zendesk ein Advanced Data Privacy and Protection Add-on an. Dies beinhaltet BYOK (Bring Your Own Key) Verschlüsselung, bei der Sie Ihre eigenen Verschlüsselungsschlüssel verwalten. Es bietet auch anpassbare Datenaufbewahrungsrichtlinien, Datenmaskierung und PII-Schwärzungsfunktionen.

Datenhosting und -residenz

Zendesk läuft auf der Infrastruktur von Amazon Web Services (AWS). Ihre Rechenzentren sind nach ISO 27001, PCI DSS Service Provider Level 1 und SOC 2 Standards zertifiziert. AWS bietet die physische Sicherheit, Notstromversorgung, Feuerunterdrückung und Umweltkontrollen.

Für Datenresidenzanforderungen bietet Zendesk ein Data Center Location Add-on an. Dies ist für Suite Professional und höhere Pläne kostenlos. Verfügbare Regionen sind:

- Vereinigte Staaten

- Europäischer Wirtschaftsraum (EWR)

- Vereinigtes Königreich

- Japan

- Australien

Wenn Sie die DSGVO (GDPR), den Australian Privacy Act oder andere regionale Datenschutzgesetze einhalten müssen, ist die Auswahl der richtigen Hosting-Region von entscheidender Bedeutung. Das Add-on wird nicht automatisch aktiviert. Sie müssen sich an Ihren Kundenbetreuer oder den Zendesk Support wenden, um es zu aktivieren.

Quelle: Zendesk Data Center Location Dokumentation

Authentifizierung und Zugriffskontrolle

Selbst die beste Verschlüsselung hilft nicht, wenn jemand Ihr Passwort erraten kann. Hier erfahren Sie, wie Sie den Zugriff auf Ihr Zendesk-Konto sperren.

Single Sign-On (SSO) Optionen

Zendesk unterstützt mehrere SSO-Methoden, mit denen Sie die Authentifizierung über Ihren bestehenden Identitätsanbieter zentralisieren können:

- SAML 2.0: Funktioniert mit Okta, Azure AD, OneLogin und anderen Enterprise-Identitätsanbietern.

- OIDC (OpenID Connect): Modernes Authentifizierungsprotokoll, das von vielen Anbietern unterstützt wird.

- JWT (JSON Web Token): Für benutzerdefinierte Authentifizierungs-Implementierungen.

- Social SSO: Google- und Facebook-Authentifizierung für Endbenutzer (nicht für Agenten empfohlen).

SSO ist in Enterprise- und Enterprise Plus-Plänen verfügbar. Wenn Sie sich auf einer niedrigeren Stufe befinden, sind Sie auf die native Authentifizierung von Zendesk beschränkt. Für Teams, die mehrere SaaS-Anwendungen verwalten, ist das Upgrade auf SSO lohnenswert. Es reduziert die Passwortmüdigkeit, vereinfacht das Offboarding, wenn Mitarbeiter ausscheiden, und gibt Ihnen die zentrale Kontrolle über die Authentifizierungsrichtlinien.

Quelle: Zendesk SAML SSO Dokumentation

Multi-Faktor-Authentifizierung (MFA)

Zendesk bietet eine native Zwei-Faktor-Authentifizierung für Agenten und Administratoren. Sie können sie per SMS oder Authentifizierungs-Apps wie Google Authenticator oder Authy aktivieren. Administratoren können 2FA für alle Agenten erzwingen, was dringend empfohlen wird.

Wenn Sie 2FA einrichten, stellt Zendesk Wiederherstellungscodes bereit. Bewahren Sie diese an einem sicheren Ort auf. Wenn Sie den Zugriff auf Ihr Authentifizierungsgerät verlieren, sind diese Codes der einzige Weg zurück in Ihr Konto.

Quelle: Zendesk 2FA Dokumentation

Zugriffskontrollen

Über die Authentifizierung hinaus bietet Zendesk detaillierte Zugriffskontrollen:

- Rollenbasierte Zugriffskontrolle (Role-Based Access Control, RBAC): Definieren Sie genau, was jeder Benutzer sehen und tun kann. Die Rollen reichen von Kontoinhabern über Administratoren und Agenten bis hin zu Endbenutzern.

- IP-Beschränkungen: Beschränken Sie den Zugriff auf bestimmte IP-Adressen oder Bereiche. Nützlich, um zu erzwingen, dass sich Agenten nur vom Büro oder VPN aus anmelden können.

- Sitzungs-Timeouts: Melden Sie inaktive Benutzer nach einem konfigurierbaren Zeitraum automatisch ab.

- Geräteverfolgung: Lassen Sie sich benachrichtigen, wenn sich jemand von einem neuen Gerät aus anmeldet. Sie können die Geräteliste überprüfen und verdächtige Sitzungen widerrufen.

- Audit-Protokolle: Diese sind in Enterprise-Plänen verfügbar und verfolgen Kontoänderungen, Benutzermodifikationen, App-Installationen und Ticketlöschungen.

Das Audit-Protokoll ist besonders wertvoll für die Compliance. Es beantwortet Fragen wie "Wer hat diesem Benutzer Administratorrechte gegeben?" oder "Wann wurde diese App installiert?". Wenn Sie SOC 2 oder ähnlichen Audits unterliegen, benötigen Sie diese Daten.

Anwendungs- und Infrastruktursicherheit

Sehen wir uns nun die Sicherheitsmaßnahmen an, die Zendesk im Hintergrund anwendet.

Sichere Entwicklungspraktiken

Zendesk folgt einem Secure Development Lifecycle (SDLC). Alle Ingenieure erhalten jährlich Schulungen zu den OWASP Top 10 Sicherheitsrisiken. Sie verwenden moderne Frameworks mit integrierten Sicherheitskontrollen, um die Anfälligkeit für häufige Schwachstellen wie SQL-Injection und Cross-Site-Scripting zu begrenzen.

Zusätzliche Schutzmaßnahmen umfassen:

- Jährliche Penetrationstests durch Dritte in Produktions- und Unternehmensnetzwerken

- Kontinuierliche dynamische Schwachstellenprüfung

- Software Composition Analysis zur Identifizierung von Schwachstellen in Abhängigkeiten

- Ein Bug-Bounty-Programm über HackerOne

Wenn Sie eine Sicherheitslücke in Zendesk entdecken, haben diese eine Richtlinie zur verantwortungsvollen Offenlegung. Melden Sie sie über ihr HackerOne-Programm, anstatt sie öffentlich zu posten.

Infrastrukturschutz

Das Sicherheitsteam von Zendesk ist global verteilt und rund um die Uhr verfügbar. Sie überwachen Bedrohungen mithilfe von:

- Security Incident Event Management (SIEM) Systemen, die Protokolle von kritischen Systemen sammeln

- Intrusion Detection and Prevention Systemen an Service-Ein- und Ausgangspunkten

- Netzwerk-Schwachstellenprüfung

- Programme zum Austausch von Informationen über Bedrohungen

- DDoS-Minderung durch Cloudflare-Partnerschaft und AWS-Schutztools

Das Netzwerk ist in Sicherheitszonen unterteilt. Datenbankserver befinden sich in den vertrauenswürdigsten Zonen, mit DMZs zwischen dem Internet und internen Systemen. Der Zugriff auf Produktionsnetzwerke erfordert mehrere Authentifizierungsfaktoren und ist auf diejenigen beschränkt, die ihn benötigen.

KI-Sicherheit und Datenschutz

Zendesk hat sich schnell in KI-Funktionen erweitert. Dies wirft Fragen auf, wie Kundendaten in KI-Systemen verwendet werden.

Zendesk KI-Sicherheitsarchitektur

Zendesk verwendet eine Multi-LLM-Architektur, die auf OpenAI, Microsoft Azure, AWS Bedrock und Google Cloud Platform basiert. Dieser Ansatz ermöglicht es ihnen, das beste Modell für jede spezifische Aufgabe auszuwählen und eine Anbieterbindung zu vermeiden.

Wichtige Datenschutzmaßnahmen:

- Keine Datenaufbewahrung: Bei der Verwendung von OpenAI verwendet Zendesk Endpunkte ohne Datenaufbewahrung. OpenAI speichert keine Prompts oder Ausgaben.

- Kein Training mit Kundendaten: Kundendaten werden niemals verwendet, um LLM-Modelle von Drittanbietern zu trainieren.

- Nicht-generative Modelle: Klassifizierungs- und Clustering-Modelle (im Gegensatz zu generativen Modellen) reproduzieren keine Trainingsdaten in ihren Ausgaben.

- RAG (Retrieval Augmented Generation): Fundiert generierte Antworten in spezifischen Wissensdatenbankinhalten, um Halluzinationen zu reduzieren.

Die KI-Praktiken von Zendesk sind durch ihre ISO 42001 Zertifizierung für KI-Managementsysteme abgedeckt. Sie sind eines der ersten Unternehmen, das diesen Standard erreicht hat.

Datenschutzfunktionen

Über KI-spezifische Kontrollen hinaus bietet Zendesk Tools zur Verwaltung des Datenschutzes:

- Manuelle Schwärzung: Entfernen Sie sensible Daten aus Ticketkommentaren über die Benutzeroberfläche oder API.

- Automatische Schwärzung: Erkennen und schwärzen Sie automatisch Kreditkartennummern aus Tickets und Chats.

- Private Anhänge: Erfordern Sie eine Authentifizierung, um Ticketanhänge anzuzeigen.

- Datenaufbewahrungsrichtlinien: Konfigurieren Sie automatische Löschpläne für Tickets und Benutzerdaten.

- Bearbeitung von Anfragen von betroffenen Personen: Tools zur Beantwortung von Anfragen von betroffenen Personen gemäß der DSGVO (GDPR).

Das Advanced Data Privacy and Protection Add-on enthält KI-gestützte Schwärzungsvorschläge, die bestimmte Arten von sensiblen Daten automatisch hervorheben, damit Agenten sie überprüfen und schwärzen können.

Sicherheitsintegrationen von Drittanbietern

Die Sicherheit von Zendesk kann durch Integrationen mit spezialisierten Sicherheitsanbietern erweitert werden. Hier sind die Hauptkategorien:

SaaS Security Posture Management

Tools wie Obsidian Security und Ophion Security überwachen Ihre Zendesk-Konfiguration auf Sicherheitsprobleme. Sie können Folgendes erkennen:

- Fehlkonfigurationen, die sensible Daten offenlegen

- Übermäßig permissive API-Token

- Schwache Authentifizierungseinstellungen

- Schattenadministratoren und inaktive Konten

Cloud Access Security Broker (CASB)

Microsoft Defender for Cloud Apps und Palo Alto Networks Prisma SaaS bieten Transparenz und Kontrolle über die Zendesk-Nutzung. Sie können:

- Anomale Anmeldemuster erkennen (unmögliche Reisen, verdächtige IPs)

- Datenexfiltrationsversuche überwachen

- Richtlinien erzwingen, z. B. das Blockieren von Downloads auf nicht verwaltete Geräte

- Audit-Trails für forensische Untersuchungen bereitstellen

Quelle: Microsoft Defender for Cloud Apps Zendesk Schutz

Single Sign-On Anbieter

Wenn Sie Active Directory On-Premise betreiben, können Tools wie UserLock SSO Ihre AD-Authentifizierung auf Zendesk erweitern, ohne die Identität in die Cloud zu verlagern. Dadurch bleibt die Authentifizierung in Ihrer bestehenden Infrastruktur verankert und bietet gleichzeitig SSO-Komfort.

Sicherheits-Best-Practices für Zendesk-Administratoren

Die Funktionen zu kennen ist das eine. Sie effektiv zu nutzen, ist das andere. Hier ist eine praktische Checkliste:

-

Aktivieren und erzwingen Sie MFA für alle Agenten. Dieser einzelne Schritt verhindert die überwiegende Mehrheit der Kontoübernahmeversuche.

-

Konfigurieren Sie SSO, falls verfügbar. Die zentrale Authentifizierung über Ihren Identitätsanbieter gibt Ihnen bessere Kontrolle und Transparenz.

-

Richten Sie IP-Beschränkungen ein. Wenn Ihr Team von bestimmten Standorten aus arbeitet, beschränken Sie den Zugriff auf diese IP-Bereiche. Stellen Sie nur sicher, dass Sie einen Notfallplan für Remote-Arbeitsszenarien haben.

-

Überprüfen Sie die Audit-Protokolle regelmäßig. Achten Sie auf ungewöhnliche Aktivitäten wie Berechtigungsänderungen, neue App-Installationen oder Massenexporte.

-

Befolgen Sie das Prinzip der geringsten Privilegien für Rollen. Geben Sie nicht jedem Administratorzugriff. Die meisten Agenten benötigen nur Berechtigungen auf Agentenebene.

-

Überprüfen Sie Apps von Drittanbietern. Überprüfen Sie, was in Ihrer Zendesk-Instanz installiert ist. Entfernen Sie Apps, die Sie nicht mehr verwenden.

-

Dokumentieren Sie Ihre Sicherheitseinstellungen. Wissen Sie, was konfiguriert ist und warum. Dies hilft bei Audits und beim Onboarding neuer Teammitglieder.

Sichern Sie Ihren Kundensupport mit KI-Teamkollegen

Während Sie Ihre Zendesk-Sicherheitsposition stärken, könnten Sie auch KI-Tools in Betracht ziehen, um Ihrem Team zu helfen, effizienter zu arbeiten. Hier kommen Lösungen wie eesel AI ins Spiel.

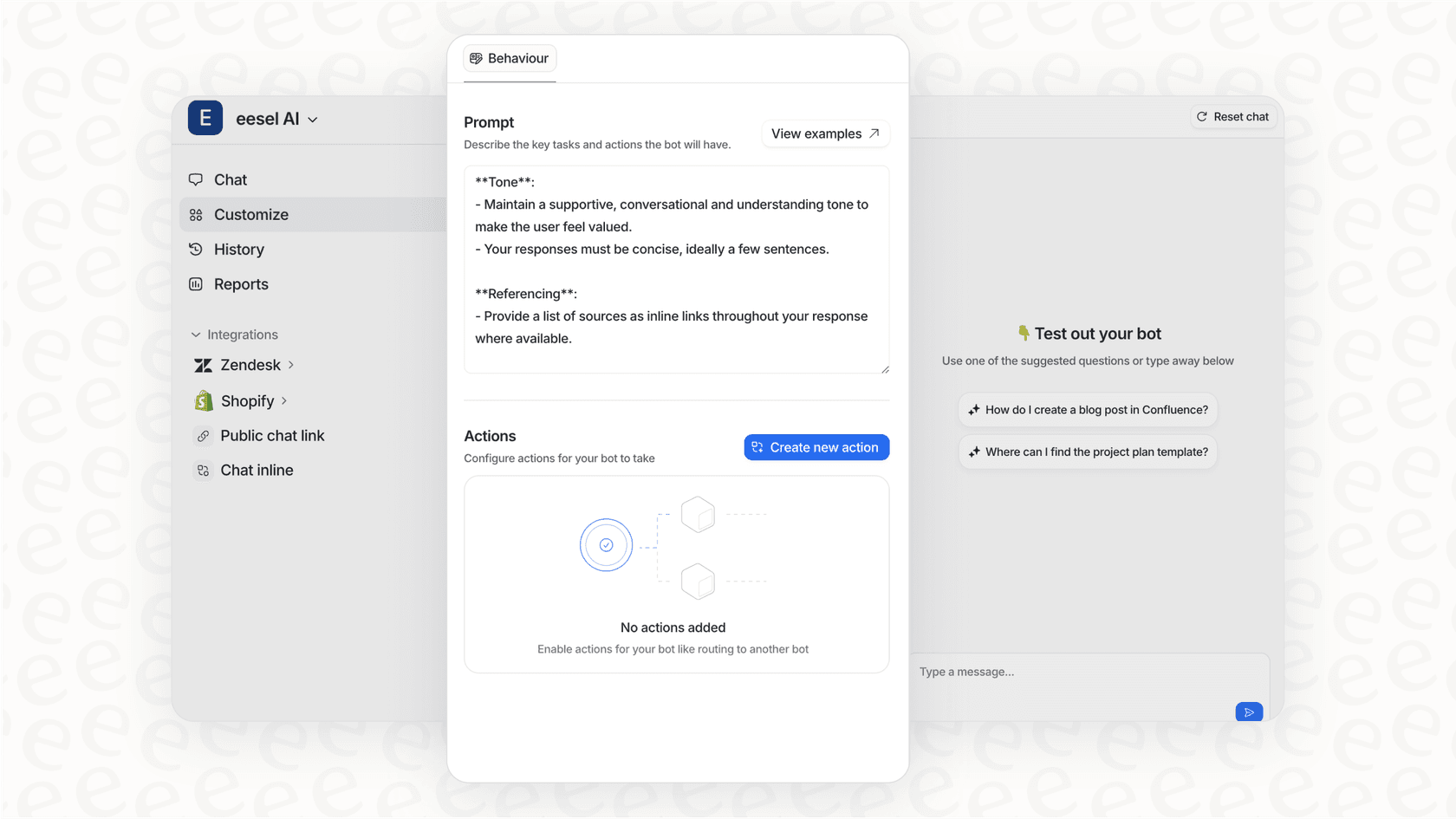

Wir haben eesel AI entwickelt, um neben Zendesk als KI-Teamkollege zu arbeiten, nicht nur als ein weiteres Tool, das konfiguriert werden muss. Es verbindet sich mit Ihrem Helpdesk und lernt aus Ihren vergangenen Tickets, Helpcenter-Artikeln und vorgefertigten Antworten. Der Hauptunterschied liegt in unserer Herangehensweise an die Sicherheit.

Wenn Sie eesel AI in Ihr Team einladen, übernimmt es die Sicherheitsposition Ihrer bestehenden Zendesk-Einrichtung. Ihre Daten bleiben im Ruhezustand und während der Übertragung verschlüsselt. Wir verwenden Ihre Daten niemals, um allgemeine KI-Modelle zu trainieren. Sie sind nur auf Ihre spezifische KI-Instanz beschränkt.

So funktioniert es in der Praxis:

- Beginnen Sie mit Anleitung: Wie jeder neue Mitarbeiter beginnt eesel mit dem Entwurf von Antworten, die Ihre Agenten überprüfen können. Auf diese Weise können Sie überprüfen, ob es Ihr Unternehmen versteht, bevor Sie ihm mehr Verantwortung übertragen.

- Steigern Sie sich schrittweise: Wenn eesel sich bewährt, können Sie seinen Umfang erweitern. Vielleicht bearbeitet es zuerst einfache FAQs und geht dann zu komplexeren Problemen über.

- Kontrollieren Sie die Eskalation: Sie definieren in einfachem Deutsch, wann eesel an einen Menschen eskalieren soll. "Eskalieren Sie immer Abrechnungsstreitigkeiten" oder "Setzen Sie den Account Manager für VIP-Kunden in CC".

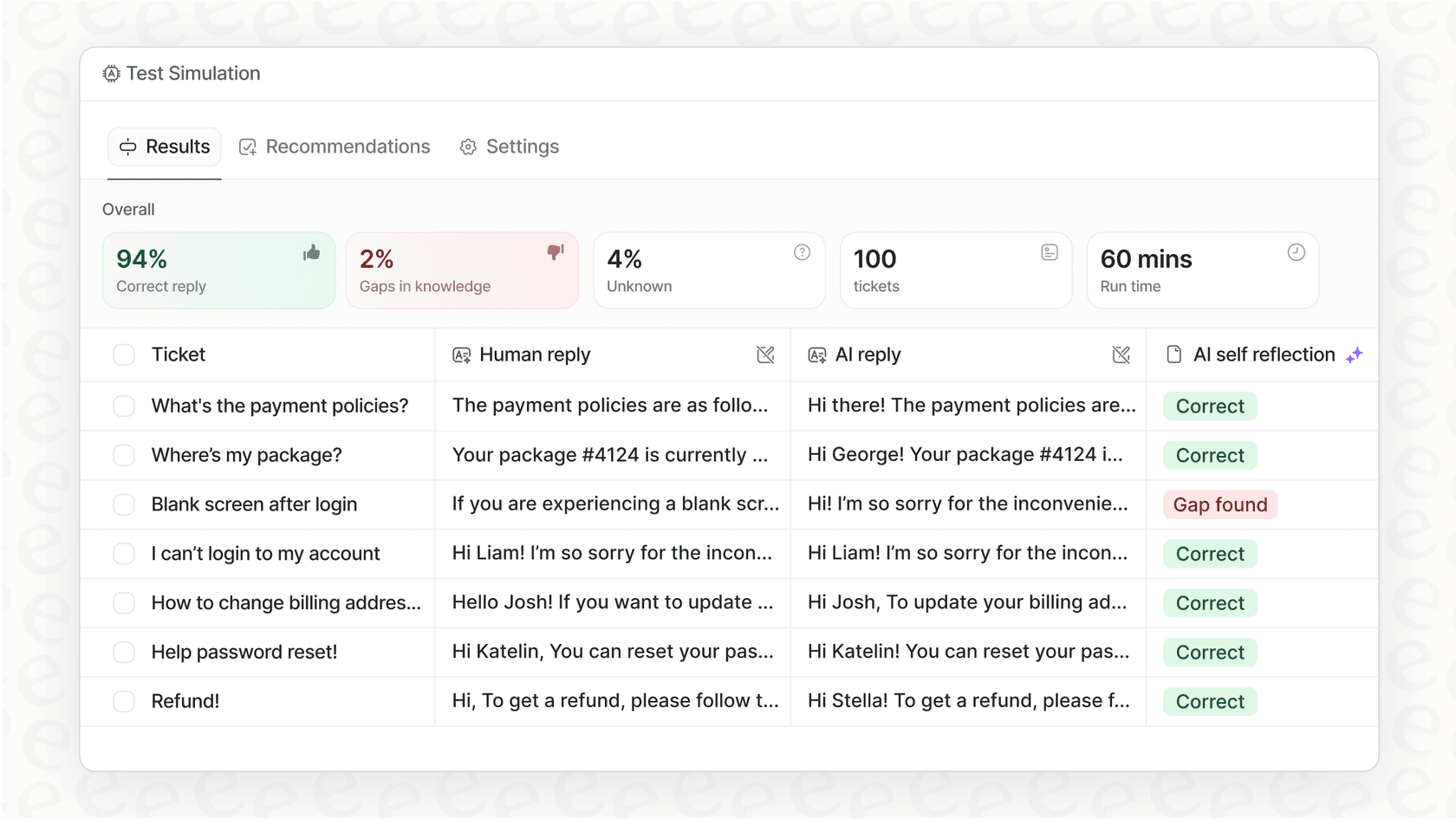

- Führen Sie Simulationen durch: Testen Sie eesel vor der Inbetriebnahme an Tausenden von vergangenen Tickets, um zu sehen, wie es abgeschnitten hätte.

Unser Business Plan beinhaltet die EU-Datenresidenz für Teams, die sie benötigen, und unser Custom Plan unterstützt erweiterte Sicherheitsanforderungen wie benutzerdefinierte Datenaufbewahrung und maßgeschneiderte Compliance-Integrationen.

Das Ergebnis ist eine KI-Unterstützung, die Ihrem Team tatsächlich hilft, ohne neue Sicherheitsprobleme zu verursachen. Sie erhalten die Effizienzsteigerung der Automatisierung und halten gleichzeitig die Sicherheitsstandards ein, die Ihre Kunden erwarten.

Häufig gestellte Fragen

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.