Seguridad SaaS de Zendesk: Una guía completa para 2026

Stevia Putri

Última edición March 4, 2026

Cuando maneja conversaciones confidenciales con los clientes, la seguridad no es solo una casilla de verificación. Es la base sobre la que se construye todo lo demás. Para las empresas que utilizan Zendesk como su plataforma de atención al cliente, comprender la arquitectura de seguridad es esencial. No solo porque los auditores de cumplimiento lo pregunten, sino porque sus clientes confían en usted con sus datos.

Esta guía desglosa todo lo que necesita saber sobre la seguridad SaaS de Zendesk. Cubriremos las certificaciones, los estándares de cifrado, las opciones de autenticación y los pasos prácticos que puede seguir para proteger su cuenta. También veremos cómo los compañeros de equipo modernos de IA como eesel AI trabajan junto con Zendesk manteniendo los mismos estándares de seguridad.

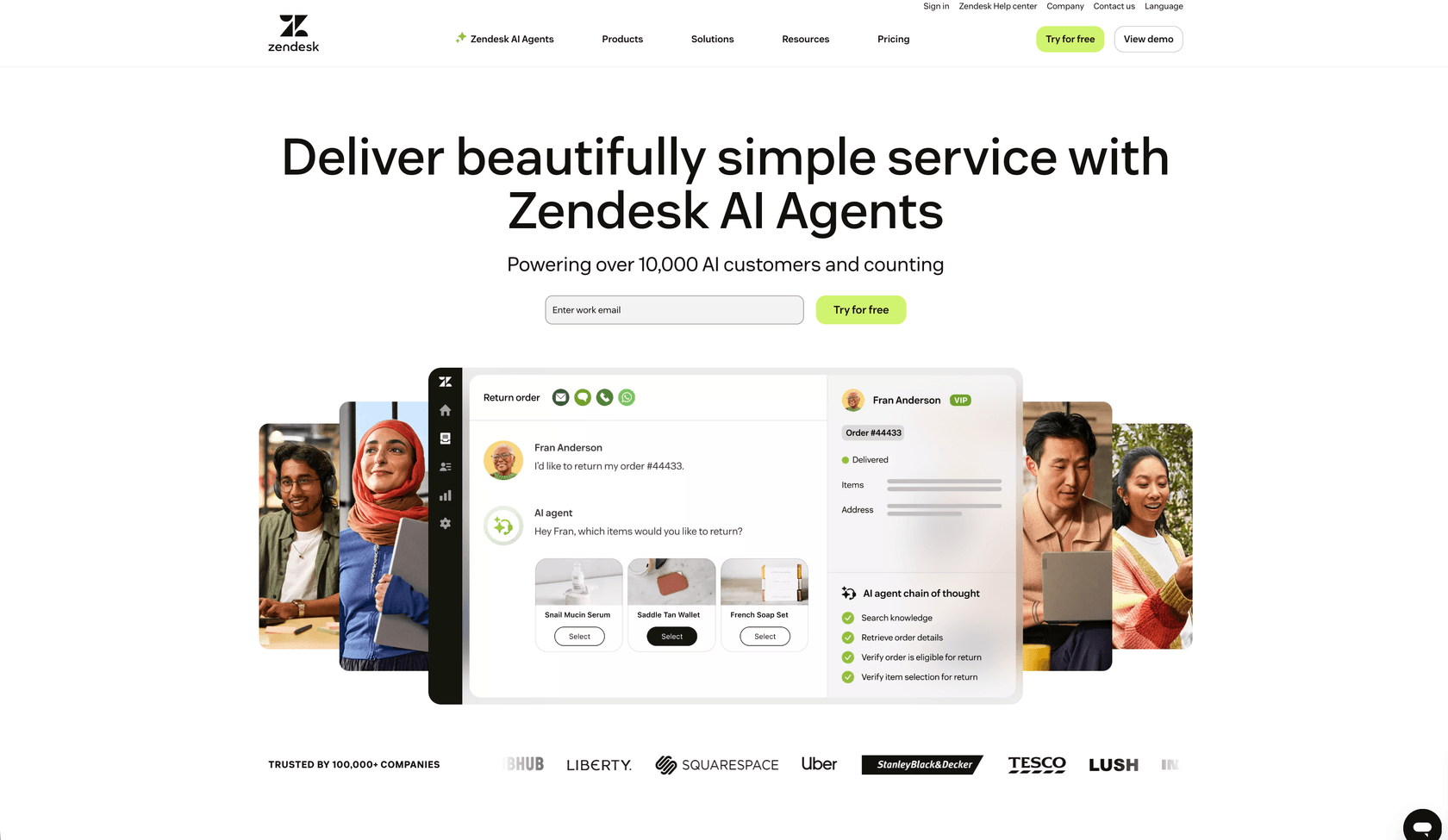

¿Qué es Zendesk y por qué es importante la seguridad?

Zendesk es una plataforma de servicio al cliente basada en la nube fundada en 2007. Hoy en día, atiende a más de 125.000 clientes en todo el mundo, incluidas empresas Fortune 100 y Fortune 500. La plataforma gestiona la emisión de tickets, el chat en vivo, las bases de conocimiento, las llamadas de voz y, cada vez más, la automatización impulsada por IA.

Aquí está la cuestión: cuando centraliza la atención al cliente, centraliza los datos confidenciales. Nombres, direcciones de correo electrónico, historial de pedidos, problemas de pago, quejas, todo. Una sola cuenta de Zendesk podría contener conversaciones con miles de clientes, cada uno de los cuales espera que su información permanezca privada.

Zendesk opera en un modelo de responsabilidad compartida. Ellos aseguran la infraestructura, la aplicación y los centros de datos. Usted asegura el acceso a su cuenta, configura la autenticación correctamente y capacita a su equipo en prácticas de seguridad. Comprender dónde termina su responsabilidad y dónde comienza la suya es el primer paso para una configuración segura.

Certificaciones de seguridad y cumplimiento de Zendesk

Comencemos con las certificaciones. Zendesk ha acumulado una impresionante pila de certificaciones de cumplimiento a lo largo de los años. Estas no son solo insignias para el marketing. Son auditorías independientes que verifican que existen controles de seguridad específicos y que funcionan.

Certificaciones de seguridad de la industria

Zendesk mantiene varias certificaciones de seguridad centrales:

| Certificación | Lo que cubre |

|---|---|

| SOC 2 Tipo II | Controles de seguridad auditados a lo largo del tiempo, informes disponibles bajo NDA |

| ISO 27001:2022 | Sistema de gestión de seguridad de la información |

| ISO 27018:2019 | Protección de datos personales en la nube |

| ISO 27701:2019 | Gestión de la información de privacidad |

| ISO 27017:2015 | Controles de seguridad específicos de la nube |

| ISO 42001 | Sistema de gestión de IA (primero en la industria) |

| FedRAMP LI-SaaS | Autorización para el uso del gobierno de EE. UU. en niveles de bajo impacto |

| Cyber Essentials Plus | Certificación de ciberseguridad respaldada por el gobierno del Reino Unido |

| CSA STAR AI Niveles 1 y 2 | Seguridad en la nube y gobernanza de la IA (primero en la industria) |

Fuente: Zendesk Trust Center

Vale la pena destacar la certificación ISO 42001. Zendesk fue la primera empresa de la industria en lograr este estándar para la gobernanza de la IA. A medida que implementan más funciones de IA, esta certificación brinda la seguridad de que existe un sistema de gestión formal que rige cómo se desarrollan e implementan esas funciones.

Cumplimiento específico de la industria

Más allá de las certificaciones de seguridad generales, Zendesk admite varios marcos de cumplimiento específicos de la industria:

- PCI-DSS: Para el manejo de datos de tarjetas de pago. Zendesk ofrece la redacción automática de números de tarjetas de crédito de los tickets.

- HIPAA: Disponible con el complemento Advanced Compliance y un Acuerdo de Socio Comercial (BAA) firmado. Cubre la protección de datos de atención médica.

- HDS (Hébergeur de Données de Santé): Certificación francesa de alojamiento de datos de salud para proveedores de atención médica en Francia.

- GDPR: Cumplimiento total de las regulaciones de protección de datos de la UE, incluidas las Normas Corporativas Vinculantes (BCR) aprobadas por el Comisionado de Protección de Datos de Irlanda.

- CCPA/CPRA: Cumplimiento de las leyes de privacidad de California.

La opción HIPAA requiere el complemento Advanced Compliance, que está disponible en los planes Professional y superiores. También deberá firmar el BAA de Zendesk y configurar su cuenta siguiendo su configuración de seguridad recomendada. No todas las funciones son elegibles para HIPAA. Por ejemplo, la funcionalidad SMS de Zendesk Talk está excluida de la cobertura BAA.

Fuente: Documentación de cumplimiento avanzado de Zendesk

Protección de datos y cifrado

Las certificaciones son buenas, pero ¿qué pasa con las salvaguardias técnicas? Veamos cómo Zendesk protege los datos.

Estándares de cifrado

Zendesk utiliza el cifrado estándar de la industria en todos los ámbitos:

- Cifrado en tránsito: TLS 1.2 o superior para todas las comunicaciones entre los usuarios y los servidores de Zendesk. Cada conexión a susubdominio.zendesk.com utiliza HTTPS.

- Cifrado en reposo: Cifrado AES-256 para los datos almacenados en AWS.

- Cifrado de correo electrónico: TLS oportunista de forma predeterminada para las comunicaciones por correo electrónico.

- Certificado FIPS-140: Las soluciones de cifrado cumplen con los Estándares Federales de Procesamiento de Información.

Para las organizaciones que necesitan una capa adicional de control, Zendesk ofrece un complemento Advanced Data Privacy and Protection. Esto incluye el cifrado BYOK (Bring Your Own Key), donde usted administra sus propias claves de cifrado. También proporciona políticas de retención de datos personalizables, enmascaramiento de datos y capacidades de redacción de PII.

Alojamiento y residencia de datos

Zendesk se ejecuta en la infraestructura de Amazon Web Services (AWS). Sus centros de datos están certificados según las normas ISO 27001, PCI DSS Service Provider Level 1 y SOC 2. AWS proporciona la seguridad física, la energía de respaldo, la supresión de incendios y los controles ambientales.

Para los requisitos de residencia de datos, Zendesk ofrece un complemento Data Center Location. Esto es gratuito para los planes Suite Professional y superiores. Las regiones disponibles incluyen:

- Estados Unidos

- Espacio Económico Europeo (EEE)

- Reino Unido

- Japón

- Australia

Si necesita cumplir con el GDPR, la Ley de privacidad australiana u otras leyes regionales de protección de datos, seleccionar la región de alojamiento correcta es esencial. El complemento no se activa automáticamente. Deberá ponerse en contacto con su representante de cuenta o con el soporte de Zendesk para habilitarlo.

Fuente: Documentación de la ubicación del centro de datos de Zendesk

Autenticación y control de acceso

Incluso el mejor cifrado no ayuda si alguien puede adivinar su contraseña. Aquí le mostramos cómo bloquear el acceso a su cuenta de Zendesk.

Opciones de inicio de sesión único (SSO)

Zendesk admite múltiples métodos de SSO, lo que le permite centralizar la autenticación a través de su proveedor de identidad existente:

- SAML 2.0: Funciona con Okta, Azure AD, OneLogin y otros proveedores de identidad empresarial.

- OIDC (OpenID Connect): Protocolo de autenticación moderno compatible con muchos proveedores.

- JWT (JSON Web Token): Para implementaciones de autenticación personalizadas.

- SSO social: Autenticación de Google y Facebook para usuarios finales (no recomendado para agentes).

SSO está disponible en los planes Enterprise y Enterprise Plus. Si está en un nivel inferior, está limitado a la autenticación nativa de Zendesk. Para los equipos que administran múltiples aplicaciones SaaS, vale la pena actualizar a SSO. Reduce la fatiga de contraseñas, simplifica la desactivación cuando los empleados se van y le brinda un control centralizado sobre las políticas de autenticación.

Fuente: Documentación de SSO SAML de Zendesk

Autenticación multifactor (MFA)

Zendesk ofrece autenticación de dos factores nativa para agentes y administradores. Puede habilitarlo a través de SMS o aplicaciones de autenticación como Google Authenticator o Authy. Los administradores pueden aplicar 2FA para todos los agentes, lo cual es muy recomendable.

Cuando configura 2FA, Zendesk proporciona códigos de recuperación. Guárdelos en un lugar seguro. Si pierde el acceso a su dispositivo de autenticación, estos códigos son la única forma de volver a ingresar a su cuenta.

Fuente: Documentación 2FA de Zendesk

Controles de acceso

Más allá de la autenticación, Zendesk proporciona controles de acceso granulares:

- Control de acceso basado en roles (RBAC): Defina exactamente lo que cada usuario puede ver y hacer. Los roles varían desde propietarios de cuentas hasta administradores, agentes y usuarios finales.

- Restricciones de IP: Limite el acceso a direcciones IP o rangos específicos. Útil para garantizar que los agentes solo puedan iniciar sesión desde la oficina o la VPN.

- Tiempos de espera de sesión: Cierre automáticamente la sesión de los usuarios inactivos después de un período configurable.

- Seguimiento de dispositivos: Reciba una notificación cuando alguien inicie sesión desde un nuevo dispositivo. Puede revisar la lista de dispositivos y revocar sesiones sospechosas.

- Registros de auditoría: Disponibles en los planes Enterprise, estos rastrean los cambios en la cuenta, las modificaciones de los usuarios, las instalaciones de aplicaciones y las eliminaciones de tickets.

El registro de auditoría es particularmente valioso para el cumplimiento. Responde a preguntas como "¿Quién le dio a este usuario privilegios de administrador?" o "¿Cuándo se instaló esa aplicación?" Si está sujeto a auditorías SOC 2 o similares, necesitará estos datos.

Seguridad de la aplicación y la infraestructura

Ahora veamos las medidas de seguridad que Zendesk aplica entre bastidores.

Prácticas de desarrollo seguro

Zendesk sigue un ciclo de vida de desarrollo seguro (SDLC). Todos los ingenieros reciben capacitación anual sobre los 10 principales riesgos de seguridad de OWASP. Utilizan marcos modernos con controles de seguridad integrados para limitar la exposición a vulnerabilidades comunes como la inyección SQL y las secuencias de comandos entre sitios.

Las salvaguardias adicionales incluyen:

- Pruebas de penetración anuales de terceros en redes de producción y corporativas

- Escaneo dinámico continuo de vulnerabilidades

- Análisis de composición de software para identificar vulnerabilidades en las dependencias

- Un programa de recompensas por errores a través de HackerOne

Si descubre una vulnerabilidad de seguridad en Zendesk, tienen una política de divulgación responsable. Infórmelo a través de su programa HackerOne en lugar de publicarlo públicamente.

Protección de la infraestructura

El equipo de seguridad de Zendesk está distribuido globalmente y disponible las 24 horas del día, los 7 días de la semana. Supervisan las amenazas utilizando:

- Sistemas de gestión de eventos de incidentes de seguridad (SIEM) que recopilan registros de sistemas críticos

- Sistemas de detección y prevención de intrusiones en los puntos de entrada/salida del servicio

- Escaneo de vulnerabilidades de la red

- Programas de intercambio de inteligencia sobre amenazas

- Mitigación de DDoS a través de la asociación con Cloudflare y las herramientas de protección de AWS

La red está segmentada en zonas de seguridad. Los servidores de bases de datos se encuentran en las zonas más confiables, con DMZ entre Internet y los sistemas internos. El acceso a las redes de producción requiere múltiples factores de autenticación y está limitado a quienes lo necesitan.

Seguridad de la IA y privacidad de los datos

Zendesk se ha expandido rápidamente a las funciones de IA. Eso plantea preguntas sobre cómo se utilizan los datos de los clientes en los sistemas de IA.

Arquitectura de seguridad de IA de Zendesk

Zendesk utiliza una arquitectura multi-LLM, que se basa en OpenAI, Microsoft Azure, AWS Bedrock y Google Cloud Platform. Este enfoque les permite seleccionar el mejor modelo para cada tarea específica y evitar el bloqueo del proveedor.

Medidas clave de protección de datos:

- Retención de datos cero: Cuando se utiliza OpenAI, Zendesk utiliza puntos finales de retención de datos cero. OpenAI no conserva las indicaciones ni las salidas.

- Sin entrenamiento con datos de clientes: Los datos de los clientes nunca se utilizan para entrenar modelos LLM de terceros.

- Modelos no generativos: Los modelos de clasificación y agrupación (a diferencia de los modelos generativos) no reproducen los datos de entrenamiento en sus salidas.

- RAG (Generación Aumentada de Recuperación): Fundamenta las respuestas generadas en contenido específico de la base de conocimiento para reducir las alucinaciones.

Las prácticas de IA de Zendesk están cubiertas por su certificación ISO 42001 para sistemas de gestión de IA. Son una de las primeras empresas en lograr este estándar.

Funciones de privacidad de datos

Más allá de los controles específicos de la IA, Zendesk ofrece herramientas para administrar la privacidad de los datos:

- Redacción manual: Elimine datos confidenciales de los comentarios de los tickets a través de la interfaz de usuario o la API.

- Redacción automática: Detecte y redacte automáticamente los números de tarjetas de crédito de los tickets y chats.

- Archivos adjuntos privados: Requiere autenticación para ver los archivos adjuntos de los tickets.

- Políticas de retención de datos: Configure programas de eliminación automática para tickets y datos de usuarios.

- Manejo de solicitudes de sujetos de datos: Herramientas para responder a las solicitudes de sujetos de datos del GDPR.

El complemento Advanced Data Privacy and Protection incluye sugerencias de redacción impulsadas por IA, que resaltan automáticamente ciertos tipos de datos confidenciales para que los agentes los revisen y redacten.

Integraciones de seguridad de terceros

La seguridad de Zendesk se puede ampliar mediante integraciones con proveedores de seguridad especializados. Estas son las principales categorías:

Gestión de la postura de seguridad de SaaS

Herramientas como Obsidian Security y Ophion Security supervisan su configuración de Zendesk en busca de problemas de seguridad. Pueden detectar:

- Configuraciones incorrectas que exponen datos confidenciales

- Tokens de API demasiado permisivos

- Configuración de autenticación débil

- Administradores en la sombra y cuentas inactivas

Agentes de seguridad de acceso a la nube (CASB)

Microsoft Defender for Cloud Apps y Palo Alto Networks Prisma SaaS brindan visibilidad y control sobre el uso de Zendesk. Ellos pueden:

- Detectar patrones de inicio de sesión anómalos (viajes imposibles, IP sospechosas)

- Supervisar los intentos de exfiltración de datos

- Aplicar políticas como bloquear descargas a dispositivos no administrados

- Proporcionar pistas de auditoría para investigaciones forenses

Fuente: Protección de Microsoft Defender for Cloud Apps Zendesk

Proveedores de inicio de sesión único

Si está ejecutando Active Directory en las instalaciones, herramientas como UserLock SSO pueden extender su autenticación AD a Zendesk sin mover la identidad a la nube. Esto mantiene la autenticación anclada en su infraestructura existente al tiempo que brinda la comodidad de SSO.

Mejores prácticas de seguridad para administradores de Zendesk

Conocer las funciones es una cosa. Usarlos eficazmente es otra. Aquí hay una lista de verificación práctica:

-

Habilite y aplique MFA para todos los agentes. Este único paso evita la gran mayoría de los intentos de toma de control de cuentas.

-

Configure SSO si está disponible. La autenticación centralizada a través de su proveedor de identidad le brinda un mejor control y visibilidad.

-

Configure las restricciones de IP. Si su equipo trabaja desde ubicaciones específicas, restrinja el acceso a esos rangos de IP. Solo asegúrese de tener un plan de respaldo para escenarios de trabajo remoto.

-

Revise los registros de auditoría con regularidad. Busque actividad inusual, como cambios de permisos, nuevas instalaciones de aplicaciones o exportaciones masivas.

-

Siga el privilegio mínimo para los roles. No le dé a todos acceso de administrador. La mayoría de los agentes solo necesitan permisos de nivel de agente.

-

Audite las aplicaciones de terceros. Revise lo que está instalado en su instancia de Zendesk. Elimine las aplicaciones que ya no use.

-

Documente su configuración de seguridad. Sepa lo que está configurado y por qué. Esto ayuda durante las auditorías y al incorporar nuevos miembros del equipo.

Asegure su atención al cliente con compañeros de equipo de IA

A medida que fortalece su postura de seguridad de Zendesk, también podría estar considerando herramientas de IA para ayudar a su equipo a trabajar de manera más eficiente. Aquí es donde entran en juego soluciones como eesel AI.

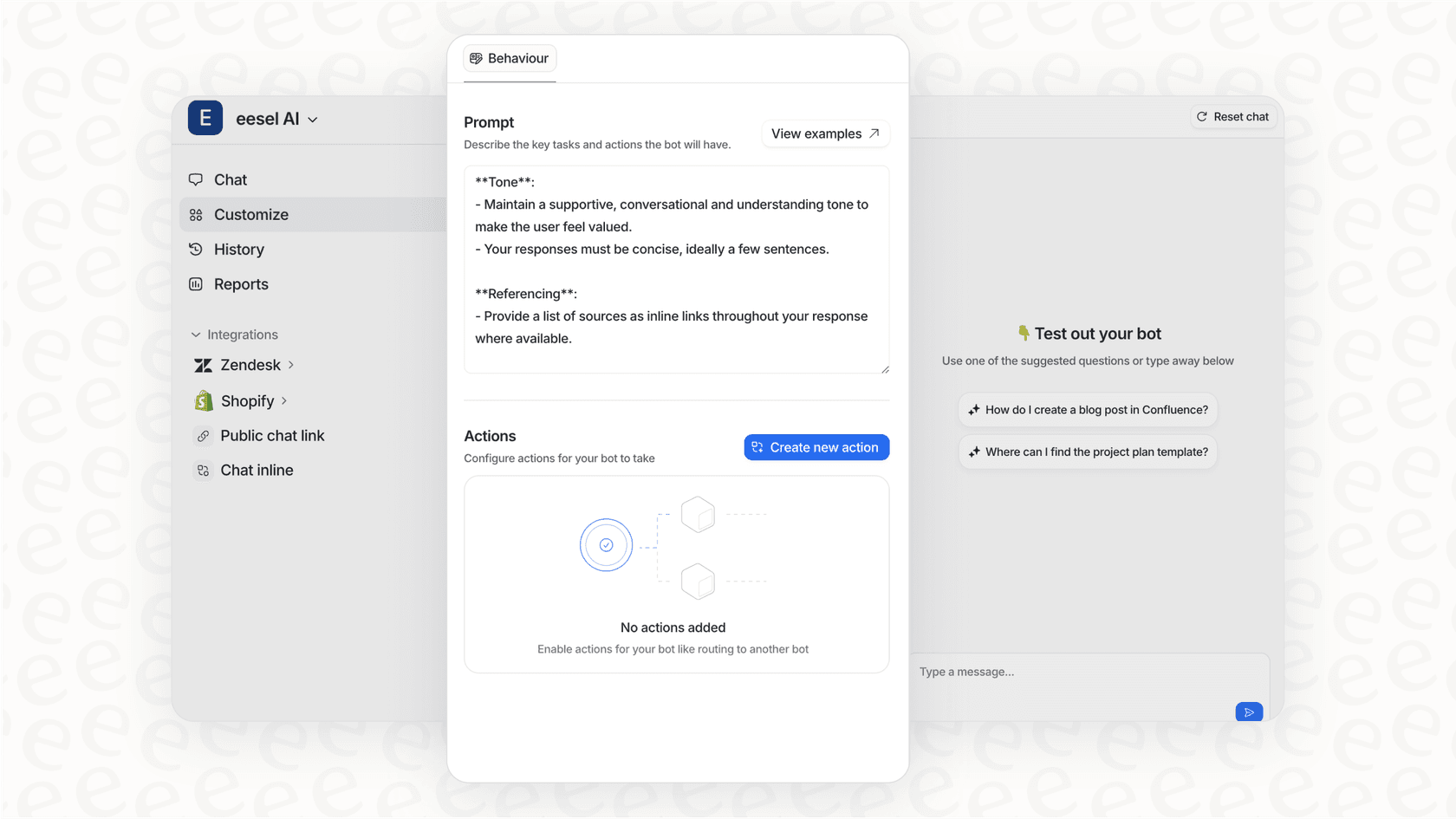

Creamos eesel AI para que funcione junto con Zendesk como un compañero de equipo de IA, no solo otra herramienta para configurar. Se conecta a su help desk y aprende de sus tickets anteriores, artículos del centro de ayuda y respuestas predefinidas. La diferencia clave es cómo abordamos la seguridad.

Cuando invita a eesel AI a su equipo, hereda la postura de seguridad de su configuración existente de Zendesk. Sus datos permanecen cifrados en reposo y en tránsito. Nunca utilizamos sus datos para entrenar modelos generales de IA. Está aislado solo a su instancia de IA específica.

Así es como funciona en la práctica:

- Comience con la orientación: Como cualquier nuevo empleado, eesel comienza redactando respuestas para que sus agentes las revisen. Esto le permite verificar que comprende su negocio antes de darle más responsabilidad.

- Suba de nivel gradualmente: A medida que eesel demuestra su valía, puede ampliar su alcance. Tal vez maneje preguntas frecuentes simples primero, luego pase a problemas más complejos.

- Controle la escalada: Usted define en lenguaje sencillo cuándo eesel debe escalar a un humano. "Siempre escale las disputas de facturación" o "CC al administrador de la cuenta para los clientes VIP".

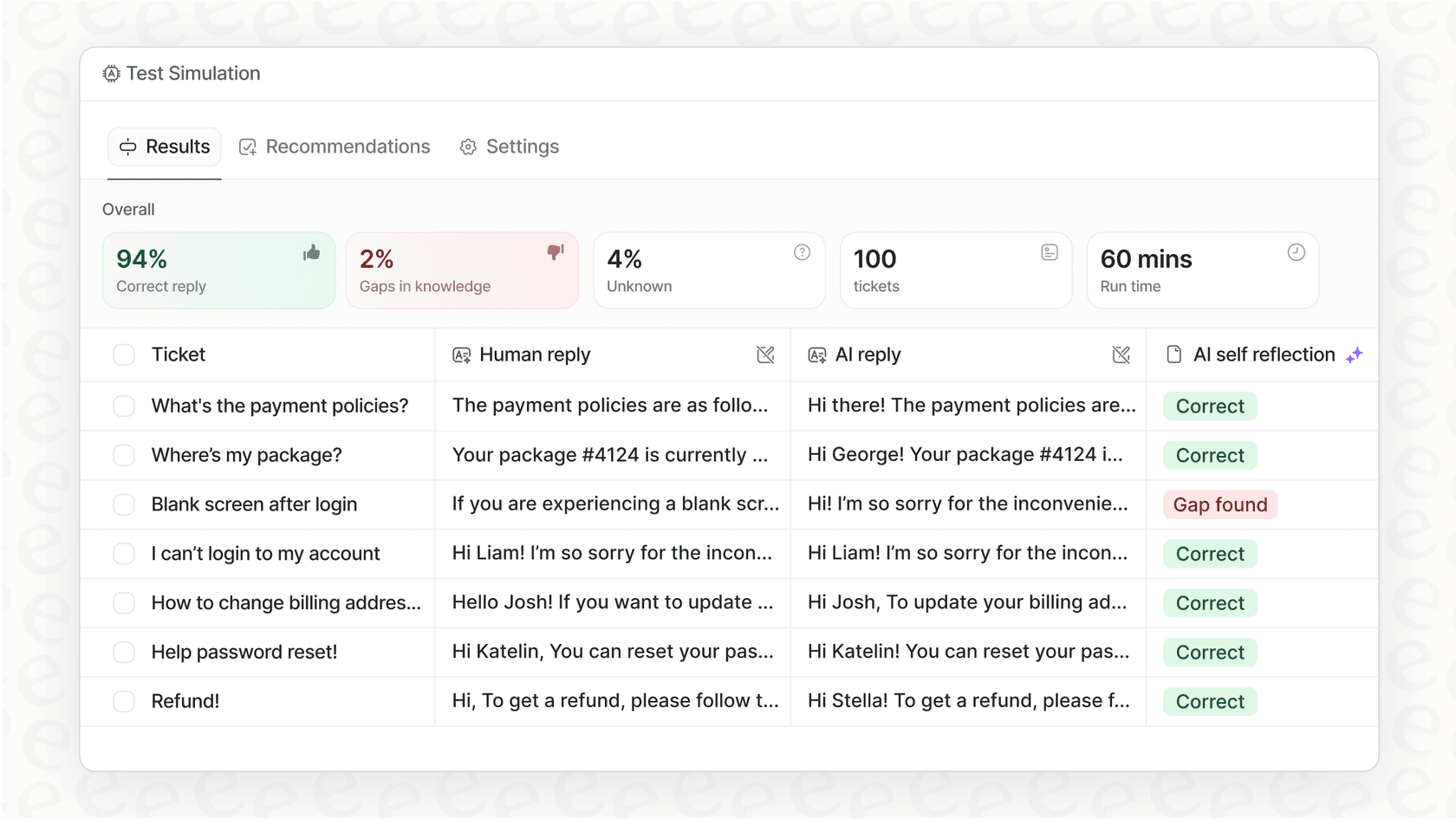

- Ejecute simulaciones: Antes de ponerlo en marcha, pruebe eesel en miles de tickets anteriores para ver cómo se habría desempeñado.

Nuestro plan Business incluye la residencia de datos de la UE para los equipos que la necesiten, y nuestro plan Custom admite requisitos de seguridad avanzados, como la retención de datos personalizada y las integraciones de cumplimiento a medida.

El resultado es una asistencia de IA que realmente ayuda a su equipo sin crear nuevos dolores de cabeza de seguridad. Obtiene las ganancias de eficiencia de la automatización mientras mantiene los estándares de seguridad que esperan sus clientes.

Preguntas Frecuentes

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.