So erstellen Sie eine Zendesk OAuth-App: Eine vollständige Anleitung für 2026

Stevia Putri

Zuletzt bearbeitet March 2, 2026

Wenn Sie eine Integration mit Zendesk erstellen, müssen Sie irgendwann Ihre API-Anfragen authentifizieren. Während API-Tokens für einfache Skripte funktionieren, ist OAuth der Standard für Produktionsanwendungen, die im Namen von Benutzern auf Zendesk-Daten zugreifen. Es ermöglicht Benutzern, bestimmte Berechtigungen zu erteilen, ohne ihre Passwörter weiterzugeben, und gibt Ihnen eine detaillierte Kontrolle darüber, worauf Ihre App zugreifen kann.

Aber hier ist die Sache: Das Einrichten von OAuth kann sich kompliziert anfühlen, wenn Sie es noch nie zuvor gemacht haben. Es gibt Redirects, Autorisierungscodes, Scopes und Secrets zu verwalten. Diese Anleitung führt Sie Schritt für Schritt durch den gesamten Prozess, von der Registrierung Ihrer App bis zum ersten authentifizierten API-Aufruf.

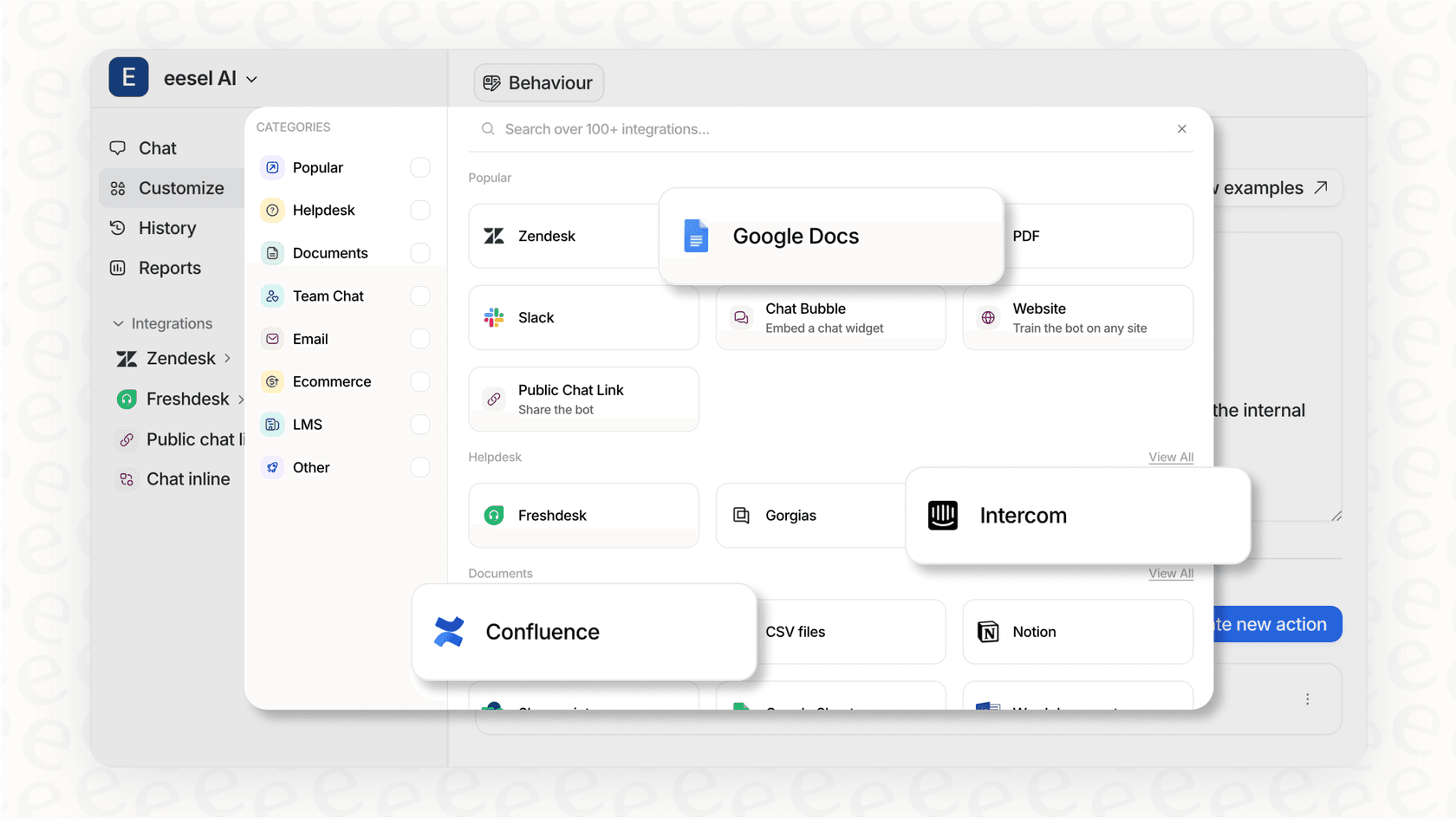

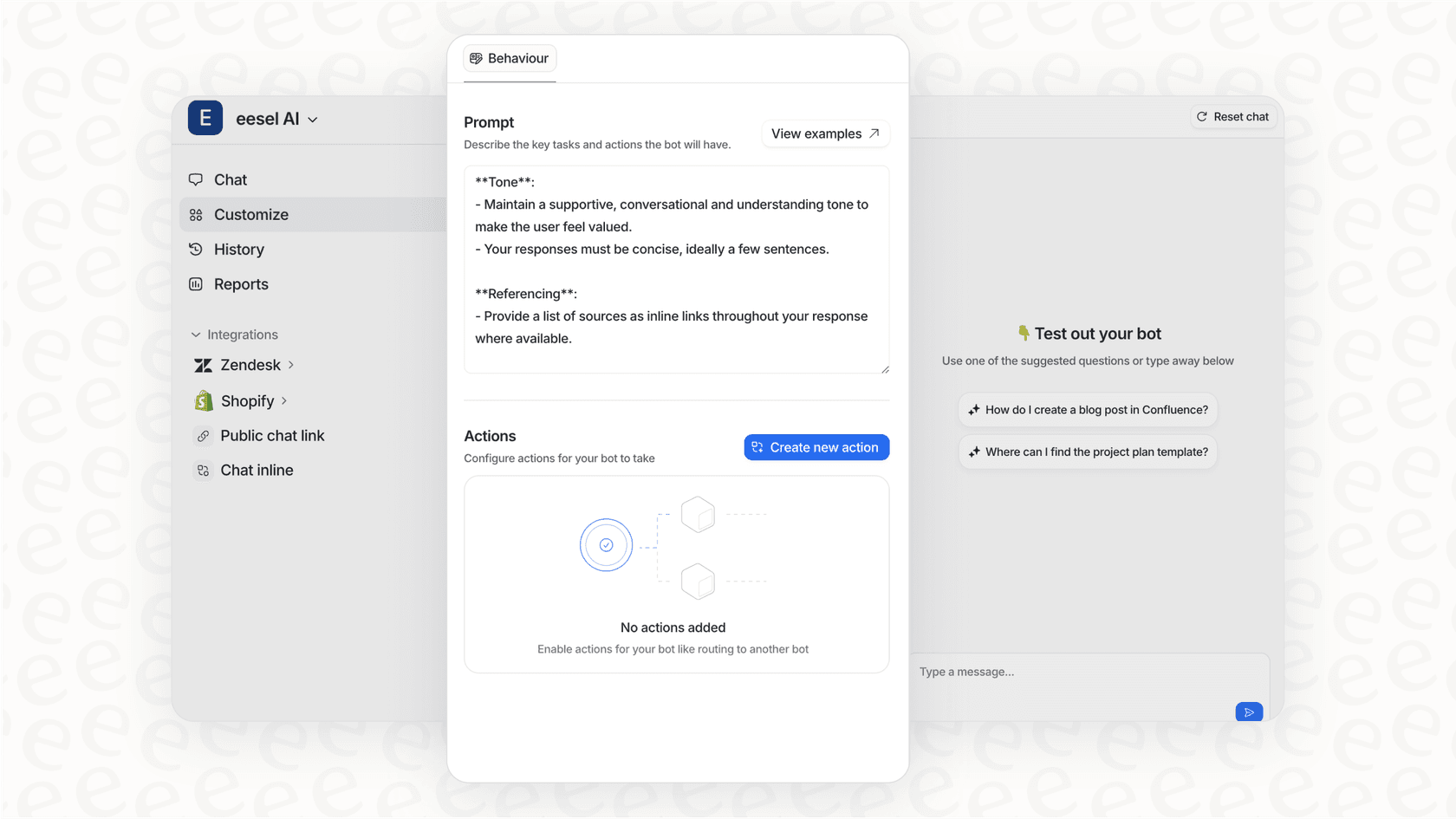

Wenn Sie nach einem einfacheren Ansatz suchen, übernimmt eesel AI die Zendesk-Authentifizierung automatisch. Sie verbinden Ihr Konto einmal, und wir verwalten den OAuth-Flow im Hintergrund. Aber wenn Sie eine benutzerdefinierte Integration erstellen müssen, lesen Sie weiter.

Was Sie benötigen

Bevor Sie beginnen, stellen Sie sicher, dass Sie Folgendes haben:

- Ein Zendesk-Konto im Suite Growth-Plan oder höher oder im Support Professional-Plan oder höher

- Administratorzugriff auf Ihre Zendesk-Instanz (oder jemand, der ihn gewähren kann)

- Ein grundlegendes Verständnis der OAuth 2.0-Konzepte (Autorisierungscodes, Zugriffstoken, Redirects)

- Eine Entwicklungsumgebung, in der Sie den OAuth-Flow testen können

Wenn Sie nur experimentieren, bietet Zendesk Testkonten für die Entwicklung an. Sie können auch die offizielle Zendesk OAuth-Dokumentation für die neuesten Details zu Authentifizierungsabläufen und Endpunkten einsehen.

Schritt 1: Registrieren Sie Ihren OAuth-Client in Zendesk

Der erste Schritt besteht darin, Zendesk über Ihre Anwendung zu informieren. Dadurch wird ein OAuth-Client erstellt, den Benutzer autorisieren, wenn sie Ihre App verbinden.

Navigieren Sie zum Abschnitt OAuth-Clients:

- Melden Sie sich bei Zendesk an und gehen Sie zum Admin Center (klicken Sie auf das Zahnradsymbol in der Seitenleiste)

- Wählen Sie Apps und Integrationen in der linken Seitenleiste

- Klicken Sie auf APIs → OAuth-Clients

- Klicken Sie rechts auf OAuth-Client hinzufügen

Füllen Sie die Client-Details aus:

- Name: Ein Anzeigename für Ihre App. Benutzer sehen dies, wenn sie Ihre App autorisieren.

- Beschreibung: Optional, hilft Benutzern aber zu verstehen, was Ihre App tut

- Firma: Ihr Firmenname

- Logo: Optional. Laden Sie ein quadratisches Bild (JPG, GIF oder PNG) hoch, das Ihre App darstellt

- Client-Art: Wählen Sie zwischen Öffentlich oder Vertraulich

- Vertraulich: Für serverseitige Apps, in denen Sie das Client-Secret sicher speichern können

- Öffentlich: Für mobile Apps oder JavaScript-Anwendungen, in denen das Secret offengelegt werden könnte. Diese müssen PKCE verwenden.

- Redirect-URLs: Die URLs, an die Zendesk Benutzer sendet, nachdem sie Ihre App autorisiert haben. Muss HTTPS sein (außer für localhost während der Entwicklung). Fügen Sie bei Bedarf mehrere URLs in separaten Zeilen hinzu.

Speichern Sie Ihre Anmeldeinformationen:

Nach dem Klicken auf Speichern generiert Zendesk eine Client-ID (genannt "Identifier") und ein Client-Secret. Kopieren Sie beides sofort, das Secret wird nur einmal angezeigt. Wenn Sie es verlieren, müssen Sie ein neues generieren.

Schritt 2: Wählen Sie den richtigen OAuth-Flow

Zendesk unterstützt zwei Haupttypen von OAuth 2.0-Grant-Typen. Wählen Sie denjenigen aus, der Ihrem Anwendungsfall entspricht.

Der Autorisierungscode-Flow ist für benutzerorientierte Anwendungen. Wenn ein Benutzer Ihre App mit seinem Zendesk-Konto verbinden möchte, leiten Sie ihn zur Autorisierungsseite von Zendesk weiter. Er meldet sich an, genehmigt die Berechtigungen und Zendesk sendet ihn mit einem Autorisierungscode an Ihre App zurück. Ihr Server tauscht diesen Code gegen ein Zugriffstoken aus.

Dieser Flow unterstützt Refresh-Token, sodass Sie neue Zugriffstoken erhalten können, ohne den Benutzer zur erneuten Autorisierung aufzufordern. Zugriffstoken laufen ab (Sie können dies zwischen 5 Minuten und 2 Tagen einstellen), aber Refresh-Token sind länger gültig (7 bis 90 Tage).

Der Client-Credentials-Flow ist für die Machine-to-Machine-Authentifizierung. Es ist kein Benutzer beteiligt. Ihre App verwendet ihre Client-ID und ihr Secret, um direkt ein Zugriffstoken zu erhalten. Dies funktioniert gut für Backend-Dienste, die planmäßig auf Zendesk-Daten zugreifen müssen.

PKCE (Proof Key for Code Exchange) fügt Sicherheit für öffentliche Clients hinzu. Wenn Sie eine mobile App oder eine Single-Page-Anwendung erstellen, in der Sie ein Client-Secret nicht sicher speichern können, verwenden Sie PKCE mit dem Autorisierungscode-Flow. Es verhindert Angriffe durch Abfangen von Autorisierungscodes.

Schritt 3: Konfigurieren Sie OAuth-Scopes

Scopes steuern, worauf Ihre App in Zendesk zugreifen kann. Seien Sie spezifisch, die Anforderung nur der tatsächlich benötigten Berechtigungen folgt dem Prinzip der geringsten Privilegien und macht es wahrscheinlicher, dass Benutzer Ihrer App vertrauen.

Zendesk bietet drei Haupttypen von Scopes:

- read: Zugriff auf GET-Endpunkte. Beinhaltet die Berechtigung zum Sideloaden verwandter Ressourcen.

- write: Zugriff auf POST-, PUT- und DELETE-Endpunkte zum Erstellen, Aktualisieren und Löschen von Ressourcen.

- impersonate: Ermöglicht Administratoren, API-Anfragen im Namen von Endbenutzern zu stellen.

Sie können auch ressourcenspezifische Scopes für eine feinere Steuerung anfordern:

tickets:readodertickets:writeusers:readoderusers:writeorganizations:readoderorganizations:writemacros:readodermacros:writetriggers:readodertriggers:write

Wenn Ihre App beispielsweise nur Tickets lesen und Benutzerprofile aktualisieren muss, fordern Sie tickets:read users:write anstelle des pauschalen read write-Zugriffs an.

Wichtig: Die tatsächlichen Berechtigungen eines Benutzers in Zendesk gelten weiterhin. Selbst wenn Ihr OAuth-Scope das Schreiben von Tickets erlaubt, kann ein Benutzer mit schreibgeschütztem Zugriff keine Tickets über Ihre App erstellen.

Schritt 4: Implementieren Sie den Autorisierungsfluss

Hier erfahren Sie, wie Sie den Autorisierungscode-Flow implementieren, den gebräuchlichsten Ansatz für Webanwendungen.

Senden Sie Benutzer an den Autorisierungs-Endpunkt:

Leiten Sie Benutzer mit den erforderlichen Parametern an diese URL weiter:

https://{subdomain}.zendesk.com/oauth/authorizations/new

Fügen Sie diese Abfrageparameter hinzu:

response_type=code(erforderlich)client_id={your_client_id}(erforderlich)redirect_uri={your_redirect_url}(erforderlich, muss mit dem übereinstimmen, was Sie registriert haben)scope={requested_scopes}(erforderlich, durch Leerzeichen getrennt)state={random_string}(empfohlen, verhindert CSRF-Angriffe)

Beispiel-URL:

https://yourcompany.zendesk.com/oauth/authorizations/new?response_type=code&client_id=your_client_id&redirect_uri=https://yourapp.com/callback&scope=read%20write&state=abc123

Behandeln Sie den Redirect:

Nachdem der Benutzer den Zugriff genehmigt oder verweigert hat, leitet Zendesk ihn mit einem der folgenden Elemente an Ihre redirect_uri weiter:

- Ein Autorisierungscode:

?code=7xqwtlf3rrdj8uyeb1yf&state=abc123 - Ein Fehler:

?error=access_denied&error_description=User+denied+access

Überprüfen Sie, ob der Parameter state mit dem übereinstimmt, was Sie gesendet haben, und extrahieren Sie dann den Code. Autorisierungscodes laufen nach 120 Sekunden ab, tauschen Sie sie also sofort aus.

Tauschen Sie den Code gegen Token aus:

Stellen Sie eine POST-Anfrage an den Token-Endpunkt von Zendesk:

import requests

response = requests.post(

f'https://{subdomain}.zendesk.com/oauth/tokens',

data={

'grant_type': 'authorization_code',

'code': authorization_code,

'client_id': client_id,

'client_secret': client_secret,

'redirect_uri': redirect_uri,

'scope': 'read',

'expires_in': 172800, # 2 Tage

'refresh_token_expires_in': 7776000 # 90 Tage

}

)

tokens = response.json()

access_token = tokens['access_token']

refresh_token = tokens['refresh_token']

Speichern Sie beide Token sicher. Das Zugriffstoken ist das, was Sie für API-Aufrufe verwenden. Mit dem Refresh-Token können Sie neue Zugriffstoken erhalten, wenn das aktuelle abläuft.

Schritt 5: Verwenden Sie Zugriffstoken in API-Anfragen

Mit einem Zugriffstoken können Sie jetzt authentifizierte Anfragen an die Zendesk-API stellen.

Fügen Sie das Token im Authorization-Header hinzu:

Authorization: Bearer {access_token}

Beispielanfrage:

import requests

headers = {'Authorization': f'Bearer {access_token}'}

response = requests.get(

f'https://{subdomain}.zendesk.com/api/v2/tickets.json',

headers=headers

)

Behandeln Sie den Token-Ablauf:

Wenn ein Zugriffstoken abläuft, geben API-Anfragen einen 401-Status mit diesem Fehler zurück:

{

"error": "invalid_token",

"error_description": "The access token provided is expired, revoked, malformed or invalid for other reasons."

}

Verwenden Sie Ihr Refresh-Token, um ein neues Zugriffstoken zu erhalten:

response = requests.post(

f'https://{subdomain}.zendesk.com/oauth/tokens',

data={

'grant_type': 'refresh_token',

'refresh_token': refresh_token,

'client_id': client_id,

'client_secret': client_secret,

'scope': 'read'

}

)

new_tokens = response.json()

Wenn das Refresh-Token ebenfalls abgelaufen ist, müssen Sie den Benutzer erneut durch den Autorisierungsfluss schicken.

Häufige Probleme und Fehlerbehebung

"Ungültige Redirect-URI"-Fehler: Die Redirect-URL in Ihrer Autorisierungsanfrage muss genau mit einer der in Ihrem OAuth-Client registrierten URLs übereinstimmen. Überprüfen Sie nachfolgende Schrägstriche, http vs https und Subdomain-Unterschiede.

Scope-Berechtigung verweigert: Denken Sie daran, dass OAuth-Scopes durch die tatsächlichen Zendesk-Berechtigungen des Benutzers eingeschränkt sind. Ein Agent mit schreibgeschütztem Zugriff kann keine Tickets schreiben, selbst wenn Ihr OAuth-Scope dies zulässt.

Client-Secret wird nur teilweise angezeigt: Zendesk zeigt das vollständige Secret nur einmal an, unmittelbar nach der Erstellung. Wenn Sie es nicht kopiert haben, müssen Sie ein neues in den OAuth-Client-Einstellungen generieren.

Testen mit localhost: Zendesk erlaubt http://localhost und http://127.0.0.1 als Redirect-URLs für die Entwicklung. Stellen Sie sicher, dass Sie die genaue URL einschließlich des Ports registrieren (z. B. http://localhost:3000/callback).

Autorisierungscode abgelaufen: Codes sind nur 120 Sekunden gültig. Wenn Ihr Benutzer zu lange zum Autorisieren benötigt oder es zu einer Verzögerung beim Codeaustausch kommt, erhalten Sie einen Fehler. Starten Sie den Flow erneut.

Sicherheits-Best Practices

Speichern Sie Secrets sicher: Hardcodieren Sie niemals Client-Secrets in Ihrem Quellcode oder übertragen Sie sie an die Versionskontrolle. Verwenden Sie Umgebungsvariablen oder einen Secrets-Management-Dienst. Das OWASP OAuth Cheat Sheet bietet zusätzliche Sicherheitsempfehlungen für OAuth-Implementierungen.

Verwenden Sie überall HTTPS: Alle Redirect-URLs in der Produktion sollten HTTPS verwenden. Die einzige Ausnahme ist localhost während der Entwicklung.

Implementieren Sie PKCE für öffentliche Clients: Wenn Sie eine mobile App oder eine browserbasierte App erstellen, in der das Secret offengelegt werden könnte, verwenden Sie PKCE. Generieren Sie einen Code-Verifier, hashen Sie ihn, um eine Code-Challenge zu erstellen, und senden Sie die Challenge mit Ihrer Autorisierungsanfrage.

Legen Sie eine angemessene Token-Ablaufzeit fest: Kürzere Token sind sicherer. Für die meisten Anwendungen sind 24 Stunden ein guter Kompromiss zwischen Sicherheit und Komfort.

Rotieren Sie Anmeldeinformationen regelmäßig: Generieren Sie regelmäßig neue Client-Secrets und aktualisieren Sie Ihre Anwendungen. Wenn Sie vermuten, dass ein Secret kompromittiert wurde, rotieren Sie es sofort.

Validieren Sie den State-Parameter: Überprüfen Sie immer, ob der State-Parameter im Redirect mit dem übereinstimmt, was Sie gesendet haben. Dies verhindert CSRF-Angriffe, bei denen bösartige Sites Benutzer dazu bringen, unerwünschten Zugriff zu autorisieren.

Überspringen Sie die OAuth-Komplexität mit eesel AI

Das Erstellen einer benutzerdefinierten OAuth-Integration erfordert Zeit und laufende Wartung. Sie müssen den Autorisierungsfluss, die Token-Aktualisierung, Fehlerfälle und Sicherheitsupdates behandeln. Für viele Teams ist dies nicht die beste Nutzung der Engineering-Zeit.

eesel AI bietet einen einfacheren Weg. Unser AI Agent verbindet sich mit einem einzigen Klick mit Ihrem Zendesk-Konto. Wir übernehmen die OAuth-Authentifizierung automatisch, sodass Sie sich auf das Wesentliche konzentrieren können: das Erstellen von Automatisierungen, die tatsächlich Probleme lösen.

Anstatt Code zu schreiben, um Autorisierungscodes auszutauschen und Token zu aktualisieren, können Sie:

- Trainieren Sie eine KI mit Ihren Hilfeartikel und vergangenen Tickets

- Richten Sie Automatisierungen ein, die Tickets End-to-End lösen

- Eskalieren Sie komplexe Probleme mit einfachen englischen Regeln an Menschen

- Führen Sie Simulationen mit historischen Daten durch, bevor Sie live gehen

Wenn Sie eine tiefgreifende benutzerdefinierte Integration erstellen, ist OAuth möglicherweise die richtige Wahl. Aber wenn Sie KI-gestützte Support-Automatisierung ohne den Engineering-Overhead benötigen, probieren Sie eesel AI aus.

Häufig gestellte Fragen

Share this article

Article by

Stevia Putri

Stevia Putri is a marketing generalist at eesel AI, where she helps turn powerful AI tools into stories that resonate. She’s driven by curiosity, clarity, and the human side of technology.