Ein Leitfaden für CISOs zur Nutzung eines KI-Blog-Autoren für Cybersecurity-Inhalte

Kenneth Pangan

Stanley Nicholas

Last edited January 15, 2026

Expert Verified

Die Erstellung von Inhalten im Bereich Cybersecurity bringt einzigartige Herausforderungen mit sich. Sie müssen technisch einwandfrei sein, den neuesten Bedrohungen immer einen Schritt voraus sein und das Vertrauen eines anspruchsvollen Publikums gewinnen – einschließlich CISOs (Chief Information Security Officers) und IT-Managern, die oberflächliche Inhalte sofort erkennen.

Dies ist ein Bereich, in dem allgemeine KI-Schreibprogramme oft nicht geeignet sind. Sie können zwar über viele Themen schreiben, produzieren jedoch häufig Inhalte, denen es an Tiefe mangelt oder die Ungenauigkeiten enthalten, wenn es um die spezifischen Details der Cybersicherheit geht. Technische Fehler können der Glaubwürdigkeit einer Marke massiv schaden.

Aus diesem Grund wird ein spezialisierter KI-Blog-Autor für Cybersecurity zu einem wertvollen Werkzeug. Er ist darauf ausgelegt, diese spezifischen Herausforderungen zu bewältigen, indem er die Geschwindigkeit von KI mit tiefem Expertenwissen kombiniert. Tools wie der eesel AI blog writer sind darauf spezialisiert, komplexe, technische Themen in ansprechende und präzise Inhalte zu verwandeln. Wir haben dieses Tool genutzt, um in nur drei Monaten von 70.000 auf über 750.000 tägliche Impressionen zu wachsen.

Was ist ein spezialisierter KI-Blog-Autor für Cybersecurity?

Es handelt sich um eine KI-Plattform, die speziell auf Cybersecurity-Themen trainiert wurde. Sie ist darauf ausgelegt, komplexe Sicherheitsthemen zu recherchieren, zu strukturieren und darüber zu schreiben, da sie die einzigartige Sprache und die Anforderungen der Branche versteht.

Im Gegensatz zu einem Allzweck-KI-Schreibprogramm, das Inhalte zu einer breiten Palette von Themen generieren kann, versteht ein spezialisiertes Tool die feinen Nuancen. Es kennt den Unterschied zwischen einer Schwachstelle (Vulnerability) und einem Exploit und stellt die korrekte Verwendung von Akronymen sicher.

Hier ist, was ein spezialisiertes Tool bewältigen kann, woran allgemeine Programme oft scheitern:

- Technische Nuancen: Es verwendet Begriffe wie Zero Trust, MITRE ATT&CK und DevSecOps korrekt. Es kann auch Compliance-Frameworks wie SOC 2 und ISO 27001 referenzieren, ohne Details falsch darzustellen.

- Zielgruppenspezifischer Ton: Es weiß, wie man für verschiedene Personen in der Sicherheitswelt schreibt – sei es ein strategischer Post auf hoher Ebene für einen CISO oder ein praxisorientierter technischer Leitfaden für einen Sicherheitsingenieur.

- Datenbasierte Erkenntnisse: Es kann Informationen aus relevanten Quellen wie Threat-Intelligence-Berichten, Schwachstellendatenbanken und anderen maßgeblichen Materialien ziehen und integrieren, um nützliche Inhalte zu erstellen.

Warum ein spezialisierter KI-Blog-Autor für Cybersecurity das Marketing transformiert

Die Nutzung eines spezialisierten KI-Schreibprogramms bietet mehr als nur Zeitersparnis; sie kann die Art und Weise, wie Cybersecurity-Unternehmen Inhalte erstellen und mit ihrem Publikum in Kontakt treten, erheblich beeinflussen.

Schritt halten mit der Bedrohungslandschaft

Ständig tauchen neue Schwachstellen, Angriffsmethoden und Bedrohungsakteure auf. Allein mit menschlichen Autoren Schritt zu halten, ist eine gewaltige Aufgabe. Ein spezialisierter KI-Autor kann zeitnahe Analysen und Leitfäden zur Reaktion auf Vorfälle (Incident Response Guides) in Minuten statt Wochen erstellen. Dies ermöglicht es Ihnen, Teil der aktuellen Diskussion zu sein und Ihre Position als relevante, autoritäre Stimme zu stärken.

Technische Genauigkeit in großem Umfang erreichen

Es kann schwierig sein, menschliche Autoren mit tiefem Sicherheitswissen zu finden. Wenn ein Autor ohne diesen Hintergrund ein technisches Thema angeht, können Ungenauigkeiten auftreten, die den Ruf der Marke beeinträchtigen. Eine KI, die auf glaubwürdigen Cybersecurity-Quellen trainiert wurde, hilft sicherzustellen, dass Ihre Inhalte konsistent und präzise sind, und verringert das Risiko, falsche Informationen zu verbreiten.

Erfolg bei SEO mit Long-Tail-Keywords

SEO (Suchmaschinenoptimierung) im Bereich Cybersecurity konzentriert sich oft auf hochspezifische, technische Keywords wie „Best Practices für Cloud Native Application Protection Plattformen“ oder „Schritte zur Implementierung einer Zero Trust Architektur“. Die Erstellung von fundierten Inhalten für diese Nischenanfragen kann ein großes Unterfangen sein. KI ermöglicht es, dieses Feld effizient abzudecken und Traffic von Personen zu gewinnen, die genau wissen, wonach sie suchen.

Wahrung einer konsistenten, autoritären Markenstimme

Die Stimme Ihrer Marke ist ihre Persönlichkeit. Egal, ob Sie ein Whitepaper, einen Blog-Beitrag oder eine neue Landingpage veröffentlichen – alles muss so klingen, als käme es von derselben Expertenquelle. Eine spezialisierte KI kann auf den spezifischen Ton Ihrer Marke feinabgestimmt werden, um sicherzustellen, dass alles, was Sie veröffentlichen, Ihre Expertise unterstreicht und eine stärkere Markenidentität aufbaut.

Hauptmerkmale eines erstklassigen KI-Blog-Autoren für Cybersecurity

Wenn Sie nach einem Tool suchen, werden Sie feststellen, dass nicht alle KI-Blog-Autoren gleich sind, insbesondere für ein so anspruchsvolles Feld wie Cybersecurity. Hier sind die unverzichtbaren Funktionen, auf die Sie achten sollten.

Kontextsensitive Forschungs-Engine

Das Tool sollte über einfaches Web-Scraping hinausgehen. Es benötigt eine Forschungs-Engine, die Informationen aus autoritativen Quellen wie technischen Dokumentationen, Bedrohungsberichten und wissenschaftlichen Arbeiten bezieht. Es sollte auch die Absicht (Intent) hinter einem Keyword verstehen. Zum Beispiel benötigt ein Blog-Beitrag zum „Produktvergleich“ technische Spezifikationen und Preise, während ein „How-to-Leitfaden“ umsetzbare Schritte erfordert. Ein effektives Tool versteht dies und bereitet die Informationen präzise auf, oft unter Angabe von Quellen, um die Aussagen zu belegen.

Integrierte Asset- und Mediengenerierung

Cybersecurity-Konzepte können komplex und abstrakt sein. Rein textbasierte Inhalte sind oft weniger effektiv. Ein großartiges Tool schreibt nicht nur; es hilft Ihnen beim Erklären. Es sollte automatisch Diagramme, Tabellen und Infografiken erstellen, um komplexe Frameworks oder Daten aufzuschlüsseln. Zudem sollte es in der Lage sein, relevante YouTube-Videos einzubetten und authentischen Social Proof aus Foren wie Reddit zu beziehen, um reale Perspektiven einzubringen und eine weitere Ebene der Glaubwürdigkeit hinzuzufügen.

Integrierte SEO- und AEO-Optimierung

SEO sollte ein integraler Bestandteil des Prozesses sein. Die Plattform sollte dies von Anfang an integriert haben und Dinge wie korrekte Überschriftenstrukturen, Keyword-Platzierung und Metadaten handhaben. Aber im Jahr 2026 ist das nur die Basis. Das Tool muss auch für KI-Antwortmaschinen (AEO – AI Answer Engine Optimization) optimiert sein. Dies stellt sicher, dass Ihre Inhalte so strukturiert sind, dass sie in generativen KI-Ergebnissen von Google AI Overviews, ChatGPT und Perplexity erscheinen, wo heute viele Menschen Antworten finden.

Ein wirklich menschlicher, nicht-roboterhafter Ton

In der Cybersicherheit ist Vertrauen das A und O. Inhalte, die roboterhaft klingen, erreichen das Publikum möglicherweise nicht. Die Ausgabe muss klar sein und die generischen, repetitiven Formulierungen vermeiden, die in manchen KI-generierten Artikeln vorkommen können. Es sollte wie ein Experte klingen, aber wie ein menschlicher.

Den richtigen KI-Blog-Autor für Cybersecurity wählen

Es stehen einige Optionen zur Verfügung, die für unterschiedliche Bedürfnisse entwickelt wurden.

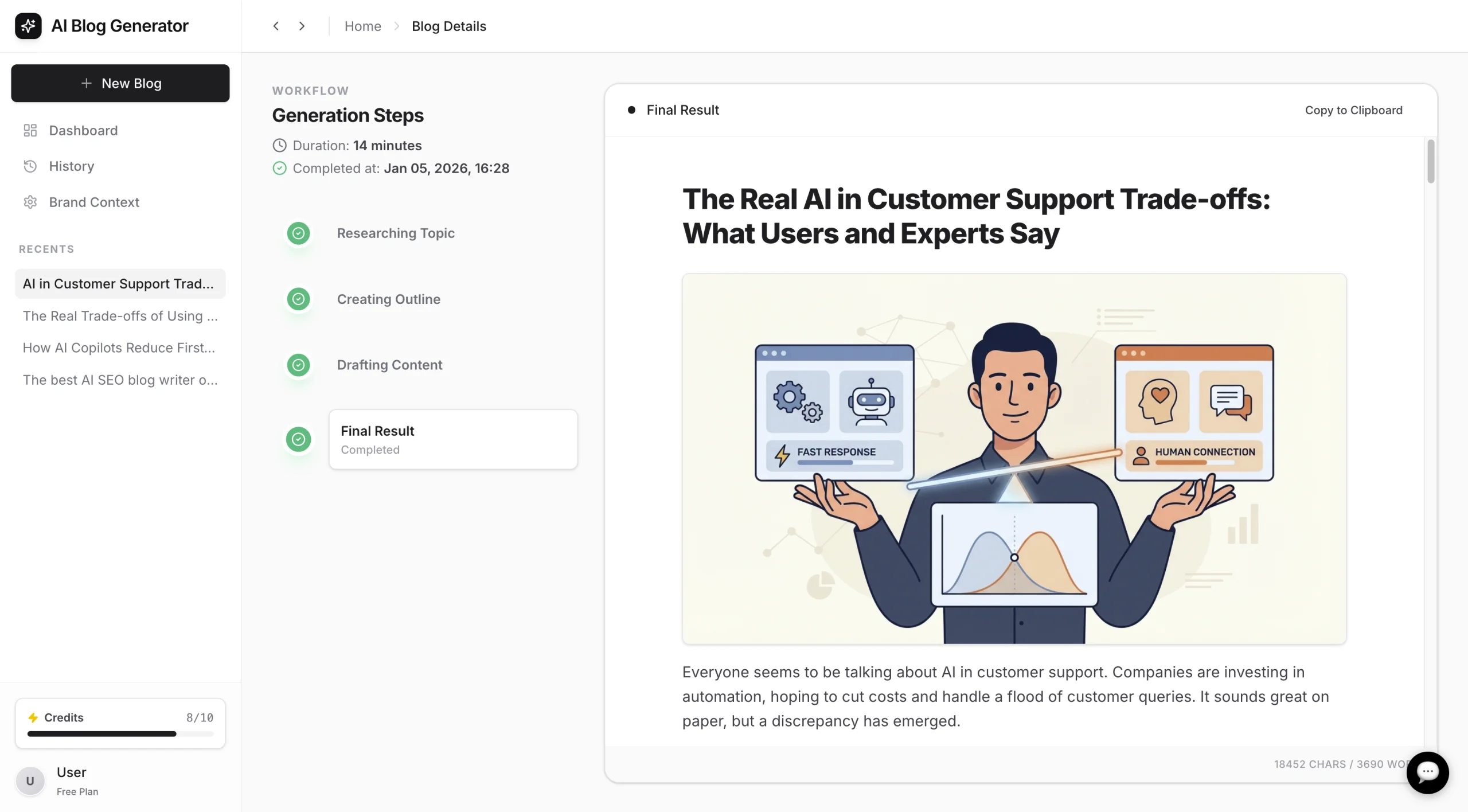

eesel AI blog writer

Wir haben den eesel AI blog writer entwickelt, um die Einschränkungen von Allzweck-Tools bei der Erstellung technischer Inhalte zu überwinden. Wir brauchten etwas, das Komplexität bewältigen, präzise recherchieren und veröffentlichungsreife Inhalte produzieren kann.

Wir haben unser eigenes Tool genutzt, um unseren Blog in nur drei Monaten von 70.000 auf über 750.000 tägliche Impressionen zu steigern und in dieser Zeit über 1.000 optimierte Beiträge veröffentlicht.

Wichtige Funktionen für Cybersecurity-Inhalte sind:

- Automatische Asset-Generierung: Es erstellt Infografiken, Vergleichstabellen und Bilder direkt im Entwurf, um komplexe Frameworks wie MITRE ATT&CK zu erklären oder verschiedene Sicherheitslösungen zu vergleichen.

- Authentischer Social Proof: Es findet und bettet automatisch echte Reddit-Diskussionen und relevante YouTube-Videos ein. Dies fügt technischen Themen eine menschliche Perspektive hinzu, was ideal für den Vertrauensaufbau ist.

- Kontextsensitive Recherche: Sie geben ein Keyword ein, und das Tool versteht, welche Art von Informationen benötigt wird. Es bezieht Daten aus glaubwürdigen Quellen für Bedrohungsanalysen, Compliance-Leitfäden oder Produktbewertungen und fügt Zitate hinzu.

- Preisgestaltung: Das Preismodell ist transparent. Unser Early-Bird-Plan kostet 99 $/Monat für 50 vollständige Blog-Beiträge.

Sie können das Tool kostenlos testen und sich selbst von der Qualität der Inhalte überzeugen.

Andere KI-Schreibtools für technische Inhalte

Es gibt auch andere KI-Schreibtools, jedes mit eigenen Stärken und Aspekten für technische Inhalte.

Jasper AI

- Stärken: Jasper ist eine KI-Content-Plattform für Marketing-Teams. Die Funktion „Brand IQ“ hilft sicherzustellen, dass alle Inhalte, vom Blog bis zum Social-Media-Post, eine konsistente Markenstimme haben. Zudem ist Jasper SOC 2- und DSGVO-konform, was für sicherheitsbewusste Unternehmen ein wichtiger Faktor ist.

- Überlegungen für Cybersecurity: Als Allzweck-Tool kann es erforderlich sein, dass Nutzer spezifischen Kontext liefern und Fachexperten (SMEs) die technischen Details bei tiefgreifenden Sicherheitsthemen verifizieren.

- Preisgestaltung: Der Pro-Plan beginnt bei 59 $ pro Nutzer/Monat bei jährlicher Zahlung. API-Zugriff erfordert den Business-Plan mit individueller Preisgestaltung.

Surfer AI

- Stärken: Surfer AI ist ein Tool, das auf On-Page-SEO spezialisiert ist. Es ist hervorragend darin, Inhalte so zu optimieren, dass sie bei Google ranken und in KI-Chats erscheinen. Der Content Score liefert detailliertes, umsetzbares Feedback, und die KI kann Artikel generieren, indem sie top-rankende Inhalte analysiert.

- Überlegungen für Cybersecurity: Surfer ist in erster Linie ein SEO-Tool. Der Ansatz, bestehende Top-Ergebnisse zu analysieren, ist effektiv für etablierte Themen, eignet sich jedoch möglicherweise weniger für die Erstellung erster Entwürfe zu neuartigen oder hochtechnischen Cybersecurity-Themen, die eine Synthese aus Primärquellen wie Bedrohungsberichten erfordern. Es wird oft zur Optimierung bestehender Entwürfe verwendet.

- Preisgestaltung: Der Essential-Plan beginnt bei 79 $/Monat (jährliche Abrechnung) und beinhaltet 5 KI-Artikel pro Monat. Für mehr Credits sind höherstufige Pläne verfügbar.

So implementieren Sie einen KI-Blog-Autor in Ihre Cybersecurity-Marketingstrategie

Der Einstieg in KI-gestützte Inhalte kann ein unkomplizierter Prozess sein. Hier ist ein möglicher Weg.

- Identifizieren Sie ein strategisches Themen-Cluster: Beginnen Sie mit einem Bereich, in dem Sie Autorität aufbauen möchten, wie „Cloud Security“ oder „Incident Response“. Sie können ein Tool wie Surfers Topical Map nutzen, um verwandte Unterthemen zu kartieren.

- Kombinieren Sie KI mit Ihren SMEs (Subject Matter Experts): Der KI-Autor kann als Forschungsassistent für Ihre internen Experten fungieren. Nutzen Sie die KI, um einen gut strukturierten ersten Entwurf zu erstellen. Lassen Sie diesen dann von Ihrem SME überprüfen, um einzigartige Erkenntnisse und Praxisbeispiele hinzuzufügen. Dieser hybride Ansatz kombiniert die Geschwindigkeit von KI mit der Glaubwürdigkeit eines menschlichen Experten.

- Erstellen Sie eine Checkliste zur Qualitätssicherung: Entwickeln Sie eine einfache Checkliste zur Überprüfung jedes KI-generierten Beitrags, bevor er online geht. Diese sollte eine Prüfung auf technische Genauigkeit, Konsistenz der Markenstimme, Originalität und korrekte Quellenangaben enthalten. Dies ist ein kleiner Schritt, der die Qualitätskontrolle in großem Umfang sicherstellt.

- Leistung messen und verfeinern: Sobald der Inhalt veröffentlicht ist, überwachen Sie Ihre Analysen. Sehen Sie, welche Themen, Formate und Blickwinkel bei Ihrem Publikum ankommen. Nutzen Sie diese Erkenntnisse, um Ihre Strategie zu verfeinern und zukünftige Inhalte zu planen.

Ein vierstufiges Workflow-Diagramm, das zeigt, wie man einen KI-Blog-Autor für Cybersecurity nutzt, von der Themenidentifikation bis zur Leistungsmessung.

Für diejenigen, die sehen möchten, wie technisches Schreiben von Experten angegangen wird, bietet dieses Video wertvolle Lektionen eines Penetrationstesters zur Erstellung effektiver Cybersecurity-Berichte.

Dieses Video erklärt Best Practices für das Schreiben technischer Berichte – eine Schlüsselkompetenz bei der Nutzung eines KI-Blog-Autoren für Cybersecurity-Inhalte.

Im Cybersecurity-Marketing erfüllen allgemeine Tools oft nicht die spezifischen Anforderungen an den Inhalt. Die Komplexität der Themen und die Expertise der Zielgruppe erfordern spezialisierte Inhalte.

Ein spezialisierter KI-Blog-Autor für Cybersecurity wird zu einem wertvollen Werkzeug, um Inhalte zu erstellen, die präzise und aktuell sind und das Vertrauen eines technischen Publikums gewinnen können. Durch die Kombination der Leistungsfähigkeit von KI mit den Erkenntnissen Ihrer menschlichen Experten können Sie Ihre Content-Strategie skalieren, ohne Kompromisse bei der Qualität einzugehen.

Bereit, Ihre Cybersecurity-Inhalte zu skalieren? Erstellen Sie Ihren ersten Blog-Beitrag kostenlos mit dem eesel AI blog writer.

Häufig gestellte Fragen

Diesen Beitrag teilen

Article by

Kenneth Pangan

Writer and marketer for over ten years, Kenneth Pangan splits his time between history, politics, and art with plenty of interruptions from his dogs demanding attention.